Se ha descubierto un grupo de ciberespionaje llamado Worok , recientemente descubierto, que oculta malware en archivos de imágenes aparentemente inocuos, lo que corrobora un eslabón crucial en la cadena de infección del actor de amenazas.

La firma checa de ciberseguridad Avast dijo que el propósito de los archivos PNG es ocultar una carga útil que se utiliza para facilitar el robo de información.

“Lo que es digno de mención es la recopilación de datos de las máquinas de las víctimas que usan el repositorio de Dropbox, así como de los atacantes que usan la API de Dropbox para comunicarse con la etapa final”, dijo la compañía .

El desarrollo se produce poco más de dos meses después de que ESET revelara los detalles de los ataques llevados a cabo por Worok contra empresas de alto perfil y gobiernos locales ubicados en Asia y África. Se cree que Worok comparte superposiciones tácticas con un actor de amenazas chino rastreado como TA428 .

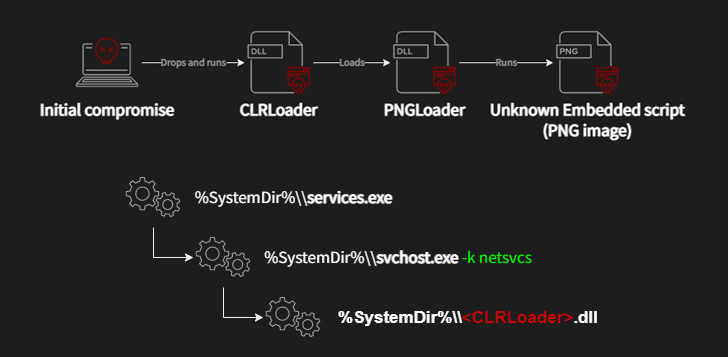

La empresa de ciberseguridad eslovaca también documentó la secuencia de compromiso de Worok, que utiliza un cargador basado en C++ llamado CLRLoad para allanar el camino para un script desconocido de PowerShell incrustado en imágenes PNG, una técnica conocida como esteganografía.

Dicho esto, el vector de ataque inicial aún se desconoce, aunque ciertas intrusiones han implicado el uso de vulnerabilidades ProxyShell en Microsoft Exchange Server para implementar el malware.

Los hallazgos de Avast muestran que el colectivo adversario utiliza la carga lateral de DLL al obtener el acceso inicial para ejecutar el malware CLRLoad, pero no antes de realizar un movimiento lateral en el entorno infectado.

Se dice que PNGLoad, que es lanzado por CLRLoad (o, alternativamente, otra primera etapa llamada PowHeartBeat), viene en dos variantes, cada una responsable de decodificar el código malicioso dentro de la imagen para lanzar un script de PowerShell o una carga útil basada en .NET C#. .

El script de PowerShell ha seguido siendo difícil de alcanzar, aunque la compañía de seguridad cibernética señaló que pudo marcar algunos archivos PNG pertenecientes a la segunda categoría que dispensaron un malware C # incrustado esteganográficamente.

“A primera vista, las imágenes PNG parecen inocentes, como una nube esponjosa”, dijo Avast. “En este caso específico, los archivos PNG se encuentran en C:\Program Files\Internet Explorer, por lo que la imagen no llama la atención porque Internet Explorer tiene un tema similar”.

Este nuevo malware, cuyo nombre en código es DropboxControl, es un implante de robo de información que utiliza una cuenta de Dropbox para comando y control, lo que permite al actor de amenazas cargar y descargar archivos en carpetas específicas, así como ejecutar comandos presentes en un determinado archivo.

Algunos de los comandos notables incluyen la capacidad de ejecutar ejecutables arbitrarios, descargar y cargar datos, eliminar y renombrar archivos, capturar información de archivos, detectar comunicaciones de red y filtrar metadatos del sistema.

Las empresas y las instituciones gubernamentales en Camboya, Vietnam y México son algunos de los países destacados afectados por DropboxControl, dijo Avast, y agregó que los autores del malware probablemente sean diferentes de los que están detrás de CLRLoad y PNGLoad debido a “una calidad de código significativamente diferente de estas cargas útiles”. “

Independientemente, el despliegue del implante de tercera etapa como herramienta para recopilar archivos de interés indica claramente los objetivos de recopilación de inteligencia de Worok, sin mencionar que sirve para ilustrar una extensión de su cadena de eliminación.

“La prevalencia de las herramientas de Worok en la naturaleza es baja, por lo que puede indicar que el conjunto de herramientas es un proyecto APT que se enfoca en entidades de alto perfil en los sectores público y privado en Asia, África y América del Norte”, concluyeron los investigadores.