Investigadores alertan sobre una campaña masiva que utiliza blogs de WordPress vulnerados para engañar a profesionales que buscan documentos legales y financieros en Google, sirviendo malware en lugar de contratos.

¿Confiarías en un resultado de Google que te lleva al sitio web de una universidad respetable o de una clínica médica? Probablemente sí. Y eso es exactamente lo que los operadores de GootLoader están explotando.

Según un nuevo reporte, la infraestructura de este malware ha crecido exponencialmente. Se ha detectado una red activa de entre 500 y 1,000 sitios web legítimos que han sido hackeados y cooptados para distribuir cargas útiles maliciosas. Esta escala masiva convierte a GootLoader en una de las amenazas de “Acceso Inicial” más difíciles de bloquear por los filtros de contenido tradicionales.

¿Qué es el “SEO Poisoning” de GootLoader?

A diferencia del phishing por correo electrónico, GootLoader espera a que la víctima venga a él.

- La Trampa: Los atacantes comprometen sitios web basados en WordPress (usando plugins vulnerables o contraseñas débiles).

- El Cebo: Inyectan miles de páginas falsas en estos sitios, optimizadas para motores de búsqueda (SEO). Estas páginas contienen palabras clave específicas que los profesionales suelen buscar: “modelo de contrato de arrendamiento 2026”, “acuerdo de confidencialidad PDF”, “formulario de transacción bancaria”.

- El Engaño: Cuando un usuario busca estos términos en Google, el sitio infectado aparece en los primeros resultados. Al hacer clic, el sitio detecta que viene de un buscador y muestra una pantalla falsa que simula ser un foro de discusión donde un “usuario” ofrece el documento para descargar.

La Escala del Ataque

Lo alarmante de esta nueva oleada es la cantidad de sitios comprometidos. Al utilizar entre 500 y 1,000 dominios con buena reputación (antigüedad, certificados SSL válidos, categorías de negocio legítimas), GootLoader logra burlar las defensas de seguridad web que se basan en la reputación del dominio.

La Cadena de Infección:

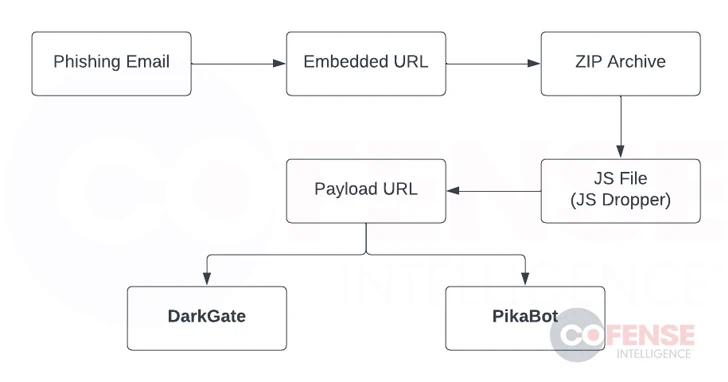

- La víctima descarga un archivo .zip.

- Dentro no hay un PDF, sino un archivo JavaScript (.js) malicioso disfrazado con un nombre largo (ej. acuerdo_legal_firmado_2026.js).

- Al abrirlo, se ejecuta un script ofuscado que contacta a los servidores de comando y control (C2), descargando herramientas de post-explotación como Cobalt Strike o PowerShell Empire.

- El Objetivo Final: GootLoader actúa como un “Initial Access Broker” (IAB). Una vez que infectan la red corporativa, venden ese acceso a grupos de Ransomware (como BlackCat/ALPHV o LockBit) para que ejecuten el cifrado final.

Sectores en Riesgo

Debido a la naturaleza de las búsquedas que interceptan (documentos legales y financieros), las víctimas principales suelen ser empleados de:

- Bufetes de abogados.

- Departamentos de RRHH y Finanzas.

- Instituciones gubernamentales.

- Sector Salud.

Recomendaciones

El bloqueo por IP/Dominio es ineficaz aquí debido a la rotación de sitios legítimos. La defensa debe centrarse en el comportamiento y el endpoint:

- Visibilidad de Extensiones: Configurar Windows para que siempre muestre las extensiones de archivo. Un documento de texto nunca debe terminar en .js.

- Asociación de Archivos: Cambiar la configuración predeterminada en los equipos corporativos para que los archivos .js se abran con el Bloc de Notas (Notepad) y no con Windows Script Host (Wscript.exe). Esto neutraliza el ataque al instante.

- Educación: Enseñar a los usuarios que nunca deben ejecutar un archivo descargado de un “foro” si esperaban un documento PDF o Word.