Una vulnerabilidad crítica en dispositivos Samsung Galaxy con Android fue explotada en ataques dirigidos para instalar el spyware LANDFALL, una herramienta de vigilancia comercial con capacidades avanzadas. El fallo, identificado como CVE-2025-21042 (CVSS 8.8), afectaba la biblioteca libimagecodec.quram.so y permitía ejecución remota de código sin interacción del usuario, de acuerdo con el análisis publicado por Unit 42 de Palo Alto Networks.

Samsung corrigió el problema en abril de 2025, pero los investigadores confirmaron que los atacantes ya lo estaban utilizando como zero-day, particularmente contra objetivos en Irak, Irán, Turquía y Marruecos.

Cómo funcionó el ataque: imágenes manipuladas enviadas por WhatsApp

El vector: archivos DNG modificados

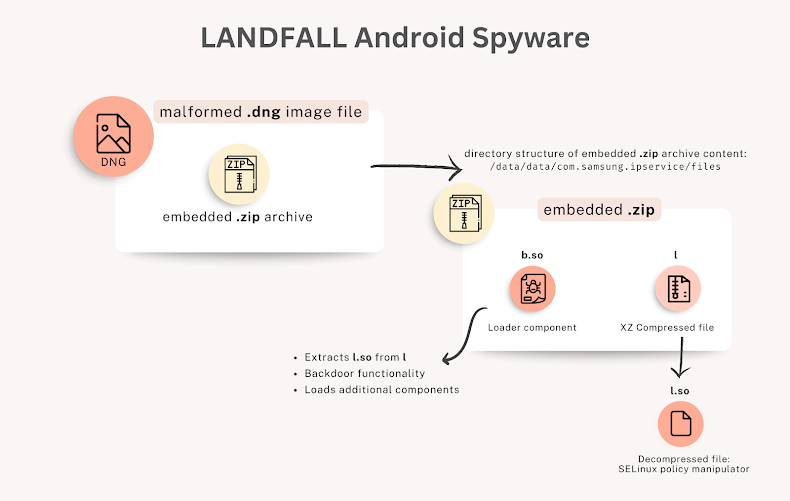

La campaña utilizó imágenes maliciosas en formato DNG (Digital Negative) enviadas a través de WhatsApp. Estas imágenes contenían, incrustado al final del archivo, un ZIP oculto con librerías diseñadas para explotar la vulnerabilidad y desplegar el spyware sin que la víctima tocara nada.

Entre los archivos analizados se encontraron nombres como:

- “WhatsApp Image 2025-02-10 at 4.54.17 PM.jpeg”

- “IMG-20240723-WA0000.jpg”

Esto confirma actividad maliciosa desde julio de 2024, más de seis meses antes de que el fallo fuera documentado.

Cadena de explotación Zero-Click

Una vez que WhatsApp procesaba la imagen, el fallo en libimagecodec.quram.so permitía:

- Extraer la librería maliciosa oculta en el ZIP.

- Ejecutar código remoto para desplegar LANDFALL.

- Cargar un segundo módulo que altera la política de SELinux, dándole al spyware permisos elevados y permanencia en el dispositivo.

LANDFALL: espionaje integral y control persistente

Funciones del spyware

LANDFALL opera como una plataforma de vigilancia completa, con capacidades para recolectar:

- Grabaciones del micrófono

- Ubicación en tiempo real

- Fotos y videos almacenados

- SMS, contactos y registros de llamadas

- Archivos internos del dispositivo

Además, mantiene comunicación cifrada con servidores C2 mediante HTTPS, desde donde recibe nuevas órdenes o módulos adicionales para ejecutar.

Conexiones con campañas avanzadas y otros zero-days paralelos

Unit 42 no atribuye oficialmente la operación a un actor conocido, pero señala que los dominios y patrones en la infraestructura recuerdan a los utilizados por Stealth Falcon / FruityArmor, aunque hasta octubre de 2025 no existen coincidencias directas.

El caso coincide temporalmente con otro incidente: la explotación de una vulnerabilidad en WhatsApp para iOS y macOS (CVE-2025-55177), combinada con un fallo de Apple (CVE-2025-43300). Ambas fueron utilizadas para atacar a menos de 200 usuarios en una campaña altamente dirigida.

Un riesgo PERSISTENTE: exploits que permanecen ocultos por años

Según los investigadores, las muestras de LANDFALL presentes en repositorios públicos desde 2024 revelan un punto clave:

las vulnerabilidades críticas pueden estar siendo explotadas mucho antes de ser comprendidas o parchadas.

Este caso subraya la importancia de:

- Mantener dispositivos y apps actualizados

- Aplicar políticas estrictas de parcheo

- Implementar soluciones de detección de anomalías en endpoints

- Considerar programas de retainer DFIR para incidentes avanzados

Conclusión: un recordatorio del nivel actual de amenazas móviles

La campaña LANDFALL demuestra que los ataques móviles están alcanzando un nivel similar al de las amenazas contra equipos de escritorio: zero-days, explotación silenciosa y spyware avanzado.

Para organizaciones y usuarios, es una señal clara de que la superficie móvil ya no es secundaria, sino un objetivo prioritario para actores altamente sofisticados.