Recientemente se dio a conocer una nueva vulnerabilidad para FortiWeb, Esta se trata de una vulnerabilidad de SQL injection, en módulo de Fabric Connector de FortiWeb. Es no autenticada, esto significa que un atacante puede explotar la falla sin credenciales al enviar peticiones HTTP/HTTPS manipuladas.

¿Qué es FortiWeb?

FortiWeb es un firewall de aplicaciones web (WAF) utilizado para proteger aplicaciones web y APIs contra ataques como cross-site scripting, inyección SQL, y explotación de vulnerabilidades conocidas (OWASP Top 10).

Se le coloco una criticidad de CVSS: 9.8 siendo esta una falla critica, por lo cual se recomiendas hacer las actualizaciones de inmediato.

¿Cómo funciona el exploit?

El problema radica en cómo FortiWeb maneja los tokens de autorización que se reciben en peticiones HTTP, por ejemplo, en el encabezado Authorization: Bearer …

En lugar de validar correctamente el valor del token, el sistema lo inserta directamente en una consulta SQL, sin sanitizarlo ni usar parámetros seguros.

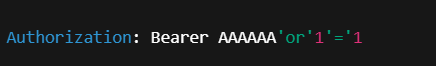

Un atacante envía una petición al endpoint vulnerable (por ejemplo, /api/fabric/device/status) usando un Authorization header con token malicioso tipo:

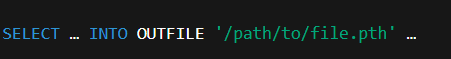

Este token es insertado directamente en una consulta SQL, provocando la inyección. La vulnerabilidad permite usar comandos como:

Para escribir un archivo. pth en el sistema de Python, potencialmente con privilegios elevados.

Luego, un script Python legítimo (como ml-draw.py) carga ese archivo. pth, lo que resulta en ejecución remota de código (RCE) como root.

Algunos investigadores ya han publicado pruebas de concepto completamente funcionales.

¿Cuáles son las versiones afectadas?

- 0.0 hasta 7.0.10

- 2.0 hasta 7.2.10

- 4.0 hasta 7.4.7

- 6.0 hasta 7.6.3

¿Cuál es el impacto?

El atacante puede desplegar shells, modificar la configuración, instalar backdoors o propagar la intrusión.

Afecta servidores expuestos a Internet que no hayan sido parcheados inmediatamente.

Recomendaciones

Actualización urgente a las versiones corregidas:

- 7.6.4+, 7.4.8+, 7.2.11+, 7.0.11+

Mientras no sea posible actualizar:

- Desactivar la interfaz administrativa HTTP/HTTPS, limitando el acceso solo a redes internas.