Desarrolladores de malware del tipo Infostealer están actualizando sus herramientas para evadir la función App-Bound Encryption, recientemente introducida por Google Chrome para proteger datos confidenciales, como cookies y contraseñas. Esta protección, que debutó en Chrome 127, utiliza un servicio de Windows que se ejecuta con privilegios del sistema para cifrar datos almacenados, haciendo que sea mucho más difícil que el malware, que se ejecuta con los permisos del usuario, robe estos secretos del navegador.

¿Qué es App-Bound Encryption?

App-Bound Encryption está diseñado para mitigar el acceso de malware a las cookies y contraseñas cifradas. Para eludir este tipo de protección, el malware necesitaría privilegios de sistema o inyectar código directamente en Chrome, lo cual es muy arriesgado, ya que activaría alertas de las herramientas de seguridad, como mencionó Will Harris, del equipo de seguridad de Chrome.

Infostealers desarrollan bypasses efectivos

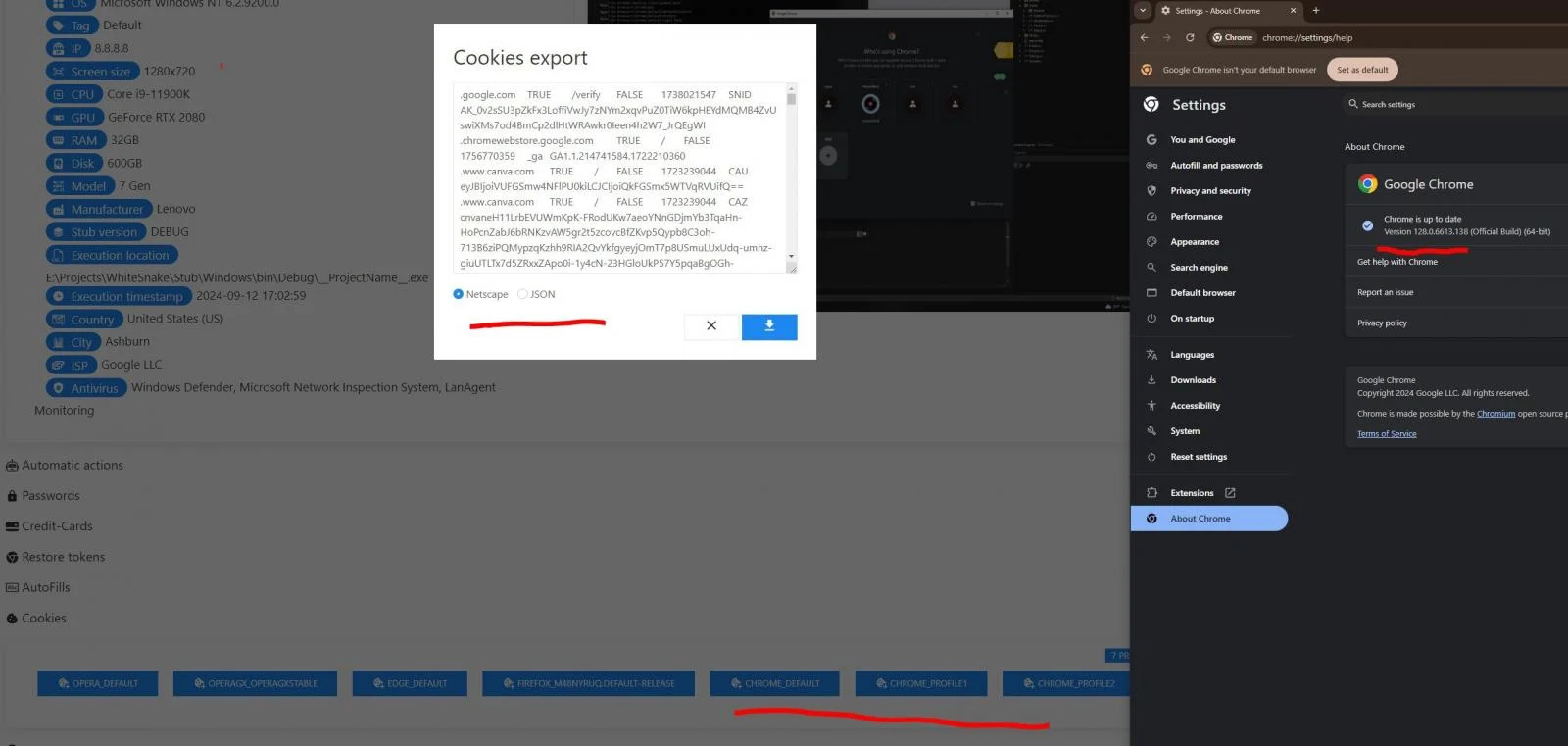

Sin embargo, los investigadores de seguridad g0njxa y RussianPanda9xx observaron que varios desarrolladores de malware se jactaban de haber implementado mecanismos funcionales para eludir esta protección. Entre las familias de malware que afirmaron haber superado el App-Bound Encryption se encuentran MeduzaStealer, WhiteSnake, Lumma Stealer, Lumar (PovertyStealer), Vidar Stealer y StealC.

Pruebas confirman vulneración en la última versión de Chrome

El investigador g0njxa confirmó que la última variante de Lumma Stealer es capaz de evitar el cifrado en la versión más reciente del navegador, Chrome 129, tras probar el malware en un entorno controlado con Windows 10 Pro. En cuanto a los tiempos de implementación, Meduza y WhiteSnake actualizaron sus técnicas hace más de dos semanas, mientras que Lumma Stealer lo hizo la semana pasada, y Vidar y StealC esta misma semana.

Evolución de los métodos de ataque

Inicialmente, Lumar respondió al App-Bound Encryption implementando una solución temporal que requería derechos de administrador. Sin embargo, los desarrolladores mejoraron el malware para que funcione con los privilegios del usuario, eliminando la necesidad de permisos elevados, algo que han asegurado a sus clientes. Por su parte, los autores de Rhadamanthys comentaron que les tomó solo 10 minutos revertir el cifrado introducido por Chrome.

Respuesta de Google

Google ha reconocido estar al tanto de estos intentos de eludir su protección. Según Will Harris, aunque esta vulneración es posible, “hace ruido y llama la atención de las soluciones de antivirus y EDR”. La App-Bound Encryption aumenta el costo de los ataques y hace que los movimientos de los atacantes sean más notorios en el sistema, lo que permite detectar comportamientos anómalos con mayor facilidad.

Conclusión

Esta guerra entre desarrolladores de malware y las nuevas defensas de los navegadores subraya la constante evolución de las ciberamenazas y la necesidad de mantenerse vigilantes. Las empresas deben seguir reforzando sus medidas de seguridad y monitorear cualquier señal de actividad sospechosa.