El viernes pasado, una actualización defectuosa de CrowdStrike causó una interrupción masiva en millones de sistemas Windows, creando una oportunidad para que actores malintencionados aprovechen la situación con campañas de malware y wipers de datos.

Phishing y Malware en Aumento

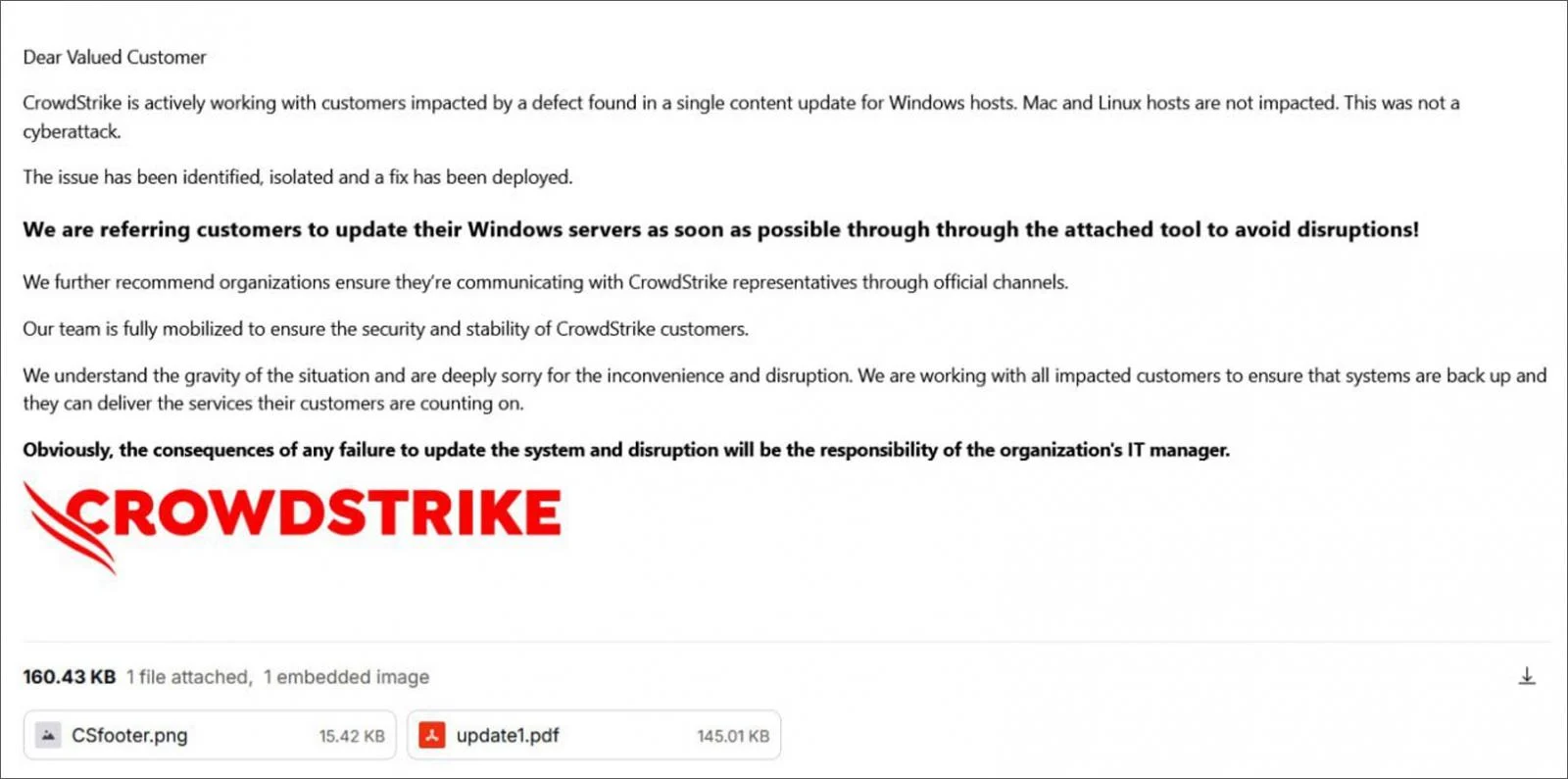

En medio del caos, investigadores y agencias gubernamentales han detectado un aumento significativo en los correos electrónicos de phishing que pretenden ofrecer asistencia para solucionar los problemas causados por la actualización fallida. Estos correos electrónicos maliciosos distribuyen herramientas de acceso remoto y wipers de datos, engañando a las empresas con falsas soluciones.

Comunicación por Canales Oficiales

CrowdStrike ha comunicado que está ayudando activamente a los clientes afectados por la reciente actualización. La empresa ha enfatizado la importancia de verificar la autenticidad de los representantes con los que se comuniquen, para evitar ser víctimas de ataques de phishing.

“El blog y el soporte técnico seguirán siendo los canales oficiales para las últimas actualizaciones”, indicó George Kurtz, CEO de CrowdStrike.

El Centro Nacional de Seguridad Cibernética del Reino Unido (NCSC) también ha advertido sobre el aumento en los mensajes de phishing que explotan la interrupción.

Campañas de Malware Dirigidas

El sábado, el investigador de ciberseguridad g0njxa reportó una campaña de malware dirigida a clientes del banco BBVA, ofreciendo una falsa actualización de CrowdStrike que instala el RAT Remcos. Esta falsa actualización se promocionaba a través de un sitio de phishing que pretendía ser un portal de intranet del BBVA.

Además, la plataforma de análisis de malware AnyRun detectó una campaña que distribuye un wiper de datos bajo el pretexto de una actualización de CrowdStrike. Este malware sobrescribe los archivos del sistema con bytes cero y luego informa sobre la actividad a través de Telegram. La campaña fue reivindicada por el grupo hacktivista pro-iraní Handala, que se dirigió a empresas israelíes con este ataque.

Además, la plataforma de análisis de malware AnyRun detectó una campaña que distribuye un wiper de datos bajo el pretexto de una actualización de CrowdStrike. Este malware sobrescribe los archivos del sistema con bytes cero y luego informa sobre la actividad a través de Telegram. La campaña fue reivindicada por el grupo hacktivista pro-iraní Handala, que se dirigió a empresas israelíes con este ataque.

Impacto Global de la Actualización Defectuosa

El fallo en la actualización de CrowdStrike afectó a 8.5 millones de dispositivos Windows en 78 minutos, causando interrupciones significativas en numerosos sectores, incluyendo aerolíneas, servicios financieros, hospitales y servicios de emergencia.

CrowdStrike ha identificado el archivo de configuración del sensor que causó los fallos y ha proporcionado instrucciones para la recuperación de sistemas afectados. Las empresas que aún enfrentan dificultades pueden seguir las indicaciones de CrowdStrike para restaurar los sistemas individuales, claves de BitLocker y entornos basados en la nube.

Recomendaciones Finales

Es crucial que las empresas mantengan una comunicación constante y verificable con los representantes oficiales de CrowdStrike y permanezcan vigilantes ante cualquier intento de phishing o malware. Además, se recomienda seguir las directrices proporcionadas por CrowdStrike para la recuperación de sistemas y la protección contra futuros incidentes.

Este incidente resalta la importancia de tener estrategias robustas de ciberseguridad y la necesidad de estar preparados para enfrentar situaciones de crisis con medidas rápidas y efectivas. Mantenerse informado a través de canales oficiales y adoptar buenas prácticas de seguridad puede marcar la diferencia en la protección de los activos digitales de una empresa.