Recientemente, Ivanti ha lanzado parches para abordar vulnerabilidades encontradas en sus dispositivos de VPN empresariales, incluyendo dos identificados como zero-days explotados a principios de enero de 2024.

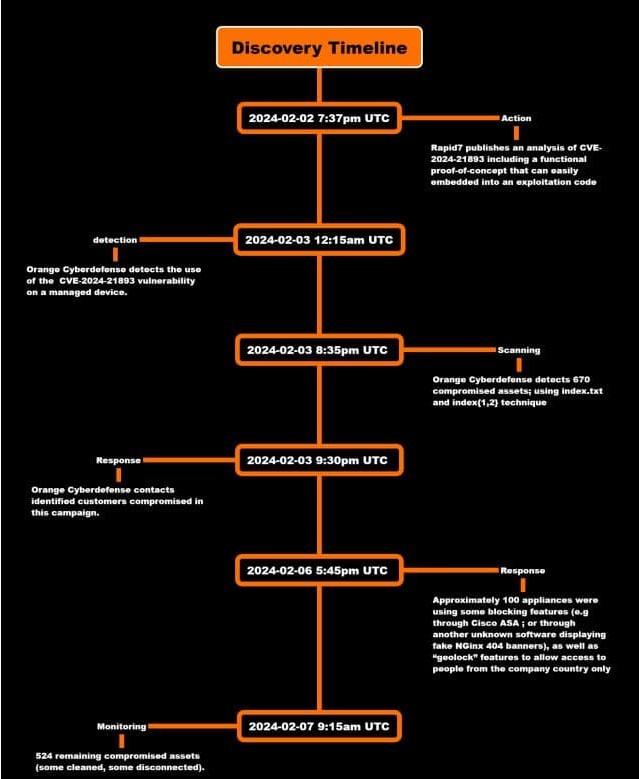

El 31 de enero de 2024, Ivanti lanzó correcciones para abordar cuatro vulnerabilidades, incluyendo CVE-2023-46805, CVE-2024-21887, CVE-2024-21888 y CVE-2024-21893. Las dos últimas vulnerabilidades fueron reveladas el mismo día que se lanzó el parche, junto con un segundo conjunto de mitigaciones como sustitutos para las correcciones. En cuestión de horas, Orange Cyberdefense CERT identificó ataques dirigidos a esta vulnerabilidad, permitiendo a los atacantes inyectar un backdoor en la aplicación Ivanti.

En su informe (PDF), Orange Cyberdefense señaló que descubrieron a los atacantes explotando la vulnerabilidad para asegurar un acceso remoto persistente. Inyectaron un backdoor en un componente utilizando la vulnerabilidad SAML, controlando así el acceso al backdoor. Orange identificó un dispositivo comprometido el 3 de febrero de 2024, con mitigaciones iniciales aplicadas pero sin parche. Los atacantes llevaron a cabo reconocimientos para determinar el acceso raíz y desplegaron un nuevo backdoor, DSLog, lo que indica que tenían acceso raíz al dispositivo.

Un backdoor en un dispositivo comprometido permite a los atacantes ejecutar comandos y registrar todas las solicitudes web, incluidas las autenticadas, y los registros del sistema. Orange identificó 700 dispositivos comprometidos, con más de cien comprometidos en ataques dirigidos a CVE-2023-46805 y CVE-2024-21887. Los restantes tenían aplicada una mitigación XML inicial, evitando la detección directa. El backdoor utiliza un hash único por dispositivo.

Hackread ha estado siguiendo la explotación de vulnerabilidades zero-day en los dispositivos de VPN de Ivanti. Los hackers los han aprovechado para desplegar malware KrustyLoader y mineros de criptomonedas. Para su información, CVE-2023-46805 y CVE-2024-21887 se encontraron en los dispositivos Ivanti Connect Secure (ICS) e Ivanti Policy Secure Gateway.

CVE-2023-46805, una vulnerabilidad de Bypass de Autenticación, permite a los atacantes remotos evadir controles de seguridad, mientras que CVE-2024-21887 es una vulnerabilidad de Inyección de Comandos que permite a un administrador autenticado explotar dispositivos de Ivanti enviando solicitudes manipuladas y ejecutando comandos arbitrarios. CVE-2024-21888 es una vulnerabilidad de Escalada de Privilegios en Ivanti Connect Secure e Ivanti Policy Secure, permitiendo a un usuario obtener privilegios administrativos.

CVE-2024-21893 es un bug de falsificación de solicitud del lado del servidor en el componente SAML de Ivanti Connect Secure, Policy Secure y Neurons for ZTA. El problema podría ser explotado sin autenticación para filtrar información sensible. En su última guía, Ivanti señaló que un “número limitado” de clientes se vieron afectados por CVE-2024-21893.

Los hallazgos también fueron compartidos por Shadowserver Foundation, que informó a principios de febrero que una vulnerabilidad zero-day, CVE-2024-21893, descubierta por Ivanti en enero de 2024, está siendo explotada en la naturaleza. Rapid7 informó de un aumento en los ataques desde febrero, con más de 170 direcciones IP distintas involucradas.

Se recomienda a las organizaciones instalar los parches de Ivanti lanzados el 31 de enero y 1 de febrero, que reemplazan las mitigaciones iniciales para prevenir la explotación zero-day, y restablecer de fábrica sus dispositivos. Además, deberían instalar actualizaciones de seguridad lanzadas el 8 de febrero para abordar una vulnerabilidad en el componente SAML de los dispositivos de VPN, identificada como CVE-2024-22024.

#CVE #Ivanti #ZeroDay #SAML