Los anuncios maliciosos publicados dentro del chatbot de inteligencia artificial (IA) de Microsoft Bing se utilizan para distribuir malware cuando se buscan herramientas populares.

Los hallazgos provienen de Malwarebytes, que reveló que los usuarios desprevenidos pueden ser engañados para visitar sitios con trampas explosivas e instalar malware directamente desde las conversaciones de Bing Chat.

Presentado por Microsoft en febrero de 2023, Bing Chat es una experiencia de búsqueda interactiva impulsada por el modelo de lenguaje grande de OpenAI llamado GPT-4. Un mes después, el gigante tecnológico comenzó a explorar la colocación de anuncios en las conversaciones.

Pero la medida también ha abierto las puertas a los actores de amenazas que recurren a tácticas de publicidad maliciosa y propagan malware.

“Los anuncios se pueden insertar en una conversación de Bing Chat de varias maneras”, dijo Jérôme Segura, director de inteligencia de amenazas de Malwarebytes. “Una de ellas es cuando un usuario se desplaza sobre un enlace y un anuncio se muestra primero antes del resultado orgánico”.

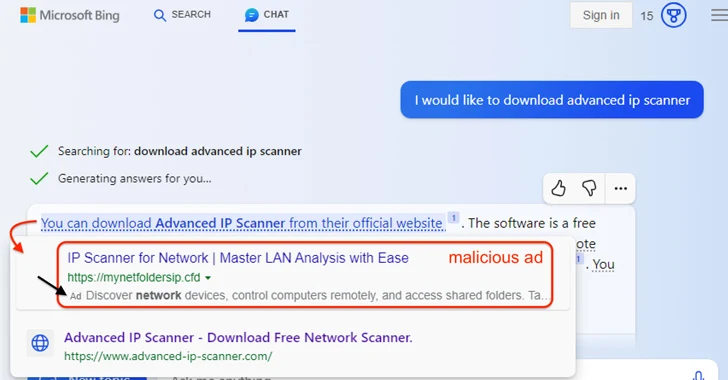

En un ejemplo destacado por el proveedor de ciberseguridad, una consulta de Bing Chat para descargar un software legítimo llamado Advanced IP Scanner devolvió un enlace que, cuando se colocaba, mostraba un anuncio malicioso que apuntaba a un enlace fraudulento antes del sitio oficial que alojaba la herramienta.

Al hacer clic en el vínculo, el usuario accede a un sistema de dirección de tráfico (TDS) que toma huellas digitales y determina si la solicitud se origina realmente en un humano real (a diferencia de un bot, rastreador o sandbox), antes de llevarlo a una página señuelo que contiene el instalador no autorizado.

El instalador está configurado para ejecutar una secuencia de comandos de Visual Basic que enlaza a un servidor externo con el objetivo probable de recibir la carga útil de la siguiente etapa. La naturaleza exacta del malware entregado es actualmente desconocida.

Un aspecto notable de la campaña es que el actor de amenazas logró infiltrarse en la cuenta publicitaria de una empresa australiana legítima y crear los anuncios.

“Los actores de amenazas continúan aprovechando los anuncios de búsqueda para redirigir a los usuarios a sitios maliciosos que alojan malware”, dijo Segura. “Con páginas de destino convincentes, las víctimas pueden ser fácilmente engañadas para descargar malware y no ser más sabias”.

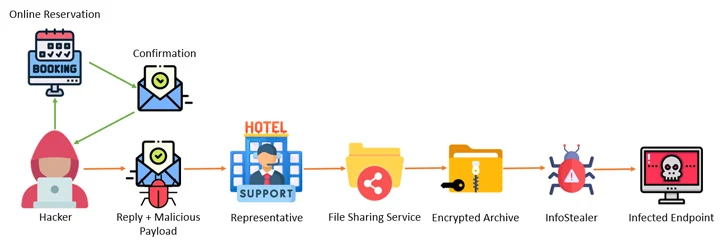

La revelación se produce cuando Akamai y Perception Point descubrieron una campaña de varios pasos que implica atacar los sistemas de hoteles, sitios de reserva y agencias de viajes con malware ladrón de información y luego aprovechar el acceso a las cuentas para perseguir datos financieros pertenecientes a clientes que utilizan páginas de reservas falsas.

“El atacante, haciéndose pasar por el hotel, se comunica con el cliente a través del sitio de reservas, instándolo a ‘volver a confirmar su tarjeta de crédito’, y luego roba la información del cliente”, dijo el investigador de Akamai Shiran Guez, señalando cómo los ataques se aprovechan del sentido de urgencia de la víctima para llevar a cabo la operación.

Cofense, en un informe publicado esta semana, dijo que el sector de la hospitalidad ha estado en el extremo receptor de un “ataque de ingeniería social bien diseñado e innovador” que está diseñado para entregar malware ladrón como Lumma Stealer, RedLine Stealer, Stealc, Spidey Bot y Vidar.

“A partir de ahora, la campaña solo se dirige al sector de la hospitalidad, principalmente a cadenas hoteleras y resorts de lujo, y utiliza señuelos relacionados con ese sector, como solicitudes de reserva, cambios de reserva y solicitudes especiales”, dijo Cofense.

“Los señuelos tanto para los correos electrónicos de reconocimiento como de phishing coinciden en consecuencia y están bien pensados”.

La firma de gestión de amenazas de phishing empresarial dijo que también observó archivos adjuntos HTML maliciosos destinados a llevar a cabo ataques Browser-in-the-Browser (BitB) al servir ventanas emergentes aparentemente inocuas que atraen a los destinatarios de correo electrónico a proporcionar sus credenciales de Microsoft.

En otro escaparate de la naturaleza evolutiva de los ataques de phishing, los actores de amenazas han comenzado a utilizar una técnica llamada ZeroFont en la que una parte seleccionada del cuerpo del mensaje se escribe en una fuente con un tamaño de píxel cero para que parezca que el correo electrónico ha pasado con éxito los controles de seguridad.

Específicamente, el ataque implica manipular las vistas previas de mensajes en Microsoft Outlook de modo que el texto “invisible” se encuentre al principio del mensaje. Esto aprovecha el hecho de que los clientes de correo electrónico muestran cualquier texto en la vista de listado, incluso si tiene un tamaño de fuente cero.

“Aunque es una técnica con un impacto menor, aún podría confundir a algunos destinatarios haciéndoles creer que un mensaje de phishing es confiable”, dijo SANS Internet Storm Center (ISC). “Es, en cualquier caso, una pequeña adición más a la caja de herramientas de actores de amenazas que puede usarse para crear campañas de phishing más efectivas”.

Los descubrimientos son una señal de que los actores de amenazas están constantemente encontrando nuevas formas de infiltrarse en objetivos involuntarios. Los usuarios deben evitar hacer clic en enlaces no solicitados, incluso si parecen legítimos, sospechar de mensajes urgentes o amenazantes que solicitan una acción inmediata y verificar las URL en busca de indicadores de engaño.