Los investigadores de ciberseguridad han descubierto una nueva versión de malware llamado Rilide que se dirige a los navegadores web basados en Chromium para robar datos confidenciales y robar criptomonedas.

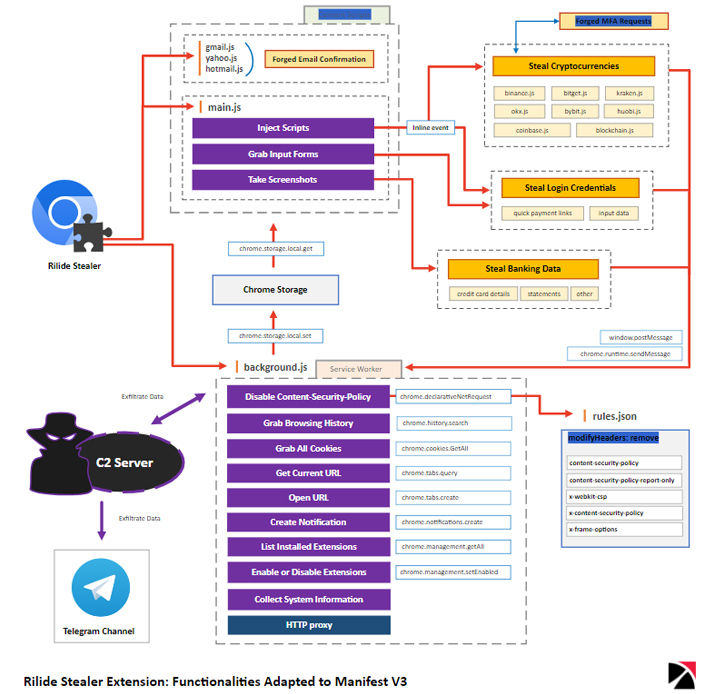

“Exhibe un mayor nivel de sofisticación a través del diseño modular, la ofuscación del código, la adopción del Manifiesto de extensión de Chrome V3 y características adicionales como la capacidad de filtrar datos robados a un canal de Telegram o capturas de pantalla basadas en intervalos”, dijo el investigador de seguridad de Trustwave Pawel Knapczyk.

Rilide fue documentado por primera vez por la compañía de ciberseguridad en abril de 2023, descubriendo dos cadenas de ataque diferentes que hicieron uso de Ekipa RAT y Aurora Stealer para implementar extensiones de navegador deshonestas capaces de robo de datos y criptomonedas. Se vende en foros de la web oscura por un actor llamado “friezer” por $ 5,000.

El malware está equipado con una amplia gama de características que le permiten deshabilitar otros complementos del navegador, recopilar el historial de navegación y las cookies, recopilar credenciales de inicio de sesión, tomar capturas de pantalla e inyectar scripts maliciosos para retirar fondos de varios intercambios de criptomonedas.

La versión actualizada también se superpone con el malware rastreado por Trellix bajo el nombre de CookieGenesis, con la extensión ahora haciendo uso de Chrome Extension Manifest V3, un controvertido cambio en la interfaz de programación de aplicaciones (API) introducido por Google que tiene como objetivo restringir el amplio acceso dado a las extensiones.

“Con la seguridad en mente, una de las nuevas mejoras importantes es que las extensiones no pueden cargar código JavaScript remoto y ejecutar cadenas arbitrarias”, explicó Knapczyk. “Específicamente, toda la lógica debe incluirse en el paquete de extensión, lo que permite un proceso de revisión más confiable y efectivo para las extensiones enviadas a Chrome Web Store”.

Esto ha llevado a un refactor completo de las capacidades centrales de Rilide, dijo Trustwave, y agregó que el malware se basa en el uso de eventos en línea para ejecutar código JavaScript malicioso.

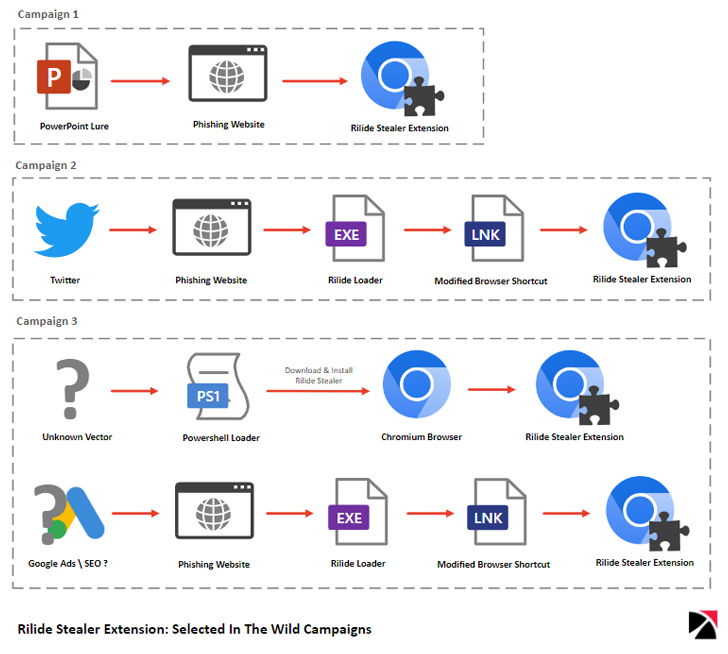

Se ha descubierto que dos artefactos Rilide detectados en la naturaleza se hacen pasar por la aplicación GlobalProtect de Palo Alto Networks para engañar a los usuarios desprevenidos para que instalen el malware como parte de tres campañas diferentes. Un conjunto de ataques está diseñado para señalar a los usuarios en Australia y el Reino Unido.

Se sospecha que los actores de amenazas utilizan páginas de destino falsas que alojan software legítimo de escritorio remoto AnyDesk y emplean tácticas de vishing para guiar a los objetivos potenciales a instalar la aplicación y, posteriormente, aprovechar el acceso remoto para implementar el malware.

Otra actualización significativa del modus operandi implica el uso de un cargador de PowerShell para modificar el archivo de preferencias seguras del navegador, que mantiene el estado de la experiencia de navegación personal de un usuario, para iniciar la aplicación con la extensión cargada permanentemente.

Un análisis adicional del dominio de comando y control (C2) basado en la información del registrante muestra una conexión a un grupo más grande de sitios web, muchos de los cuales se han observado que sirven malware como Bumblebee, IcedID y Phorpiex.

Vale la pena señalar que el código fuente de la extensión Rilide se filtró en febrero de 2023, lo que plantea la posibilidad de que los actores de amenazas que no sean el autor original hayan recogido los esfuerzos de desarrollo.