La operación Abyss Locker es la última en desarrollar un cifrador de Linux para atacar la plataforma de máquinas virtuales ESXi de VMware en ataques a la empresa.

A medida que la empresa se cambia de los servidores individuales a las máquinas virtuales con la finalidad de tener una mejor gestión de recursos, el rendimiento y la recuperación ante desastres, los grupos de actores maliciosos de ransomware crean cifradores centrados en dicha plataforma.

Dado que VMware ESXi es una de las plataformas de máquinas virtuales más utilizadas por la comunidad, casi todos los grupos de actores maliciosos de ransomware han empezado a desarrollar cifradores de Linux para cifrar todos los servidores virtuales de un dispositivo. Entre la larga lista de actores maliciosos que hacen uso de ransomware que utilizan cifradores de ransomware de Linux, la mayoría dirigidas a VMware ESXi, se pueden mencionar: Akira, Royal, Black Basta, LockBit, BlackMatter, AvosLocker, REvil, HelloKitty, RansomEXX y Hive

Abyss Locker

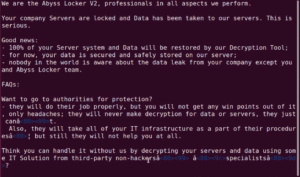

Abyss Locker es una operación de ransomware relativamente nueva que muy posiblemente haya iniciado operaciones en marzo de 2023.Abyss Locker, al igual que otras operaciones de ransomware, penetran en las redes corporativas, roban datos para posteriormente realizar acciones de doble extorsión, a su vez que cifran todos los dispositivos de la red comprometida.

Los datos robados se utilizan después como palanca, amenazando con filtrar los archivos si no se paga un rescate. Para filtrar los archivos robados, los autores de la amenaza crearon un sitio Tor de filtración de datos llamado “Abyss-data”, que actualmente cuenta con catorce víctimas. Los autores de la amenaza afirman haber robado entre 35 GB de datos de una empresa y 700 GB de otra.

Servidores ESXi

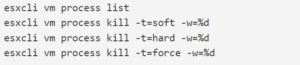

Según reportaría MalwareHunterTeam, estos encontraron un encriptador ELF de Linux para la operación Abyss Locker. Tras observar las cadenas del ejecutable, queda claro que el cifrador se dirige específicamente a servidores VMware ESXi. Como se puede ver en los siguientes comandos, el encriptador utiliza la herramienta de gestión de línea de comandos ‘esxcli’ VMware ESXi para listar primero todas las máquinas virtuales disponibles y luego terminarlas.

Al apagar las máquinas virtuales, Abyss Locker utiliza el comando ‘vm process kill’ y una de las opciones soft, hard o forced. La opción soft realiza un apagado graceful, la opción hard termina una VM inmediatamente, y force se utiliza como último recurso.

El encriptador termina todas las máquinas virtuales para permitir que los discos virtuales asociados, las instantáneas y los metadatos sean encriptados apropiadamente encriptando todos los archivos con las siguientes extensiones: .vmdk (discos virtuales), .vmsd (metadatos) y .vmsn (instantáneas).

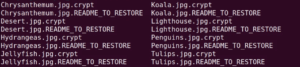

Además de dirigirse a las máquinas virtuales, el ransomware también cifra todos los demás archivos del dispositivo y añade la extensión “.crypt” a sus nombres, como se muestra a continuación.

Para cada archivo, el encriptador también crea un archivo con la extensión “.README_TO_RESTORE” que actúa como nota de rescate. Esta nota de rescate contiene información sobre lo ocurrido a los archivos y un enlace único al sitio de negociación Tor del actor de la amenaza.Este sitio es muy sencillo, solo tiene un panel de chat que se puede utilizar para negociar con la banda del ransomware.

El experto en ransomware Michael Gillespie dijo que el cifrador Abyss Locker Linux se basa en Hello Kitty, utilizando en su lugar el cifrado ChaCha.

Sin embargo, no se sabe si se trata de un rebranding de la operación HelloKitty o si otra operación de ransomware obtuvo acceso al código fuente del encriptador, como vimos con Vice Society. Por desgracia, HelloKitty ha sido históricamente un ransomware seguro, que impide la recuperación de archivos de forma gratuita.