En recientes investigaciones, se ha podido observar campañas que buscan la explotación de algunas vulnerabilidades conocidas, como CVE-2021-40444 Y CVE-2022-30190, las cuales son vulnerabilidades de ejecución remota de código. La campaña utiliza documentos de office maliciosos, diseñados para explotar dichas vulnerabilidades.

La campaña en cuestión permite a un atacante incrustar macros maliciosos en documentos de Microsoft que, una vez se ejecutan, despliegan el malware “Lokibot” en las maquinas comprometidas, este es un troyano de robo de información activo desde el 2015, el cual tendría como objetivo inicial los sistemas de Windows.

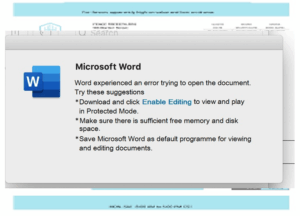

A través de observaciones que realizara el equipo de fotiguard, la campaña se divide en tres estaciones. En la primera estación, según las dos muestras obtenidas por el equipo de investigación, se pudieron observar dos documentos de Word, el primero con un enlace a un archivo XML incrustado, y el segundo con un script VBA el cual ejecuta un macro inmediatamente cuando el documento se abre. Aunque ambos archivos presentaban la misma imagen de señuelo.

El archivo de Word busca explotar la vulnerabilidad rastreada como CVE-2021-40444, este documento denominado “document.xml.rels” contiene un link externo el cual redirige a los usuarios hacia un sitio web de intercambio de archivos, “GoFile”, desde donde se descarga un archivo denominado “defrt.html”, el cual atenta contra la segunda vulnerabilidad observada en la campaña (CVE-2022-30290).

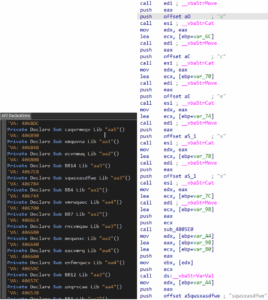

Este segundo documento es ejecutado automáticamente debido a las funciones “Auto_Open” y “Document_Open” el cual decodifica varios arrays que se guardan temporalmente en un folder denominado “DD.inf”, entre los arrays también se incluye un comando para la creación de “ema.tmp” el cual guarda información luego de la línea 29 en el archivo “DD.inf”. Esta información es codificada posteriormente mediante la función “ecodehex” y guardados como “des.jpg”

El script procede a cargar un archivo DLL mediante rundll32, con la función “mainstst” para finalmente eliminar cualquier archivo JPG, y INF temporal, que se pudiera haber creado en el proceso. El propósito de este archivo DLL descargado es el de descargar un inyector, que se utilizara en las estaciones posteriores. Notablemente, el link de descarga redirige al sitio web “vertebromed.md”.

Según las observaciones llevadas a cabo, ha sido escrito en VisualBasic, el código extrae letras desde strings predeterminados los cuales son combinados para formar un string de API para realizar diferentes funciones. Y mediante la API “TrlDecompressBufferEx” el payload decifrado por el inyector es descompimido.

El inyector incorpora una gran cantidad de técnicas de evasión como:

- Comprobación de la bandera “BeingDebugged” de PEB (Process Environment Block).

- Utilizar el “NtGlobalFlag” para determinar si el proceso fue creado por un depurador.

- Verificar la existencia de rutas de máquinas virtuales, como “VMWare” y “Oraclevirtualbox guest additions”.

- Emplear dos llamadas a la API “GetTickCount” y utilizando Sleep() para comprobar si el tiempo se ha acelerado.

- Utilizar la función “FindWindowW” para identificar la presencia de depuradores específicos, como “OllyDbg”, “x64dbg”, “x32dbg”, “WindDbg”, “WinDbgFrameClass”, “ObsidianGUI”, “Soft Ice”, “ImmDbg”, “Zeta Debugger” y “Rock Debugger”.

- Comprobar del “ProcessDebugObjectHandle” (0x1E).

Luego de verificar el entorno, mediante la función “VirtualAllocEx” el inyector asigna memoria para la ejecución de LokiBot.

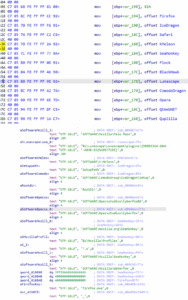

El malware de LokiBot posee la capacidad de recoger información de distintas fuentes, como buscadores web, FTP, email y desde software instalado en las maquinas comprometidas. según lo resalta fortiguard, la versión utilizada en estas campañas es la versión 0x0012, la misma que el grupo malicioso ha utilizado desde marzo.

La lista de softwares que el malware tiene como objetivo se encuentran alojados en una matriz como la que se muestra a continuación.

Lokibot resulta ser un malware persistente y muy extendido, sigue dominando el panorama de las amenazas a medida que sus operadores evolucionan sus métodos de propagación. En esta campaña, el ladrón de información consiguió propagarse aprovechando vulnerabilidades antiguas. Por lo tanto, las organizaciones deben asegurarse de que utilizan la última versión de los documentos de Microsoft Office.

Indicadores de compromiso

| TIPO | INDICADOR |

| C2 | 95[.]164[.]23[.]2 |

| SHA256 | 17d95ec93678b0a73e984354f55312dda9e6ae4b57a54e6d57eb59bcbbe3c382 |

| SHA256 | 23982d2d2501cfe1eb931aa83a4d8dfe922bce06e9c327a9936a54a2c6d409ae |

| SHA256 | 9eaf7231579ab0cb65794043affb10ae8e4ad8f79ec108b5302da2f363b77c93 |

| SHA256 | da18e6dcefe5e3dac076517ac2ba3fd449b6a768d9ce120fe5fc8d6050e09c55 |

| SHA256 | 2e3e5642106ffbde1596a2335eda84e1c48de0bf4a5872f94ae5ee4f7bffda39 |

| SHA256 | 80f4803c1ae286005a64ad790ae2d9f7e8294c6e436b7c686bd91257efbaa1e5 |

| SHA256 | 21675edce1fdabfee96407ac2683bcad0064c3117ef14a4333e564be6adf0539 |

| SHA256 | 4a23054c2241e20aec97c9b0937a37f63c30e321be01398977e13228fa980f29 |