Campaña de robo de credenciales que ha afectado los últimos meses a los entornos de Amazon web Services (AWS) se ha esparcido a otros servicios en la nube como Azure y Google Cloud Platform (GCP). Según las herramientas observadas en las campañas, estas has sido asociadas al grupo de actores maliciosos denominados “TeamTNT”.

Según observaciones realizadas por los investigadores de Permiso, la campaña contra estos entornos habría iniciado mediados de junio de 2023, sin embargo, algunas características distintivas en los scripts de Shell podrían vincular esta reciente campaña, a otras campañas de robo de credenciales de AWS mediante vulnerabilidades no parchadas de los servicios de Jupyter Notebook, en diciembre de 2022.

Los investigadores se percataron que los ataques de las campañas que actualmente se presentan contra Azure y GCP tenían similitudes con la campaña contra AWS, sin embargo, en palabras de Alex Delamotte, investigador de sentinelone, las capacidades de Azure y GCP son muy incipientes y están menos desarrolladas que las herramientas de AWS.

Si bien, las herramientas utilizadas en ambas campañas indican tener una misma raíz, las herramientas utilizadas en las campañas recientes, demuestran una gran cantidad de actualizaciones, de cara a su funcionamiento. Como se ha mencionado con anterioridad, inicialmente estas habrían sido desarrolladas con AWS como objetivo, sin embargo, en las recientes campañas se han agregado funciones para los entornos de Azure y GCP.

Instancias de Docker expuestas

TeamTNT es un grupo mayormente conocido por llevar a cabo ataques a servicios expuestos, en la nube, y se basa en la explotación de vulnerabilidades y configuraciones erróneas en dichos servicios. Si bien, en un inicio, el grupo de actores maliciosos se centraba en campañas de minería de criptomonedas, recientemente sus campañas se han expandido a robo de datos y despliegues de backdoors, como se puede observar en sus ultimas actividades.

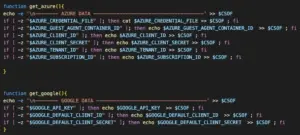

Según se ha podido observar en las actividades recientes de grupo, estos estarían aprovechándose de servicios Docker expuestos. Mediante la utilización de scripts de Shell que poseen la cualidad de reconocer el entorno en que se encuentra, perfilar los sistemas, buscar archivos de credenciales, con la finalidad de filtrarlos.

Los scripts en cuestión contienen a su vez, una función para la recopilación de varios detalles del entorno donde el malware se encuentra, lo que probablemente se utilice con la finalidad de determinar su existen otros servicios de gran valor en el sistema, para ataques posteriores.

El set de herramientas utilizados en estas campañas provee al atacante con la capacidad de enumerar la información del entorno de servicio, independientemente del proveedor de servicios en la nube subyacente, según lo observado, la única automatización que vista fue para Azure o GCP la cual estaba relacionada con la recolección de credenciales.

Los hallazgos del grupo de investigación de sentinelOne se suman a investigaciones paralelas que muestran actividad maliciosa dirigida a las API públicas de Docker y JupyterLab. Campañas que también son asociadas al grupo de actores maliciosos “TeamTNT”.

Entre los hallazgos, también se puede resaltar el hecho de que los actores maliciosos se encontraban preparando un agresivo gusano en la nube, el cual posee la capacidad de desplegarse en entornos AWS, con el objetivo de facilitar el robo de credenciales de dicho servicio, así como llevar a cabo acciones de secuetro de recursos, y el despliegue del backdoor denominado “Tsunami”.

El grupo de actores maliciosos también se ha visto utilizando UPX-packed el cual es un binario ELF el cual tiene la función de votar y ejecutar scripts de Shell adicionales, con funciones como la de escanear un rango especificado por el atacante y propagarse a otros objetivos vulnerables.

Este mecanismo de propagación de gusanos tiene la finalidad de buscar sistemas que se ajusten a un user-agent específico, de la versión de Docker, las cuales podrían estar alojadas a través de azure o GCP. A la vez, otros informes detallan que el grupo de actores maliciosos se encuentran explotando los servicios de Jupyter de cara al público, basándose en los mismos conceptos.

Es importante señalar que los ataques como los perpetrados contra entornos de AWS, implican el uso de marcos de explotación de AWS conocidos, como lo es “Pacu” el cual es una herramienta ampliamente utilizada por quipos de red team para atacar AWS. A su vez, los investigadores también señalan que las organizaciones que utilizan los servicios de Azure y GCP deben asumir que los ataques contra estos entornos implicaran macros similares.

Indicadores de Compromiso

| Tipo | indicador |

| SHA1 | 0e1805fd9efa6a1c3fe9adb3f34373a9dcc7fe19 |

| SHA1 | 18d28ac44c5501f1768f0fc155ad38aa56610881 |

| SHA1 | 27414df2f9a687db65d2bc5fed011a1f0f550417 |

| SHA1 | 2ed9517159b89af2518cf65a93f3377dea737138 |

| SHA1 | 37cb34a044c70d1acea5a3a91580b7bfc2a8e687 |

| SHA1 | 3d6aaed47135090326780727fef57ce1c1573aa2 |

| SHA1 | 5611cb5676556410981eefab70d0e2aced01dbc5 |

| SHA1 | 6123bbca11385f9a02f888b21a59155242a96aba |

| SHA1 | 61da5d358df2e99ee174b22c4899dbbf903c76f0 |

| SHA1 | 63fe964140907470427e035bdba5230f6a302056 |

| SHA1 | 654be7302f4a3638929fe5e67f6f2739a1801b07 |

| SHA1 | 828960576e182ec3206f457a263f25ee0531edbb |

| SHA1 | 863bf9617f82c9c595cc9b09e84a346a306060c2 |

| SHA1 | 8802f1bf8f83e354f14686fe79b5018cd36eb77f |

| SHA1 | ac78d5c763e460db2137999b67b921e471a55e11 |

| SHA1 | b13d62f15868900ab22c9429effdfb7939563926 |

| SHA1 | c9edc82bc3ac344981231965bedec300fec31b1f |

| SHA1 | d79970f66a56f69667284c4c937f666758200ab4 |

| SHA1 | dba0dcb8378d84abc8f7bf897825dd4f23e20e04 |

| SHA1 | eb3dff13ed97670e06649e8daaa6e4ab655477f6 |

| SHA1 | f437aeac3721a0038c936bab5a2ac1ccdb0cf222 |