Barracuda, la empresa de seguridad de correo electrónico, se encuentra activamente trabajando en una solución a un problema que provoca errores en el inicio de sesión en su gateway de correo electrónico, lo que impide a los usuarios acceder a sus cuentas.

Según lo expresaba el equipo, ya se ha identificado el origen de estos problemas de inicio de sesión. Los errores son del tipo “El enlace para iniciar sesión no es válido”, en palabras de la empresa, el problema ahora identificado se solucionará pronto, teniendo como plazo máximo, el próximo viernes 14 de junio.

En palabras de la empresa, “Estamos investigando los problemas de inicio de sesión observados por los usuarios y hemos identificado el problema. Estamos trabajando para solucionar el problema con un plazo provisional para que la solución se publique el 14 de julio o antes”. Barracuda también comentaba “Les agradecemos su comprensión y apoyo mientras solucionamos este problema y les pedimos sinceras disculpas por las molestias que pueda causar”.

A la fecha de esta publicación, el equipo de Barracuda no ha revelado un informe oficial donde se describa a detalle la causa de estos problemas recurrentes de inicio de sesión, así como una confirmación del alcance que este problema tendría.

La importancia de este tipo de fallos proviene del corto periodo de eventualidades acontecidas contra la empresa. ya que este incidente sigue una serie de ataques de robo de datos en los que un grupo de actores maliciosos pro-chino, rastreados por Mandiant como UNC4841 comprometieron dispositivos Gateway de seguridad de correo electrónico de Barracuda o ESG, por sus siglas en inglés.

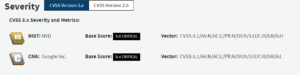

La vulnerabilidad Zero-day aprovechada en los ataques antes mencionados se rastreo como CVE-2023-2868, esta es una vulnerabilidad de inyección remota de comandos, que afecta las versiones 5.1.3.001-9.2.0.006. La vulnerabilidad que ya ha sido parchada se debe a un fallo en la desinfección completa del procesamiento de archivos “.tar”. La vulnerabilidad en cuestión ha sido catalogada como crítica, asignándole una puntuación CVSSv3 de 9.8/10.

Como medida de precaución, la CISA también emitió una alerta para las agencias federales estadounidenses, ordenándoles que protegieran sus redes contra los ataques. CVE-2023-2868 ha sido explotado desde al menos octubre de 2022 para soltar malware previamente desconocido y robar datos de los dispositivos hackeados.

Como una respuesta poco convencional de la empresa, Barracuda proporcionó a los clientes afectados dispositivos de sustitución, en lugar de limitarse a reimaginar los dispositivos existentes con un nuevo firmware, tras advertir que todos los dispositivos ESG pirateados debían sustituirse inmediatamente.