Las victimas de la explotación masiva de la vulnerabilidad en el programa de transferencia de archivos MOVEit, continúan agregándose a la, ya larga, lista de victimas expuesta en la página de filtración del grupo de actores maliciosos Cl0p, en la dark web. Entre las ultimas victimas se encuentra Siemens Electric.

Hasta la fecha, 30 de junio, el grupo criminal autodenominado Cl0p ha alcanzado a 122 organizaciones a nivel mundial, y ha logrado hacerse con la información de aproximadamente 15 millones de usuarios, según se puede observar en las ultimas actualizaciones del grupo en su sitio de filtraciones alojado en la dark web.

Desde el inicio de la campaña masiva conta el servicio de transferencia de archivos de MOVEit el 27 de mayo de 2023, la cual aprovecho la vulnerabilidad rastreada como CVE-2023-34362 la cual es una vulnerabilidad de inyección SQL; tanto organizaciones tango grandes como pequeñas a nivel mundial han sido afectadas, inclusive cuando cuatro días después de descubrirse la vulnerabilidad Zero-day, MOVEit Progress, parchara la vulnerabilidad.

Entre las primeras víctimas observables, en las campañas se pudieron identificar el servicio de nóminas Zellis y la provincia canadiense de Nueva Escocia. Derivado del ataque a Zellis, Cl0p pudo acceder a información de Britsh Airways, Aer Lingus, la BBC, entre otros, lo cuales eran clientes del servicio de payroll.

En el transcurso del mes de mayo y junio se fueron sumando muchas otras organizaciones, inclusive organizaciones gubernamentales de estados unidos, como el departamento de energía y los estados de Missouri e Illinois, también se reporto el robo de información relacionada a licencia de conducir de ciudadanos de Oregón.

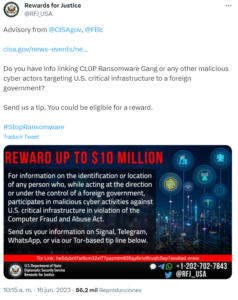

Las actividades delictivas del grupo de actores maliciosos no han cesado, incluso después de que se anunciara, por parte del programa de Recompensas por la Justicia del Departamento de Estado de EE. UU. el 16 de junio, una recompensa de hasta 10 millones de dólares por información que vincule los ataques del ransomware Cl0p con un gobierno extranjero. Esto debido a las organizaciones y agencias federales de EE. UU. afectadas durante esta campaña.

Según comunicado a través de la cuenta oficial de Twitter de “Rewards for Justice” hacia saber que: “¿Tienes información que vincule a CL0P Ransomware Gang o a cualquier otro ciberagente malicioso que tenga como objetivo infraestructuras críticas de EE. UU. con un gobierno extranjero? Envíanos una pista. Podrías optar a una recompensa”, tuiteó la cuenta de Twitter de Rewards for Justice.

Entre las últimas víctimas de la campaña conducida por Cl0p se pudieron observar fueron Genworth Financials, un proveedor de servicios de seguros de vida establecida en Virginia, resultado de una violación de datos de PBI Research Services (PBI). Como resultado, Genworth posteriormente informaría que los datos robados por el grupo malicioso afectarían alrededor de 2.7 millones de individuos, entre clientes y trabajadores.

Entre la información robada por Cl0p a Genworth se encuentra, nombre, fecha de nacimiento, número de seguro social, código ZIP, estado de residencia, número de póliza, ID de agente. Sin embargo, Genworth informo que ni su sistema ni operaciones se vieron afectados directamente pues estos no utilizan los servicios de MOVEit o GoAnyWhere.

La segunda víctima, producto del ataque a PBI fue Wilton Reassurance, otro proveedor de seguros establecido en Nueva York, Wilton Reassurance informa que entre la información robada se encuentran los nombres de sus clientes, así como el número de seguro social de cada uno de estos y se estima que el numero de clientes afectados es de 1,482,490.

Mas recientemente, se pudo observar en el sitio de filtraciones de Clop, la mención de Siemens Energy y Schneider Electric, dos de las más grandes corporaciones de energía, como otras de las compañías afectadas en esta campaña. Como resultado de esta mención, la compañía confirmo este ataque, afirmando que, “basado en el actual análisis, ningún dato critico ha sido comprometido y nuestras operaciones no han sido afectadas”.

Por parte de Schneider Electric, según lo mencionara su vocero, luego de caer bajo aviso de la vulnerabilidad, el 30 de mayo, actuaron prontamente desplegando procesos de mitigación para asegurar data e infraestructura sumado a constantes monitores. Sin embargo, estas medidas resultaron insuficientes tras el anuncio, el 26 de junio, de la introducción de Schneider Electric como víctimas del ataque conducido por Cl0p, a lo que respondieron diciendo “nuestro equipo de ciber seguridad se encuentra actualmente investigando el hecho”.

¿nuevo modelo de negocios?

La campaña de MOVEit, conducida por Cl0p, es el tercer y más grande ataque a software de transferencia de archivos realizada por estos, siendo los otros dos los ataques a Acellion y GoAnywhere. En estos ataques se pudo observar una tendencia por parte del grupo de actores, donde en lugar de pedir un rescate, estos simplemente exigían un pago para no liberar los datos obtenidos.

En palabras del investigador de Huntress John Hammond, este seria un nuevo modelo de negocios para este tipo de actores maliciosos, argumentando que este método de extorción es más fácil de implementar, pues el atacante no tiene la necesidad de cifrar el disco duro.

De acuerdo con lo anterior, otros investigadores también advierten de la importancia de este modelo de negocios y que la comunidad debería de estar alertada sobre futuros ataques siguiendo el mismo patrón, los cuales tienen como objetivo software de transferencia de archivos, así como otro tipo de herramientas que manejen una gran cantidad de información, como es el caso de programas de gestión de documentos.

Según observaciones de Censys, luego de examinar una muestra de 1,400 servidores MOVEit en la internet publica, un 31% de las entidades que utilizan el servicio se encuentran bajo el sector de servicios bancarios, un 16% sector salud, 9% tecnología e información, y un 8% entidades de gobierno. Con un total de 69% de los casos, localizados en los Estados Unidos.

Posterior a la publicación de la vulnerabilidad Zero-Day en MOVEit, rastreada como CVE-2023-34362, investigadores han descubierto otras dos vulnerabilidades (CVE-2023-35036 y CVE-2023-35708) que potencialmente podrían ser utilizadas por otros grupos con el objetivo de robar información de los usuarios que utilizan el software de MOVEit.

Por su parte, MOVEit afirma haber abordado las vulnerabilidades y que se encuentra en procesos de investigación, en conjunto con investigadores y expertos en la industria en un esfuerzo conjunto de dar con los responsables, al mismo tiempo que se busca poder prevenir este tipo de ataques en un futuro.