Monitoreos llevados a cabo desde marzo de 2023 han revelado distintas campañas de malware propagado a través de Google Play, que han optado por la utilización del troyano bancario denominado Anatsa, y que apuntan a usuarios de EE. UU y Reino Unido, entre otros países.

Según las investigaciones conducidas por ThreatFabric, los actores maliciosos detrás de estas actividades hacen uso de Play Store para la distribución del malware. Entre las capacidades del malware, las capacidades muy avanzadas de la toma del dispositivo por parte del troyano, lo que le permite evadir un listado de mecanismos contra fraude.

El objetivo principal de los actores maliciosos detrás de Anatsa es el robo de credenciales de usuarios utilizados para autorizar a los clientes en las aplicaciones de banca móvil y realizar fraudes de toma de control de dispositivos (DTO) para iniciar transacciones fraudulentas. El malware se hace pasar por aplicaciones como escáner PDF, escáner de código QR, apps de Adobe Illustrator, entre otros.

Según la investigación, la actividad de Anatsa ha variado de región en donde presenta actividad, constantemente desde 2020. Actualmente se ha visto otro cambio en la región donde se centra esta actividad, siendo de las ultimas regiones afectadas DACH, más específicamente Alemania, donde el grupo agregaría aplicaciones bancarias de este país, a la lista de objetivos de Anatsa.

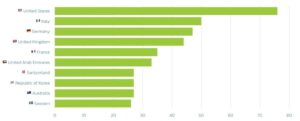

Sin embargo, el patrón anterior no parece ser el caso para las regiones de EE. UU y Reino Unido donde a mantienen actividad a pesar del tiempo, llegándose a contabilizar mas de 90 nuevas aplicaciones como objetivo de Anatsa, como se puede apreciar a continuación.

Es importante denotar que, según lo observado, las aplicaciones suplantadas en la Play Store inicialmente fueron cargadas a Google Play sin ningún tipo de malware, ya que este era agregado posteriormente, mediante “actualizaciones” muy seguramente para evadir los procesos estrictos de revisión de código de Google, en la primera presentación de estas apps corruptas.

Otro punto para resaltar es el hecho que, aunque estas aplicaciones eran removidas por Google, posterior a ser reportadas, los actores maliciosos detrás de esta campaña rápidamente volvían a subir un dropper bajo una nueva apariencia.

Una vez la aplicación se instala, esta realiza una solicitud hacia una pagina alojada en GitHub desde donde el dropper recibe la URL para la descarga del payload, el cual también se encuentra alojado en GitHub y que se disfraza de reconocimiento de texto para Adobe Illustrator.

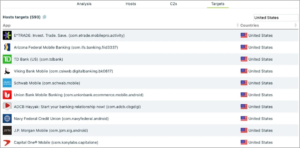

Mediante la superposición de páginas de phishing en primer plano cuando el usuario intenta iniciar su aplicación bancaria legítima y también a través de keylogging, permite la recolección de información financiera como credenciales de cuenta de banco, información de tarjetas de crédito, historial de pagos, entre muchas otras. Entre los bancos que Anatsa tiene como objetivo, en EE. UU se pueden contemplar los siguientes.

Esta información es utilizada posteriormente, por los actores maliciosos, para llevar a cabo fraude ya que Anatsa les proporciona la capacidad de realizar fraudes de toma de control de dispositivos (DTO), lo que los lleva a realizar acciones o transacciones en nombre de la víctima. En palabras de ThreatFabric “Dado que las transacciones se inician desde el mismo dispositivo que utilizan habitualmente los clientes del banco objetivo, se ha informado de que es muy difícil que los sistemas antifraude bancarios lo detecten”.

La distribución de malware que se hacen pasar por aplicaciones legitimas en la Play Store se ha vuelto una práctica muy recurrente, en la manera de actuar de los actores maliciosos, por lo que se vuelve algo necesario, que los usuarios verifiquen cada una de las aplicaciones dispuestas en la plataforma, como medida extra, incluso evadir aquellas aplicaciones con descargas o reseñas mínimas.

Indicadores de Compromiso

| Indicador | Descripción |

| SHA-256 | ecce34c0ba83120ccf1f8e1640cd867fbfeb490dbc8a41d1cf8c577d508819c3 – lsstudio.pdfreader.powerfultool.allinonepdf.goodpdftools |

| SHA-256 | 128820e1c5d62523f675042da9d1e11af3191217afe308bcc17e51ad8c2ece03 – com.proderstarler.pdfsignature |

| SHA-256 | 7231546ee377738cbe9075791eb6e76b7bc163c1b91831e05e81b4756fff4028 – moh.filemanagerrespdf |

| SHA-256 | 3740e6b4d259efe6a72f503429fb67db96363935a29f7428ccab5b78fa9bee73 – com.mikijaki.documents.pdfreader.xlsx.csv.ppt.docs |

| SHA-256 | db7df65f2699817fa3ebfb3ebef106a3801a96b9da1ba6d88e727a253ae34da6 – com.muchlensoka.pdfcreator |