El equipo de investigación de FortiGuard ha descubierto recientemente, muestras de un Botnet de DDoS-as-a-service denominado “Condi” el cual utiliza una vulnerabilidad en routers Archer AX21 de TP-Link. La vulnerabilidad es cuestión ha sido rastreada como CVE-2023-1389 y fue revelada a mediados de marzo del 2023.

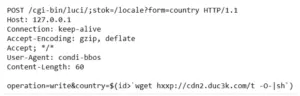

La vulnerabilidad rastreada como CVE-2023-1389 es una vulnerabilidad en los dispositivos Archer AX21 de TP-Link antes de la versión 1.1.4 de inyección de comandos, que permite a un atacante no autenticado desencadenar la emisión para inyectar comandos, que se podría ejecutar como root, enviando una simple solicitud POST. Con una puntuación CVSSv3 8.8, lo que refleja la criticidad de esta vulnerabilidad.

Según las observaciones, el botnet Condi se ofrece mediante un canal de Telegram, bajo el nombre de Condi Network, donde se promociona el botnet, a su vez que se hace una descripción de las capacidades de este. Entre estas capacidades, se puede mencionar la capacidad de mantenerse vivo tras un reinicio, su función anti debug, cifrar procesos, entre otros.

Este canal de Telegram comenzó en mayo de 2022, mediante el cual el actor malicioso ha monetizado el botnet mediante ofreciéndolo como servicio de DDoS-as-a-service y la venta del código fuente del malware.

Como se hizo mención previamente, el malware posee varias cualidades, como técnicas para mantenerse en ejecución en los sistemas infectados, al mismo tiempo que evita la infección por otros botnets mediante la terminación de los procesos de estos.

Es algo típico de los botnets basados en Mirai, el no sobrevivir a un reinicio del sistema, por lo que este botnet posee la cualidad de eliminar los binarios utilizados para apagar o reiniciar el sistema. Como lo son:

- /usr/sbin/reboot

- /usr/bin/reboot

- /usr/sbin/shutdown

- /usr/bin/shutdown

- /usr/sbin/poweroff

- /usr/bin/poweroff

- /usr/sbin/halt

- /usr/bin/halt

A su vez también se pudo observar que el desarrollador de esta variante de Condi busca eliminar cualquier otra versión de Condi ejecutándose en el sistema. Así como matar cualquier otro proceso que asociado a otros botnets:

Versiones antiguas de Condi | Otros botnets |

| /bin/busybox | x86 |

| /bin/systemd | x86_64 |

| /usr/bin | arm |

| test | arm5 |

| /tmp/condi | arm6 |

| /tmp/zxcr9999 | arm7 |

| /tmp/condinetwork | mips |

| /var/condibot | mipsel |

| /var/zxcr9999 | sh4 |

| /var/CondiBot | ppc |

| /var/condinet | |

| /bin/watchdog |

Propagación

A diferencia de otros tipos de botnes, este se propaga mediante la incrustación de un escáner simple, que resulta ser una modificación del escáner Telnet original de Mirai, utilizado para el escaneo de IPs públicas que tengan abierto los puertos 80 o 8080, para posterior enviar una solicitud codificada de explotación, para la descarga y ejecución de un script de Shell remoto, el cual infecta el dispositivo con Condi, si este es un dispositivo Archer AX21 vulnerable. como se muestra a continuación.

Si bien la muestra observada era especifica para CVE-2023-1389, se tiene registro de otras muestras de Condi explotando otras vulnerabilidades, para su propagación. Como es el caso de una versión antigua de Condi que realiza escaneos en dispositivos con un puerto abierto de Android Debug Bridge (TCP/5555), lo que indicaría que el botnet se encuentra siendo propagado por este medio.

Si bien la muestra observada era especifica para CVE-2023-1389, se tiene registro de otras muestras de Condi explotando otras vulnerabilidades, para su propagación. Como es el caso de una versión antigua de Condi que realiza escaneos en dispositivos con un puerto abierto de Android Debug Bridge (TCP/5555), lo que indicaría que el botnet se encuentra siendo propagado por este medio.

Conexión C2

Se pudo observar que el protocolo binario utilizado por Condi para comunicarse con el servidor de comando y control es una versión modificada que fuera implementado inicialmente en Mirai. Una vez establecida la conexión, el servidor envía comandos que permiten:

- Revisar si el malware se encuentra activo, si este sí se encuentra activo, envía un paquete al servidor C2.

- Termina el bot.

- Inicia el servidor para entregar binarios de malware.

- Actualiza los binarios entregados por el servidor web.

- Envía el puerto del servidor web. El malware responde con x66x99x66 seguido de una longitud de la siguiente cadena y “CondiiNeett webserv:<PORT>”.

- Establece una bandera de bloqueo no utilizada, que podría indicar una característica en desarrollo.

Este tipo de malware es un recordatorio más de que las campañas de malware siempre están en una búsqueda activa para su propagación y una de las maneras más factibles es mediante la explotación de nuevas vulnerabilidades, como es el caso con Condi, por lo que una de las medidas imprescindibles contra esto es una apropiada actualización de los sistemas cada vez que el proveedor lo reporte.

Indicadores de Compromiso

| Indicador | descripción |

| archivo | 091d1aca4fcd399102610265a57f5a6016f06b1947f86382a2bf2a668912554f |

| archivo | 291e6383284d38f958fb90d56780536b03bcc321f1177713d3834495f64a3144 |

| archivo | 449ad6e25b703b85fb0849a234cbb62770653e6518cf1584a94a52cca31b1190 |

| archivo | 4e3fa5fa2dcc6328c71fed84c9d18dfdbd34f8688c6bee1526fd22ee1d749e5a |

| archivo | 509f5bb6bcc0f2da762847364f7c433d1179fb2b2f4828eefb30828c485a3084 |

| archivo | 593e75b5809591469dbf57a7f76f93cb256471d89267c3800f855cabefe49315 |

| archivo | 5e841db73f5faefe97e38c131433689cb2df6f024466081f26c07c4901fdf612 |

| archivo | cbff9c7b5eea051188cfd0c47bd7f5fe51983fba0b237f400522f22ab91d2772 |

| archivo | ccda8a68a412eb1bc468e82dda12eb9a7c9d186fabf0bbdc3f24cd0fb20458cc |

| archivo | e7a4aae413d4742d9c0e25066997153b844789a1409fd0aecce8cc6868729a15 |

| archivo | f7fb5f3dc06aebcb56f7a9550b005c2c4fc6b2e2a50430d64389914f882d67cf |

| URL de descarga | hxxp://85[.]217[.]144[.]35/arm |

| URL de descarga | hxxp://85[.]217[.]144[.]35/arm5 |

| URL de descarga | hxxp://85[.]217[.]144[.]35/arm6 |

| URL de descarga | hxxp://85[.]217[.]144[.]35/arm7 |

| URL de descarga | hxxp://85[.]217[.]144[.]35/m68k |

| URL de descarga | hxxp://85[.]217[.]144[.]35/mips |

| URL de descarga | hxxp://85[.]217[.]144[.]35/mpsl |

| URL de descarga | hxxp://85[.]217[.]144[.]35/ppc |

| URL de descarga | hxxp://85[.]217[.]144[.]35/sh4 |

| URL de descarga | hxxp://85[.]217[.]144[.]35/x86 |

| URL de descarga | hxxp://85[.]217[.]144[.]35/x86_64 |

| URL de descarga | hxxp://85[.]217[.]144[.]35/abc3.sh |

| URL de descarga | hxxp://cdn2[.]duc3k[.]com/t |

| C2 | 85[.]217[.]144[.]35 |

| C2 | cdn2[.]duc3k[.]com |