Recientemente VMware ha lanzado un comunicado donde advierte a sus clientes de una vulnerabilidad critica de ejecución de código remoto en Operaciones Aria para redes (Aria Operations for Networks Insights), anteriormente vRealize Network Insight.

Según el comunicade de VMware, estos han confirmado la explotación activa de la vulnerabilidad rastreada como CVE-2023-20887.

Aria Operations for Networks, anteriormente vRealize Network Insight, es una herramienta de monitoreo de red, el cual tiene como finalidad la asistencia a organizaciones en la construcción de una infraestructura de red optimizada, altamente disponible y sobre todo, segura.

La existencia de varias en Aria Operations for Netword fueron reportas a inicios de junio de manera privada a VMware lo que permitió a la empresa liberar parches para la remediación de las tres vulnerabilidades altas y criticas (CVE-2023-20888, CVE-2023-20889) entre las cuales se encontraba CVE-2023-20887.

CVE-2023-20887 es una vulnerabilidad de autenticada de deserialización la cual a un actor malicioso con acceso de red a VMware Aria Operations for Networks en versiones 6.x y credenciales válidas de rol ‘miembro’ realizar un ataque de deserialización que resulta en la ejecución remota de código.

La vulnerabilidad (CVE-2023-20887) ha sido punteada como CVSSv3 9.8, lo que refleja su criticidad y lo cual vuelve a la dicha vulnerabilidad como la vulnerabilidad abordada por la compañía.

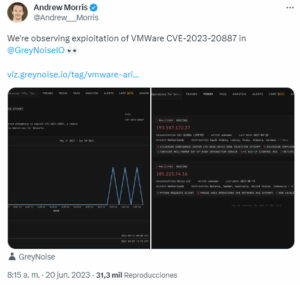

A su vez, Andrew Morris CEO de GreyNoise, indicaría que hay confirmación de la vulnerabilidad siendo activamente explotado por actores maliciosos. Las IPs 193.187.172[.]27 alojada en CGI GLOBAL LIMITED y 185.225.74[.]16 alojada en Delis LLC, habrían intentado explotar la vulnerabilidad el 13 de junio del año en curso.

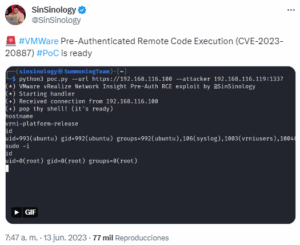

Investigadores de SinSinology compartieron una prueba de conceptos de la explotación de CVE-2023-20887) donde exponían que Aria Operations for Networks es vulnerable a la inyección de comandos cuando acepta entradas de usuario a través de la interfaz RPC de Apache Thrift.

Esta vulnerabilidad permite a un atacante remoto no autenticado ejecutar comandos arbitrarios en el sistema operativo subyacente como usuario root. La interfaz RPC está protegida por un proxy inverso que puede ser eludido.

VMware no reporta ningún workaround, en su lugar, incentiva a todos los clientes a realizar las actualizaciones pertinentes a la versión KB92684.