Recientemente Microsoft ha confirmado haber sido victima de interrupciones en los servicios de Microsoft Azure, Outlook y One drive. Todo indica que estas interrupciones se deben a un ataque de denegación de servicios distribuido o DDoS por sus siglas en ingles.

Según lo indicó Microsoft, se abrió de inmediato una investigación y posteriormente se comenzó a rastrear la actividad DDoS en Curso. Según estas observaciones, el ataque a la compañía fue llevada a cabo por el actor de amenazas que Microsoft ha rastreado como Storm-1359, y quienes se autodenominan Anonymous sudan.

Los ataques de denegación de servicios distribuido comenzaron, según lo reporta Microsoft, a inicios del mes de junio, siendo el 7 de junio, la fecha exacta donde se registraron las interrupciones en el portal de Outlook.com. A su vez, ser reportaron interrupciones en los portales web de OneDrive y Microsoft Azure los días 8 y 9 de junio, respectivamente.

Las observaciones revelan que los ataques, muy probablemente se encuentren basados en el acceso a múltiples servidores privados virtuales o VPS, por sus siglas en inglés, esto, junto al una infraestructura de nube alquilada, proxis abiertos y herramientas DDoS. Según lo informa Microsoft, hasta ahora no se ha encontrado prueba alguna de violación de datos de clientes, por parte de los actores maliciosos detrás de este ataque.

Un ataque de denegación de servicios distribuido de la capa 7 del modelo OSI hace referencia a cuando un actor malicioso tiene como objetivo la capa de aplicación, y efectúa la acción maliciosa mediante la sobrecarga de servicios mediante una cantidad masiva de solicitudes, lo que provoca que los servicios se “cuelguen”, al ser incapaz de procesar todas las solicitudes.

Microsoft recalcaba el hecho de que el ataque DDoS tenía como objetivo la capa 7 y no la 3 o 4, por lo que procedió a reforzar las protecciones pertinentes, entre los cuales se puede mencionar; el ajuste del firewall de aplicación web o WAF, por sus siglas en inglés, con la finalidad de proteger al usuario del impacto de algún ataque futuro de DDoS similar.

Si bien estas acciones resultan ser muy eficaces a la hora de mitigar la mayoría de las interrupciones, Microsoft realiza constantemente revisiones del rendimiento de sus capacidades de refuerzo e incorpora lo aprendido de ataques anteriores para así, refinar y mejorar la eficacia de estas herramientas y técnicas.

El informe de Microsoft revela que el grupo malicioso Storm-1359, también conocido como Anonymous Sudan, posee una colección de botnes y herramientas que le permitirán ejecutar ataques de denegación de servicios distribuidos DDoS, desde múltiples servicios de nube e infraestructura de proxy. También se puede observar una tendencia, por parte de los actores maliciosos hacia la perturbación y la publicidad.

Según lo observado, Anonymous Sudan hizo uso de tres tipos de ataques DDoS, en las recientes campañas, las cuales se explican a continuación.

- Ataque de inundación HTTP(S): Este ataque tiene como objetivo agotar los recursos del sistema con una alta carga de handshakes SSL/TLS (proceso de que se utiliza para crear una conexión entre un host o cliente local, y un servidor) y procesamiento de peticiones HTTP(S). Según se pudo observar, el atacante envió una carga masiva de solicitudes HTTP(S) distribuidas a lo largo de la esfera, desde distintas direcciones IP origen, lo que resulto en la escases de recursos informáticos (CPU y memoria) por parte del backend de la aplicación objetivo.

- Bypass de caché: Ataque que tiene como objetivo eludir la paca CDN y sobrecargar los servidores de origen, para este ataque, se determinó que el atacante envió una serie de consultas contra URL generadas que obligan a la capa de frontend a reenviar todas las solicitudes al origen en lugar de servir desde contenidos almacenados en caché

- Slowloris: Consiste en que el cliente abre una conexión a un servidor web, solicita un recurso y luego falla a la hora de confirmar la descarga, lo que obliga al servidor a mantener la conexión abierta y el recurso solicitado, en memoria.

Anonymous Sudan

Como bien se mencionó con anterioridad, Microsoft ha rastreado a los actores maliciosos detrás de estos ataques DDoS como Storm-1359, este grupo es mayormente conocido por su alias auto asignado de “Anonymous Sudan”.

A primera instancia, parecería que el grupo de Anonymous Sudan, es un grupo pro-Sudan, como bien lo indicaría su nombre. Estos habrían lanzado una advertencia en enero de 2023 contra todos aquellos organismos o gobiernos que atentaran contra la integridad de Sudan, así como lanzar ataques contra todos aquellos países que se opusieran a este.

Se tiene registros de ataques a grandes organizaciones, por parte de grupo malicioso, desde mayo de 2023, para posteriormente exigir un pago con el propósito de detener los ataques dirigidos. Uno de los primeros ataques de los cuales se tiene registro es el ataque a Scandinavian Airlines (SAS) para el cual, se hizo una exigencia de 3,500 dólares, para cesar estos ataques DDoS.

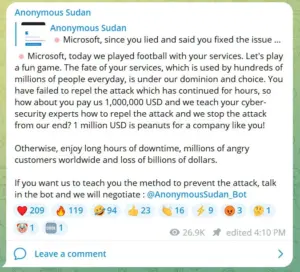

El precio de las demandas de cese a los ataques escalo de manera considerable para cuando, en junio de 2023, el grupo de actores maliciosos voltearan su atención a Microsoft. Los ataques contra Microsoft se llevaron a cabo este mes, afectando los portales web de Outlook, Azure y OneDrive y cuyo precio por el cese al ataque era de 1 millón de dólares. Los actores maliciosos hicieron notar que para Microsoft 1 millón de dólares era como “cacahuates” para la compañía.

La motivación detrás de estos ataques, según se hizo notar, posteriormente fue en protesta de la intervención del gobierno de los Estados Unidos en la política sudanesa. Advirtiendo que los ataques a la infraestructura y compañías estadounidenses seguirían activos desde que existiera la posibilidad de una invasión estadounidense a Sudan, según lo habría comentado el secretario de estado de los Estados Unidos.

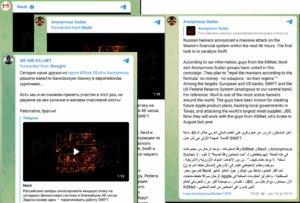

Estos ataques en contra de los servicios de Microsoft se dan unos días después de que se filtrara en internet un comunicado donde varios grupos de APTs como KILLNET, REvil y Anonymous Sudan advirtieran sobre un ataque que se llevaría a cabo contra el sistema financiero de Europa. Es de gran importancia resaltar que hasta ahora no se ha hecho identificación alguna de algún ataque de denegación de servicios contra el sistema bancario europeo, sin embargo, se existe la posibilidad que estos ataques de denegación de servicios distribuidos DDoS sea una forma, del grupo, de demostrar las capacidades, disponibilidad y recursos con los que cuentan, de manera que se recomienda estar alerta a cualquier anomalía que se pudiera presentar.