Recientes observaciones al comportamiento de los actores maliciosos tras el malware “Vidar” reportan cambios en la infraestructura de backend, lo que indicaría un intento por parte de los actores maliciosos para rediseñar y ocultar su rastro en línea en respuesta a publicación de su infraestructura.

Vidar es un malware de robo de información, este fue descubierto por el investigador Fumik0, a finales de 2018. En primeras observaciones a las muestras de este malware, se pensó que se trataba del malware denominado Arkei, sin embargo, esto fue descartado posteriormente pues existían diferencias significativas entre estos, como en el código como en la comunicación a los servidores de comando y control.

El nombre “Vidar” proviene de cadena del código de malware con el mismo nombre. El servicio a Vidar es por suscripción y su precio varía según el tipo de suscripción, siendo los precios desde $130 hasta $750. Por lo general de despliega mediante campañas de phishing y sitios que anuncian softwares piratas. El malware posee una amplia gama de capacidades con la finalidad de recolectar información sensible desde los hosts infectados. Recientemente también se ha observado Vidar siendo distribuido mediante Google Ads.

Este infostealer realiza un enfoque de “aplastar y agarrar” para la recolección de datos mediante la recolección de la mayor cantidad de datos del host y la exfiltración lo más rápido posible. Los informes públicos muestran que los mecanismos de entrega del malware VIDAR incluyen instaladores de software falsos, instaladores de Windows 11 e incluso archivos de ayuda maliciosos de Microsoft entregados a través de phishing.

El servicio que ofrece Vidar, se limita a facilitar la configuración, generación y C2 del payload, por lo que el responsable de introducir el malware es el “afiliado” el cual puede hacer uso de terceros para dicha tarea. Ejemplo de esto es el grupo denominado DEV-0569 por Microsoft, que aprovecha técnicas como la publicidad maliciosa, el phishing, etc. para distribuir BATLOADER, un malware independiente diseñado para distribuir cargas útiles adicionales, como VIDAR, el ransomware ROYAL y COBALT STRIKE.

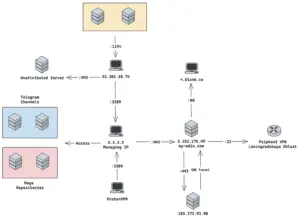

Se ha podido observar cambios considerables en la infraestructura de Vidar, posteriores al mes de enero. A finales de enero de 2023, la infraestructura de Vidar era de la siguiente forma:

Los cambios recientes en la infraestructura de “Vidar” se efectuaron luego de que Cymru publicara un articulo detallando la infraestructura de estos. Posterior a este reporte, se pudo observar que Vidar segmento su operación en dos partes, una dedicada a clientes regulares y la otra al equipo de gestión, y usuarios “premium”.

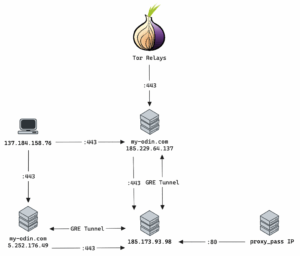

Entre los cambios a la estructura de Vidar se pudo observar el cabio de la dirección IP que alberga my-odin[.]com aunque de estos tres cambios, los más significativos fueron de la dirección IP 186.2.166.15 (ProManaged LLC) a 5.252.179.201 (MivoCloud SRL). Esta primera dirección IP era previamente, accesible directamente, sin embargo, en recientes intentos, el acceso fue mediante nuevos pares utilizando le protocolo de escritorio remoto (RDP).

El dominio clave utilizado por los actores maliciosos detrás de Vidar es my-odin[.]com, el cual tiene la función de actuar como una parada de destino para gestionar el panel, autenticar afiliados y distribución de archivos.

A partir de mediados de marzo de 2023, la actividad de gestión del RDP procedía de dos direcciones IP. La primera, un relé ProtonVPN que parecía ser utilizado más ampliamente por otros usuarios, principalmente para actividades benignas. La segunda IP (52.201.38.74) también tenía indicios de ser utilizada como servidor VPN (nombre de host vpn-udp-1.recfut[.]com), sin embargo la actividad observada parecía ser más específica de la infraestructura de gestión de Vidar. Esta segunda IP también se utilizaba para acceder a otro servidor, cuya finalidad aún está por determinar.

Según informa Cymru la utilización de VPNs es una estrategia por parte de los actores maliciosos de Vidar para anonimizar su gestión de actividades mediante la mimetización en el alboroto general de internet.

También se pudieron observar conexiones a la infraestructura asociada a blonk[.]co el cual es una plataforma potenciada por inteligencia artificial que tiene como finalidad el cotejar candidatos a oportunidades laborales. Aunque no se tiene muy claro con que finalidad se crea estas conexiones, se cree que potencialmente se utilizan para identificar objetivos o inclusive, reclutamiento. Igualmente se identificaron conexiones a un host ubicado en Rusia (185.173.93[.]98:443).

Un ultimo cambio en la infraestructura de Vidar pudo observarse desde el 3 de mayo de 2023. En el cambio se puede observar la introducción de la dirección IP 185.229.64[.]137, el cual aloja el dominio my-odin[.]com, además del uso de relés TOR por parte de los operadores, con la finalidad de acceder a cuentas y repositorios de malware.