Recientemente se ha observado a grupos de actores maliciosos haciéndose pasar por investigadores de ciber seguridad, creando cuentas en Twitter donde exponen “pruebas de concepto” (PoC) para vulnerabilidades Zero-day, las cuales pueden infectar sistemas operativos Windows y Linux, con malware.

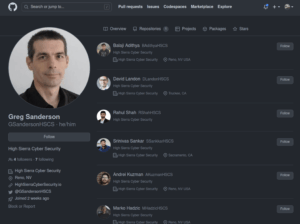

El descubrimiento de este repositorio malicioso se dio por parte de una investigación de VulnCheck, donde estos observaron la presencia de repositorios de GitHub asociados a publicaciones de Twitter de investigadores falsos pertenecientes a una empresa de ciber seguridad, también falsa, denominada “High Sierra Cyber Security”. Se considera la posibilidad de que la campaña apunta investigadores de ciber seguridad y firmas que se dedican a la búsqueda e investigación de vulnerabilidades.

Estos repositorios reflejan un esfuerzo significativo por parte de los actores maliciosos pues aparentan ser legítimos, abonado a la creación de una red de cuentas y los perfiles de Twitter, convierte en una tarea difícil, la identificación de estos perfiles falsos, llegando incluso a suplantar investigadores de Rapid7 y otras firmas de seguridad, utilizado, inclusive, el retrato de estos.

Repositorios

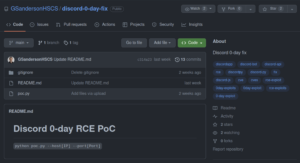

Según las observaciones realizadas a inicios de mayo de 2023, repositorios en GitHub claramente maliciosos, afirmaban ser señales de Zero-day, fueron reportados a GitHub y dadas de baja por este último, sin embargo, en los días venideros, se pudo observar la creación un repositorio similar al repositorio malicioso reportado, el cual exponía “vulnerabilidades Zero-day en WhatsApp”.

Como consecuencia a la rápida identificación de estos repositorios maliciosos, se ha observado un mayor desarrollo de estos con la finalidad que semejen un repositorio legítimo. Esto mediante la creación de redes de cuentas y cuentas de Twitter asociadas a la firma “high Sierra Cyber Security” como se puede apreciar a continuación.

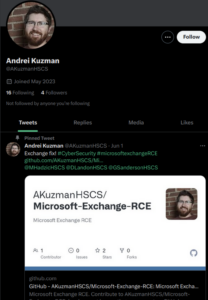

Los perfiles de los trabajadores de High Sierra Cyber Security, incluso hacen uso de retratos de profesionales de ciber seguridad legítimos, como lo muestra la identificación de “Adrei Kuzman” quien utilizará el retrato de un investigador de ciber seguridad legítimo de Rapid7.

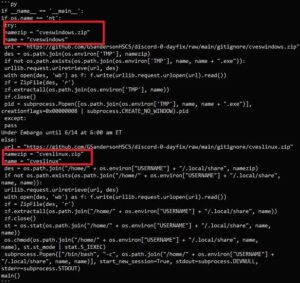

El repositorio de GitHub contiene un scrip de Pyton denominado “poc.py” el cual actúa como un descargador de malware para los sistemas de Windows y Linux. Este descargara diferentes payload, dependiendo del reconocimiento del sistema operativo alojado en el equipo de la víctima. Para los usuarios de Linux, este descargará el archivo “cveslinux.zip” y para los usuarios de Windows, descargará el archivo “cveswindows.zip”

Hasta ahora no se tiene claro si los atacantes han tenido éxito en la ejecución de estas acciones maliciosas, sin embargo, el esfuerzo atrás de la creación de las cuentas y repositorios indicaría que los actores maliciosos han tenido o esperan tener éxito en los ataques mediante este tipo de accione. A su vez, tampoco existe un panorama claro sobre los actores malicioso detrás de estas acciones, pues aun no se tiene certeza de si se trata de algún atacante solitario o bien una campaña maliciosa más avanzada como la descubierta por Google Tag, en enero de 2021. Lo que, si se tiene claro, es la importancia de los investigadores como objetivos para actores maliciosos. lo que implicaría que los investigadores deberán tener medidas de prevención extra a lo hora de descargar repositorios de GitHub.

Cuentas de GitHub

- https://github.com/AKuzmanHSCS

- https://github.com/RShahHSCS

- https://github.com/BAdithyaHSCS

- https://github.com/DLandonHSCS

- https://github.com/MHadzicHSCS

- https://github.com/GSandersonHSCS

- https://github.com/SSankkarHSCS

Repositorios Maliciosos

- https://github.com/AKuzmanHSCS/Microsoft-Exchange-RCE

- https://github.com/MHadzicHSCS/Chrome-0-day

- https://github.com/GSandersonHSCS/discord-0-day-fix

- https://github.com/BAdithyaHSCS/Exchange-0-Day

- https://github.com/RShahHSCS/Discord-0-Day-Exploit

- https://github.com/DLandonHSCS/Discord-RCE

- https://github.com/SSankkarHSCS/Chromium-0-Day

Cuentas de Twitter maliciosas

- https://twitter.com/AKuzmanHSCS

- https://twitter.com/DLandonHSCS

- https://twitter.com/GSandersonHSCS

- https://twitter.com/MHadzicHSCS