Un nuevo grupo de hacking de amenaza persistente avanzada (APT) apodado Lancefly utiliza un malware de backdoor personalizado denominado “Merdoor” para así conducir ataques a organizaciones gubernamentales, de aviación y de telecomunicaciones en el sur y el sudeste de Asia.

El malware personaliado de Lancefly, el cual ha sido denominado como MerDoor, es una poderosa puerta trasera (backdoor) la cual, aparentemente ha operado desde 2018. Informes indican que habría sido utilizada en algunas actividades delictivas en 2020 y 2021, así como en campañas más recientes. Se cree que la finalidad de estas campañas es la recopilación de información sensible.

Investigaciones informan que la razón por la cual no se había reportado este backdoor previamente es porque ha sido usada de manera altamente selectiva, apareciendo en no más de un puñado de redes y un pequeño número de máquinas. Cabe mencionar que los atacantes de estas campañas también tienen acceso a una versión actualizada del rootkit ZXShell.

Entre las funcionalidades de este backdoor, se pueden encontrar la instalación de sí mismo, como servicio, registro de teclas o “keylogging”, diversos métodos de conexión con servidores C2 y la habilidad de escuchar comandos en un puerto local.

Cadena de ataque

Si bien el vector de infección inicial no está del todo claro, campañas anteriores sugieren que el grupo usaría email de phishing, para las campañas más recientes, se cree, el vector de infección inicial seria divido en dos tipos de víctimas.

El primer tipo de víctima sería el sector gobiernos, donde se pueden observar indicios de SSH de fuerza bruta. Mientras que, para el segundo tipo de víctima, la ruta de archivo (Csidl_program_filesloadbalanceribmedgelbserversbin) indicaría explotación de vulnerabilidades de servidores de cara al público, con la finalidad de ganar acceso no autorizado.

Una vez establecida la presencia en el sistema de la víctima, proceden a la inyección del backdoor “MerDoor” por medio de la carga lateral DDL en “perfhost.exe” o “svchost.exe”, siendo estos procesos legítimos de Windows que ayudan al malware en la evasión de sistemas de detección.

Posterior a la inyección se observa actividad en SMB mediante la utilización de la función “Atexc” de Impacket para la ejecución de tareas programadas y el backdoor se conecta a su servidor C2. Seguido de ejecución de comandos como mavinject.exe y createdump.exe, el cual puede utilizarse para volcar procesos LSASS.

Finalmente, Lancefly cifra los archivos robados haciendo uso de un archivo WinRAR enmascarado (wmiprvse.ese) para posteriormente filtrar la información, muy probablemente haciendo uso de MerDoor.

Rootkit ZXShell

Se ha observado que Lancefly ha hecho uso de la versión actualizada del rootkit que fuera descubierto en el 2014 y que sigue en un desarrollo activo. Debido a que el código fuente de este rootkit es de dominio público, este puede ser utilizado por una gran cantidad de grupos distintos. Esta nueva versión parece ser de un tamaño más pequeño, a su vez que también muestra funciones adicionales que son dirigidas a software de antivirus adicional para su desactivación.

El cargador del rootkit, “FormDll.dll”, exporta funciones que pueden ser utilizadas para dejar cargas útiles o payloads, que coincidan con la arquitectura del sistema del host. Así como otras funciones que permitan leer y ejecutar Shellcode desde un archivo, matar procesos, entre otros. Se observo que el rootkit hace uso de una utilidad de instalación y actualización que compartiría código con el cargador de MerDoor, lo que indicaría que Lancefly hace uso de una base de código compartida, en sus herramientas.

Para la evasión y la resistencia en un sistema, ZXShell hace uso de una funcionalidad de instalación que admite la creación, secuestro y lanzamiento de servicios, la modificación del registro y la compresión de una copia de su propio ejecutable.

Posible vinculación a grupos chinos

El rooktik ZXShell implementado por Lancefly esta firmado por el certificado “Wemade Entertainmente Co. Ltd” el cual ha sido reportado previamente por ser asociado con APT41. Lo que conectaría a Lancefly con otros grupos APT, en su mayoría chinos. Esta conexión, sin embargo, es débil, pues como se mencionó previamente en esta nota, el código fuente del rootkit ha estado a disposición publica desde hace varios años. Existe, por otra parte, un elemento que respaldaría la hipótesis de China, como lugar de origen de Lancefly, este sería el uso de troyanos de acceso remoto (RAT) como PlugX y ShadowPad, pues estos han sido vistos ser utilizados por varios grupos APT chinos.

Indicadores de Compromiso de MerDoor

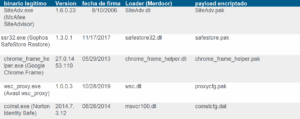

| SHA256 | nombre del archivo | descripción |

| 13df2d19f6d2719beeff3b882df1d3c9131a292cf097b27a0ffca5f45e139581 | a.exe | Merdoor Dropper |

| 8f64c25ba85f8b77cfba3701bebde119f610afef6d9a5965a3ed51a4a4b9dead | chrome_frame_helper.exe | Merdoor Dropper |

| 8e98eed2ec14621feda75e07379650c05ce509113ea8d949b7367ce00fc7cd38 | siteadv.exe | Merdoor Dropper |

| 89e503c2db245a3db713661d491807aab3d7621c6aff00766bc6add892411ddc | siteadv.exe | Merdoor Dropper |

| c840e3cae2d280ff0b36eec2bf86ad35051906e484904136f0e478aa423d7744 | siteadv.exe | Merdoor Dropper |

| 5f16633dbf4e6ccf0b1d844b8ddfd56258dd6a2d1e4fb4641e2aa508d12a5075 | helper.dll | Merdoor Loader |

| ff4c2a91a97859de316b434c8d0cd5a31acb82be8c62b2df6e78c47f85e57740 | helper.dll | Merdoor Loader |

| 14edb3de511a6dc896181d3a1bc87d1b5c443e6aea9eeae70dbca042a426fcf3 | helper.dll | Merdoor Loader |

| db5deded638829654fc1595327400ed2379c4a43e171870cfc0b5f015fad3a03 | chrome_frame_helper.dll | Merdoor Loader |

| e244d1ef975fcebb529f0590acf4e7a0a91e7958722a9f2f5c5c05a23dda1d2c | helper.dll | Merdoor Loader |

| f76e001a7ccf30af0706c9639ad3522fd8344ffbdf324307d8e82c5d52d350f2 | helper.dll | Merdoor Loader |

| dc182a0f39c5bb1c3a7ae259f06f338bb3d51a03e5b42903854cdc51d06fced6 | smadhook64c.dll | Merdoor Loader |

| fa5f32457d0ac4ec0a7e69464b57144c257a55e6367ff9410cf7d77ac5b20949 | SiteAdv.dll, chrome_frame_helper.dll | Merdoor Loader |

| fe7a6954e18feddeeb6fcdaaa8ac9248c8185703c2505d7f249b03d8d8897104 | siteadv.dll | Merdoor Loader |

| 341d8274cc1c53191458c8bbc746f428856295f86a61ab96c56cd97ee8736200 | siteadv.dll | Merdoor Loader |

| f3478ccd0e417f0dc3ba1d7d448be8725193a1e69f884a36a8c97006bf0aa0f4 | siteadv.dll | Merdoor Loader |

| 750b541a5f43b0332ac32ec04329156157bf920f6a992113a140baab15fa4bd3 | mojo_core.dll | Merdoor Loader |

| 9f00cee1360a2035133e5b4568e890642eb556edd7c2e2f5600cf6e0bdcd5774 | libmupdf.dll | Merdoor Loader |

| a9051dc5e6c06a8904bd8c82cdd6e6bd300994544af2eed72fe82df5f3336fc0 | chrome_frame_helper.dll | Merdoor Loader |

| d62596889938442c34f9132c9587d1f35329925e011465c48c94aa4657c056c7 | smadhook64c.dll | Merdoor Loader |

| f0003e08c34f4f419c3304a2f87f10c514c2ade2c90a830b12fdf31d81b0af57 | SiteAdv.pak | Payload codificado |

| 139c39e0dc8f8f4eb9b25b20669b4f30ffcbe2197e3a9f69d0043107d06a2cb4 | SiteAdv.pak | Payload codificado |

| 11bb47cb7e51f5b7c42ce26cbff25c2728fa1163420f308a8b2045103978caf5 | SiteAdv.pak | Payload codificado |

| 0abc1d12ef612490e37eedb1dd1833450b383349f13ddd3380b45f7aaabc8a75 | SiteAdv.pak | Payload codificado |

| eb3b4e82ddfdb118d700a853587c9589c93879f62f576e104a62bdaa5a338d7b | SiteAdv.exe | Ejecutable legítimo de McAfee |

| 1ab4f52ff4e4f3aa992a77d0d36d52e796999d6fc1a109b9ae092a5d7492b7dd | chrome_frame_helper.exe | Ejecutable legítimo de Google |

| fae713e25b667f1c42ebbea239f7b1e13ba5dc99b225251a82e65608b3710be7 | SmadavProtect64.exe | Ejecutable legítimo de SmadAV |