Una investigación reciente conducida por Cisco Talos, ha descubierto una nueva operación de ransomware denominada RA, quienes se cree estarían activos desde finales de abril de 2023 y de quienes se sabe ya han comprometido a tres organizaciones en Estados Unidos y Corea del Sur.

Investigaciones recientes señalan el surgimiento de un nuevo grupo de ransomware denominado RA, este grupo empezaría su actividad a finales de abril de 2023 y todo apunta a que hace uso del código fuente filtrado de Babuk, esto después de que un supuesto miembro del grupo denominado Babuk filtrara el código fuente completo, en septiembre de 2021.

Se ha observado el uso de doble extorsión por parte del grupo, así como la operación de un sito de filtración de datos, donde este grupo amenaza en filtrar toda aquella información de las victimas que no paguen la suma exigida en el límite de tiempo o bien no cumpla con las demandas del grupo.

RA lanzó su sito de filtración de información el 22 de abril de 2023 y se observó el primer grupo de víctimas el 27 de abril, siendo estas un total de tres, a la cual se agregaría otra el 28 de abril. Lo que muestra la gran velocidad en la expansión de las operaciones de este grupo.

Desde este sitio, RA divulga el nombre de la organización afectada, así como una lista de la información filtrada junto al tamaño de esta. A su vez que vende la información de las víctimas, alojando los datos filtrados de las víctimas en un sitio Tor seguro. Abonado a lo anterior, RA también provee las URLs para la descarga de toda la lista de archivos de la víctima.

Se ha observado que el grupo RA hace uso de notas de rescate personalizadas, las cuales incluyen el nombre de la víctima y un link único, para la descarga de las pruebas de la filtración de datos (gofile[.]io), esta nota se envía una vez se ha activado el ejecutable del ransomware. La nota lleva como nombre “como restaurar tus archivos” (How To Restore Your files.txt). En base a estas notas de rescate se ha podido observar que el grupo de actores provee un lapso de 3 días antes de comenzar a filtrar los archivos de los afectados.

Ransomware altamente personalizado

Como se mencionaba con anterioridad, RA despliega su ransomware con una nota personalizada, especialmente dirigida a cada víctima, lo cual no es algo anormal en el modo de operación de otros grupos de ransomware, sin embargo, RA nombra a la víctima incluso en su ejecutable.

Una muestra del ransomware analizado, muestra que este está escrito en C++ y fue compilado el 23 de abril de 2023. El binario posee la siguiente ruta de depuración: C:UsersattackDesktopRansomware.Multi.Babuk.cwindowsx64Releasee.pdb. el cual contiene el mismo nombre mutex que el ransomware de Babuk, lo que, apoyando en una evaluación de alta confianza, muestra que RA construyó su ransomware utilizando el código fuente filtrado de Babuk.

El ransomware de AR hace uso de cifrado intermitente para acelerar el proceso de cifrado. Luego de cifrar los archivos, el ransomware añade la extensión “.GAGUP” a los archivos encriptados en la máquina de la víctima. El código malicioso borra el contenido de la papelera de reciclaje del equipo de la víctima, a través del uso de la API SHEmptyRecyclebinA y borra la copia de las instantáneas de volumen.

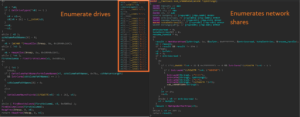

El ransomware enumera cada unidad lógica en la máquina de la víctima, comparando las letras de las unidades lógicas con la lista de cadenas de letras de unidades del binario y monta las unidades identificadas para realizar el proceso de cifrado. El malware de RA enumera los recursos compartidos de red y los recursos de red disponibles en la máquina de la víctima utilizando las API NetShareEnum, WNetOpenEnumW y WNetEnumResourceW para cifrar archivos en las unidades asignadas remotamente de otras máquinas o servidores.

El grupo de RA ransomware no es el único utilizando el código fuente de Babuk, se tiene registro de otros grupos, incluyendo a AstraLocker y Nokoyawa. Es de gran notoriedad que la constante evolución y publicación de nuevas variantes de ransomware resaltan las habilidades avanzadas, y agilidad de estos actores maliciosos. Ya que estos están, continuamente, respondiendo a las medidas implementadas en ciberseguridad con implementaciones y personalizaciones a su ransomware, dependiendo del caso.

Indicadores de compromiso

- Hash: 3ab167a82c817cbcc4707a18fcb86610090b8a76fe184ee1e8073db152ecd45e

- URL del sitio de alojamiento de datos de RA: hxxp[://]hkpomcx622gnqp2qhenv4ceyrhwvld3zwogr4mnkdeudq2txf55keoad[.]onion