Como parte del esfuerzo policial internacional coordinado, el departamento de justicia ha anunciado la incautación de otros 13 dominios los cuales han sido asociados a plataformas de ataque de denegación de servicios distribuidos (DDoS) de alquiler, también llamados servicios “booter” o “stressor”.

Las incautaciones realizadas serian la tercera oleada de incautación de dominios asociados a DDoS de alquiler, los cuales permitirían que un usuario de pago, lanzar un poderoso ataque de denegación de servicios distribuido lo que repercutiría en las computadoras objetivo, ser inundadas con información e incluso prevenir que estas sean capases de acceder a la internet.

Los informes revelan que las operaciones de estos sitios booter, antes de ser incautados, muestran una gran cantidad de usuarios registrados a estos servicios con el fin de lanzar millones de ataques contra una enorme cantidad de víctimas, entre las cuales se pueden observar, distritos de escuelas, universidades, instituciones financieras, así como sitios web gubernamentales.

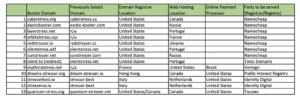

Se pudo observar que varios de estos dominios eran, de hecho, la reencarnación de dominios que habrían sido incautados previamente en diciembre. Como es el caso de “cyberstress.org” el cual seria el mismo servicio ofrecido por el dominio cyberstress.us. junto a estos, serian diez, de los trece dominios, los que presentarían esta característica.

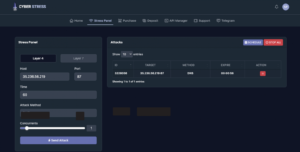

De los dominios que fueron incautados, el FBI abrió o renovó cuentas en cada servicio de arranque y utilizó criptomoneda para pagar los planes de suscripción. Los servicios fueron probados en computadoras bajo la supervisión del FBI y así observar el funcionamiento de estos servicios, llegando a notar que inclusive cuando el dispositivo de la víctima se encontraba conectado a una red de gran capacidad, el ataque era tan poderoso que llego a cortar la conexión por completo.

En paralelo a estas incautaciones, se anunció que los acusados relacionados directamente con estos servicios booter que fueran capturados a finales del 2022, se declararon culpables de haber operado o participado en las operaciones antes mencionadas, siendo estos:

- Jeremiah Sam Evans Miller, alias “John The Dev”, de 23 años y residente en San Antonio, Texas, que se declaró culpable el 6 de abril de conspiración y violación de la ley sobre fraude y abuso informáticos en relación con el funcionamiento del servicio de booter denominado RoyalStresser.com.

- Angel Manuel Colon Jr. Alias “Anonghost720” y “Anonghost1337” de 37 años residente en Belleview, Florida, que se declaró culpable de conspiración y violación de la ley sobre fraude y abuso informáticos en relación en relación con el funcionamiento del servicio booter denominado SecurityTeam.io.

- Shamar Shatock de 19 años residente en Margate, Florida y Cory Anthony Palmer de 23 años residente en Lauderhill, Florida. Ambos se declararían culpables del delito de conspiración y violación de la ley sobre fraude y abuso informático en con el funcionamiento de los servicios booter denominados Astrostress.com y Booter.sx. respectivamente.

Los dominios incautados se listan a continuación:

Es importante hacer mencionar que en recientes años se ha observado un aumento la proliferación de servicios booter, ya que ofrecen una barrera de entrada baja para los usuarios que desean participar en actividades ciberdelictivas. Estos tipos de ataque de denegación de servicios distribuido resultan de gran interés pues la cantidad de tráfico que dirige a una red es tan masiva que restringe la conexión a internet por completo, incluso cuando el equipo se encuentran conectado a una red de gran capacidad, llegando a afectar inclusive al proveedor de esta.

Recomendaciones

- Creación de un plan de respuesta que deberá incluir pasos claros de como racionar a ataque DDoS y mantener las operaciones de la empresa.

- Implementación de firewalls e IDS que actuara como barrera de escaneo de trafico entre redes.

- Redundancia de servidores. De manera que si un atacante lanzara un ataque DDoS exitoso los demás servidores no se verán afectados y asumiran el tráfico adicional hasta que el sistema afectado vuelve a estar en línea.

- Capacitar al personal de manera que sean capaces de observar las señales que conllevan a un ataque DDoS como lo son una mala conectividad, un desempeño bajo del sistema, una alta demanda desde una sola pagino o endpoint, entre otros.