Introducción.

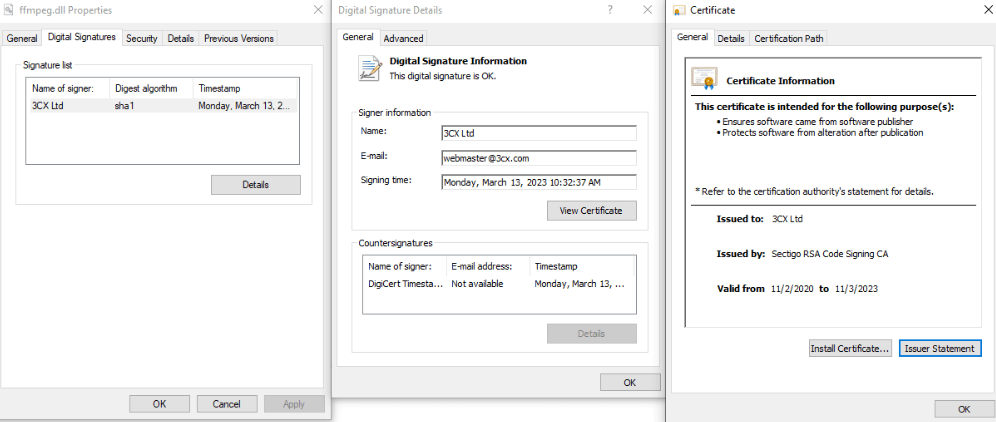

Mientras respondía a un caso de ransomware contra una empresa con sede en los EE. UU., el CPIRT se encontró recientemente con una cepa de ransomware única implementada utilizando un componente firmado de un producto de seguridad comercial. A diferencia de otros casos de ransomware, el autor de la amenaza no se escondió detrás de ningún alias y parece no estar afiliado a ninguno de los grupos de ransomware conocidos. Esos dos hechos, rarezas en el ecosistema de ransomware, despertaron el interés de CPR y nos impulsaron a analizar a fondo el malware recién descubierto.

A lo largo de su análisis, el nuevo ransomware exhibió características únicas. Un análisis de comportamiento del nuevo ransomware sugiere que es parcialmente autónomo y se propaga automáticamente cuando se ejecuta en un controlador de dominio (DC), mientras borra los registros de eventos de las máquinas afectadas. Además, es extremadamente flexible, operando no solo en base a una configuración incorporada, sino también a numerosos argumentos opcionales que le permiten cambiar su comportamiento de acuerdo con las necesidades del operador. Si bien parece haberse inspirado en algunas de las familias de ransomware más infames, también contiene funcionalidades únicas, que rara vez se ven entre los ransomware, como el uso de llamadas al sistema directas.

Flujo de ejecución.

La ejecución de Rorschach utiliza estos tres archivos:

- cy.exe – Cortex XDR Dump Service Tool versión 7.3.0.16740, abusado para carga

lateralwinutils.dll - winutils.dll : cargador e inyector de Rorschach empaquetado, que se utiliza para descifrar e inyectar el ransomware.

- config.ini : ransomware Rorschach cifrado que contiene toda la lógica y la configuración.

Tras la ejecución de cy.exe, debido a la carga lateral de DLL, el cargador/inyector winutils.dll se carga en la memoria y se ejecuta en el contexto de cy.exe. La carga útil principal de Rorschach config.ini también se carga posteriormente en la memoria, se descifra y se inyecta en notepad.exe, donde comienza la lógica del ransomware.

Evasión de solucioines de seguridad.

Rorschach genera procesos de una manera poco común, ejecutándolos en modo SUSPEND y brindando argumentos falsificados para fortalecer los esfuerzos de análisis y remediación. El argumento falsificado, que consiste en una cadena repetitiva del dígito 1 basada en la longitud del argumento real, reescrita en la memoria y reemplazada por el argumento real, lo que da como resultado una ejecución única:

El ransomware utiliza esta técnica para ejecutar las siguientes operaciones:

- Intente detener una lista predefinida de servicios mediante

net.exe stop. - Elimine los volúmenes ocultos y las copias de seguridad para reforzar la recuperación mediante herramientas legítimas de Windows como

vssadmin.exe,bcdedit.exe,wmic.exeywbadmin.exe. - Ejecute

wevutil.exepara borrar los siguientes registros de eventos de Windows: Aplicación, Seguridad, Sistema y Windows Powershell. - Deshabilite el firewall de Windows, usando

netsh.exe.

Propagación.

Cuando se ejecuta en un controlador de dominio (DC) de Windows, el ransomware crea automáticamente una política de grupo y se propaga a otras máquinas dentro del dominio. En el pasado, se vinculó una funcionalidad similar a LockBit 2.0 , aunque la implementación del GPO de Rorschach Ransomware se lleva a cabo de manera diferente, como se describe a continuación:

- Rorschach copia sus archivos en la carpeta de scripts del DC y los elimina de la ubicación original.

- Luego, Rorschach crea una política de grupo (consulte el Apéndice C) que se copia a sí misma en la

%Public%carpeta de todas las estaciones de trabajo del dominio. - El ransomware crea otra política de grupo en un intento de eliminar una lista de procesos predefinidos. Esto se hace creando una tarea programada invocando

taskkill.exe. - Finalmente, Rorschach crea otra política de grupo que registra una tarea programada que se ejecuta inmediatamente y al iniciar sesión el usuario, para ejecutar el ejecutable principal de Rorschach con los argumentos relevantes.

Análisis de ransomware.

Además del comportamiento poco común del ransomware descrito anteriormente, el binario de Rorschach en sí mismo contiene características interesantes adicionales, que lo diferencian aún más de otros ransomware.

Protección binaria y antianálisis.

La muestra real está cuidadosamente protegida y requiere bastante trabajo para acceder. Primero, el cargador/inyector inicial winutils.dllestá protegido con empaque estilo UPX. Sin embargo, esto se modifica de tal manera que no se desempaqueta fácilmente con soluciones estándar y requiere un desempaquetado manual. Después de desempaquetar, la muestra se carga y descifra config.ini, que contiene la lógica del ransomware.

Después de inyectar Rorschach en notepad.exe, aún está protegido por VMProtect. Esto da como resultado que una parte crucial del código se virtualice además de carecer de una tabla IAT. Solo después de derrotar estas dos medidas de seguridad es posible analizar adecuadamente la lógica del ransomware.

Evasión de soluciones de seguridad.

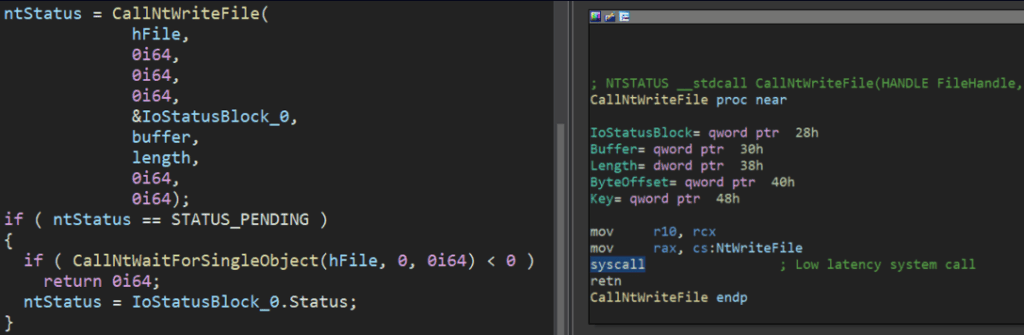

Aunque Rorschach se usa únicamente para encriptar un entorno, incorpora una técnica inusual para evadir los mecanismos de defensa. Hace llamadas directas al sistema usando la instrucción “syscall”. Si bien se observó anteriormente en otras variedades de malware, es bastante sorprendente ver esto en el ransomware.

El procedimiento implica utilizar la instrucción en sí, y es el siguiente:

- El ransomware encuentra los números de llamada al sistema relevantes para las API de NT, principalmente relacionados con la manipulación de archivos.

- Rorschach luego almacena los números en una tabla para uso futuro.

- Cuando es necesario, llama a una rutina auxiliar que usa el número directamente con la instrucción syscall en lugar de usar la API de NT.

En otras palabras, el malware primero crea una tabla de llamadas al sistema para las API de NT utilizadas para el cifrado de archivos:

El final de la tabla es una sección con los números de llamada al sistema relevantes:

El siguiente ejemplo muestra cómo se utilizan los números de llamada al sistema:

Este proceso ofuscado no es necesario para la lógica de cifrado del ransomware, lo que sugiere que se desarrolló para eludir las soluciones de seguridad que supervisan las llamadas API directas.

Proceso de cifrado.

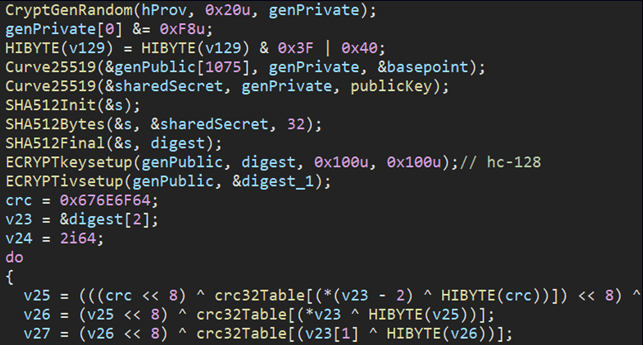

El ransomware Rorschach emplea un esquema de criptografía híbrida altamente efectivo y rápido, que combina los algoritmoscurve25519 y eSTREAM cipherhc-128 para fines de cifrado. Este proceso solo cifra una parte específica del contenido del archivo original en lugar del archivo completo. WinAPI CryptGenRandomse utiliza para generar bytes criptográficamente aleatorios que se utilizan como clave privada por víctima. El secreto compartido se calcula a través de curve25519, utilizando tanto la clave privada generada como una clave pública codificada. Finalmente, el hash SHA512 calculado del secreto compartido se usa para construir la CLAVE y el IV para el cifrado eSTREAM hc-128.

El análisis de la rutina de cifrado de Rorschach sugiere no solo el esquema de cifrado rápido mencionado anteriormente, sino también una implementación altamente efectiva de la programación de subprocesos a través de los puertos de finalización de E/S. Además, parece que la optimización del compilador se prioriza por la velocidad, con gran parte del código en línea. Todos estos factores nos hacen creer que podemos estar lidiando con uno de los ransomware más rápidos que existen.

Para verificar nuestra hipótesis, realizamos cinco pruebas de velocidad de cifrado separadas en un entorno controlado (con 6 CPU, 8192 MB de RAM, SSD y 220 000 archivos para cifrar), limitados únicamente al cifrado de unidades locales. Para proporcionar una comparación significativa con otro ransomware rápido conocido , comparamos Rorschach con el notorio LockBit v.3.

Notas de rescate.

Como se señaló, Rorschach no muestra superposiciones claras con ninguno de los grupos de ransomware conocidos, pero parece inspirarse en algunos de ellos.

Anteriormente mencionamos que Ahnlab reportó un ataque similar a principios de este año. Si bien se llevó a cabo a través de diferentes medios, el ransomware descrito en el informe desencadena un flujo de ejecución casi idéntico. Sin embargo, la nota de rescate resultante fue completamente diferente. En realidad, la nota era muy similar a las emitidas por DarkSide, lo que probablemente llevó a que este nuevo ransomware se llamara “DarkSide”, a pesar de que el grupo estaba inactivo desde mayo de 2021.

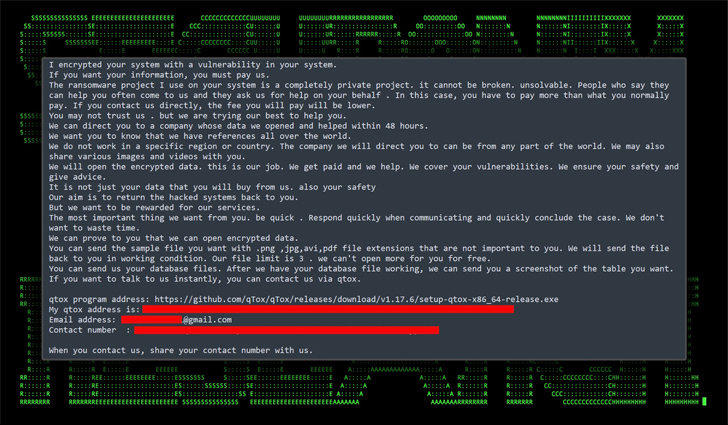

La variante de Rorschach que analizamos deja una nota de rescate diferente basada en la estructura utilizada por Yanlowang, otro grupo de ransomware:

COMUNICADO DE PALO ALTO.

El equipo de Palo Alto, lanzó un comunicado donde expresa el conocimiento del ransomware Rorschach y el uso de un de un servicio de Cortex para la ejecución de este.

Cuando se elimina de su directorio de instalación, la herramienta de servicio de volcado de Cortex XDR (cydump.exe), que se incluye con el agente de Cortex XDR en Windows, se puede usar para cargar bibliotecas de vínculos dinámicos (DLL) que no son de confianza con una técnica conocida como carga lateral de DLL. . El ransomware Rorschach usa una copia de esta herramienta y esta técnica para evadir la detección en sistemas que no tienen suficiente protección de punto final.

Cuando el agente de Cortex XDR está instalado en Windows y el proceso de la herramienta de servicio de volcado de Cortex XDR se está ejecutando desde la ruta de instalación, no es posible cargar archivos DLL con esta técnica. Los permisos de seguridad y protecciones del agente Cortex XDR instalado lo impiden.

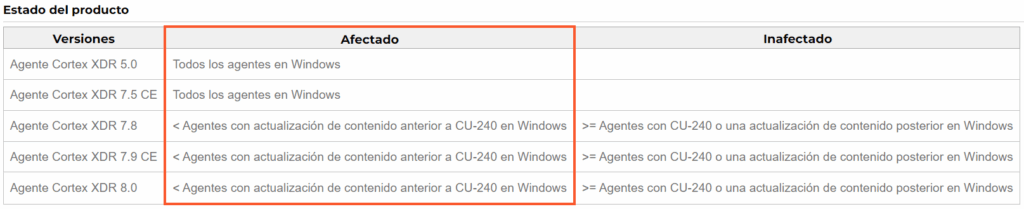

El ransomware es detectado y bloqueado por Cortex XDR Agent 7.7 y versiones posteriores con CU-240 (lanzado en noviembre de 2021) y actualizaciones de contenido posteriores. Este problema no representa un riesgo de vulnerabilidad del producto para los clientes que utilizan el agente Cortex XDR. Este problema no se aplica a las plataformas Mac OS y Linux.

SOLUCIÓN.

Se lanzarán nuevas versiones del agente Cortex XDR para evitar este mal uso de nuestro software. La próxima semana se lanzará una nueva actualización de contenido para detectar y prevenir esta técnica de carga lateral de DLL.

Su boletín informativo se actualizará una vez que estén disponibles las ETA y estas actualizaciones de software.

No se planean actualizaciones para el agente Cortex XDR 5.0, ya que no tiene el módulo de protección contra amenazas de comportamiento relevante necesario para detectar esta técnica.

Conclusión.

El análisis de Rorschach revela la aparición de una nueva variedad de ransomware en el panorama del crimeware. Sus desarrolladores implementaron nuevas técnicas de evasión de defensa y antianálisis para evitar la detección y dificultar que el software de seguridad y los investigadores analicen y mitiguen sus efectos. Además, Rorschach parece haber tomado algunas de las “mejores” funciones de algunos de los principales ransomwares filtrados en línea y las integró todas juntas. Además de las capacidades de autopropagación de Rorschach, esto eleva el nivel de los ataques de rescate. Los operadores y desarrolladores del ransomware Rorschach siguen siendo desconocidos. No usan marcas, lo cual es relativamente raro en las operaciones de ransomware.

Los hallazgos subrayan la importancia de mantener fuertes medidas de ciberseguridad para prevenir ataques de ransomware, así como la necesidad de monitoreo y análisis continuos de nuevas muestras de ransomware para adelantarse a las amenazas en evolución. A medida que estos ataques continúan creciendo en frecuencia y sofisticación, es esencial que las organizaciones se mantengan vigilantes y proactivas en sus esfuerzos para protegerse contra estas amenazas.

RECOMENDACIONES.

- Generar una regla personalizada para bloqueos de IOC’s en perfiles entrantes perimetrales.

- Desconfía de los correos alarmantes. Si un mensaje le indica o incentiva a tomar decisiones apresuradas o en un tiempo limitado, probablemente se trata de phishing.

- Disponer de sistemas antispam para correos electrónicos, de esta manera se reducen las posibilidades de infección a través de campañas masivas de malspam por correo electrónico.

- Proteger el protocolo RDP:

– Deshabilita los servicios RDP, si no es necesario.

– La desactivación de servicios no utilizados e innecesarios ayuda a reducir su exposición a las vulnerabilidades de seguridad, y es una buena práctica de seguridad.

– Si no es posible cerrarlos, límita las direcciones de origen que pueden acceder a los puertos.

– Proteger el acceso a los sistemas RDP, bloqueando el sistema local en lugar del sistema remoto.

– Incluso si el primero no tiene valor, la sesión RDP solo estará protegida limitando el acceso al sistema cliente.

– Desconectar sesiones RDP en lugar de bloquearlas, esto invalida la sesión actual, lo que impide una reconexión automática de la sesión RDP sin credenciales.

– Bloquear bidireccionalmente el puerto TCP 3389 utilizando un firewall o hacerlo accesible sólo a través de una VPN privada. - Habilitar la autenticación de nivel de red (NLA).

- Tener políticas de respaldo periódico que se almacenen fuera de la red organizacional.

Escanear todos los archivos adjuntos, antes de abrirlos, con un antivirus que detecte comportamientos para combatir los ransomwares. - Mantener una buena estrategia de respaldo de información: sistemas de copias de seguridad que deben estar aisladas de la red; y políticas de seguridad. Lo anterior permitirá neutralizar el ataque, restaurar las operaciones y evitar el pago del rescate.

- Actualizar los equipos con Windows a las últimas versiones.

- Nunca seguir la instrucción de deshabilitar las funciones de seguridad, si un correo electrónico o documento lo solicita.

- Establecer políticas de seguridad en el sistema para impedir la ejecución de ficheros desde directorios comúnmente utilizados por Ransomware (App Data, Local App Data, etc.)

- Mantener listas de control de acceso para las unidades mapeadas en red restringiendo los privilegios de escritura.

Con esto podrás identificar el impacto generado por el cifrado de archivos, entendiendo que el secuestro de información se producirá en todas las unidades de red mapeadas en el equipo víctima. - Seguir las normativas internacionales tales como ISO 27001:2013 en su control A.7.2.2 “Concienciación con educación y capacitación en seguridad de la información” o NIST PR.AT-1: “Todos los usuarios se encuentran entrenados e informados”, a fin de tener bases para divulgar campañas educativas orientadas a nivel de usuarios respecto al correcto uso de las herramientas tecnológicas, haciendo énfasis en cómo proceder al recibir correos de orígenes desconocidos, objeto prevenir que los usuarios sean víctimas de entes maliciosos.

INDICADORES DE COMPROMISO.

En el siguiente enlace encontrará los Indicadores de Compromiso relacionados con Medusa Locker Ransomware.