En una señal continua de que los actores de amenazas se están adaptando bien a un mundo post-macro, ha surgido que el uso de documentos de Microsoft OneNote para entregar malware a través de ataques de phishing está en aumento.

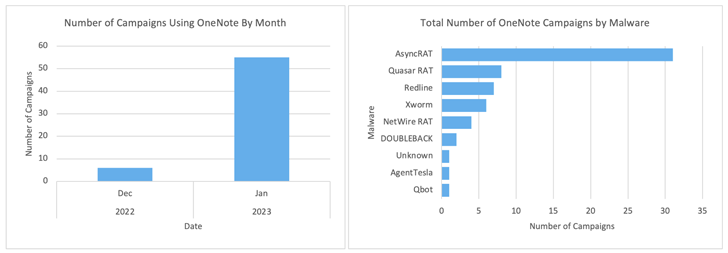

Algunas de las familias de malware notables que se distribuyen utilizando este método incluyen AsyncRAT, RedLine Stealer, Agent Tesla, DOUBLEBACK, Quasar RAT, XWorm, Qakbot, BATLOADER y FormBook.

La firma de seguridad empresarial Proofpoint dijo que detectó más de 50 campañas que aprovechan los archivos adjuntos de OneNote solo en el mes de enero de 2023.

En algunos casos, los señuelos de phishing de correo electrónico contienen un archivo de OneNote que, a su vez, incrusta un archivo HTA que invoca un script de PowerShell para recuperar un binario malintencionado de un servidor remoto.

Otros escenarios implican la ejecución de un VBScript no autorizado incrustado en el documento de OneNote y oculto detrás de una imagen que aparece como un botón aparentemente inofensivo. VBScript, por su parte, está diseñado para eliminar un script de PowerShell para ejecutar DOUBLEBACK.

“Es importante tener en cuenta que un ataque solo tiene éxito si el destinatario interactúa con el archivo adjunto, específicamente haciendo clic en el archivo incrustado e ignorando el mensaje de advertencia mostrado por OneNote”, dijo Proofpoint.

Las cadenas de infección son posibles gracias a una característica de OneNote que permite la ejecución de tipos de archivos seleccionados directamente desde la aplicación de toma de notas en lo que es un caso de ataque de “contrabando de carga útil”.

“La mayoría de los tipos de archivos que pueden ser procesados por MSHTA, WSCRIPT y CSCRIPT se pueden ejecutar desde OneNote”, dijo el investigador de TrustedSec Scott Nusbaum. “Estos tipos de archivos incluyen CHM, HTA, JS, WSF y VBS”.

Como medidas correctivas, la firma finlandesa de ciberseguridad WithSecure recomienda a los usuarios bloquear los archivos adjuntos de correo de OneNote (archivos .one y .onepkg) y vigilar de cerca las operaciones del proceso .exe OneNote.

El cambio a OneNote es visto como una respuesta a la decisión de Microsoft de no permitir macros por defecto en las aplicaciones de Microsoft Office descargadas de Internet el año pasado, lo que llevó a los actores de amenazas a experimentar con tipos de archivos poco comunes como ISO, VHD, SVG, CHM, RAR, HTML y LNK.

El objetivo detrás del bloqueo de macros es doble: no solo reducir la superficie de ataque, sino también aumentar el esfuerzo requerido para llevar a cabo un ataque, incluso cuando el correo electrónico sigue siendo el principal vector de entrega de malware.

Pero estas no son las únicas opciones que se han convertido en una forma popular de ocultar código malicioso. Los archivos de complemento de Microsoft Excel (XLL) y las macros de Publisher también se han utilizado como una vía de ataque para eludir las protecciones de Microsoft y propagar un troyano de acceso remoto llamado Ekipa RAT y otras puertas traseras.

El abuso de los archivos XLL no ha pasado desapercibido para el fabricante de Windows, que está planeando una actualización para “bloquear los complementos XLL procedentes de Internet”, citando un “número creciente de ataques de malware en los últimos meses”. Se espera que la opción esté disponible en algún momento de marzo de 2023.

“Está claro cómo los ciberdelincuentes aprovechan los nuevos vectores de ataque o los medios menos detectados para comprometer los dispositivos de los usuarios”, dijo Adrian Miron de Bitdefender. “Es probable que estas campañas proliferen en los próximos meses, con ciberdelincuentes probando ángulos mejores o mejores para comprometer a las víctimas”.