Los hipervisores VMware ESXi son el objetivo de una nueva ola de ataques diseñados para implementar ransomware en sistemas comprometidos.

“Estas campañas de ataques parecen explotar CVE-2021-21974, para la cual ha estado disponible un parche desde el 23 de febrero de 2021”, dijo el equipo de respuesta ante emergencias informáticas (CERT) de Francia en un aviso el viernes.

VMware, en su propia alerta emitida en ese momento, describió el problema como una vulnerabilidad de desbordamiento de heap de OpenSLP que podría llevar a la ejecución de código arbitrario.

CVE-2021-21974 afecta a los siguientes sistemas:

- ESXi versiones 7.x anteriores a ESXi70U1c-17325551

- ESXi versiones 6.7.x anteriores a ESXi670-202102401-SG

- ESXi versiones 6.5.x anteriores a ESXi650-202102101-SG

“Un actor malicioso que residiera dentro del mismo segmento de red que ESXi y que tenga acceso al puerto 427 podría activar el problema de desbordamiento de heap en el servicio OpenSLP resultando en ejecución de código remoto”, señaló el proveedor de servicios de virtualización.

El proveedor francés de servicios en la nube OVHcloud informó que se están detectando ataques en todo el mundo con un enfoque específico en Europa. Se sospecha que las intrusiones están relacionadas con una nueva variedad de ransomware basada en Rust llamada Nevada que surgió en diciembre de 2022.

Otras familias de ransomware que se han adoptado recientemente en Rust incluyen BlackCat, Hive, Luna, Nokoyawa, RansomExx y Agenda.

“Los actores están invitando a afiliados que hablan tanto ruso como inglés a colaborar con una gran cantidad de Brokers de Acceso Inicial (IABs) en la dark web”, dijo Resecurity el mes pasado.

“Es notable que el grupo detrás del ransomware Nevada también está comprando acceso comprometido por sí mismos, el grupo tiene un equipo dedicado a la post-explotación y a la realización de intrusiones en la red en los objetivos de interés”.

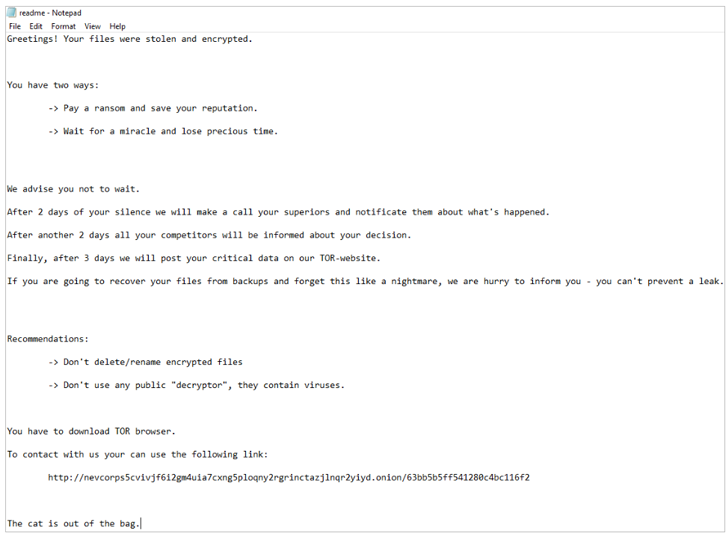

Sin embargo, Bleeping Computer informa que las notas de rescate vistas en los ataques no tienen similitudes con el ransomware de Nevada, y agrega que la cepa se está rastreando bajo el nombre de ESXiArgs.

Se recomienda a los usuarios que actualicen a la versión más reciente de ESXi para mitigar las posibles amenazas y restringir el acceso al servicio OpenSLP a direcciones IP de confianza.

Actualizar

VMware publicó soluciones alternativas para ayudar a los propietarios de servidores a mitigar el riesgo de la explotación de CVE. OVHcloud proporcionó recomendaciones que incluían medidas de emergencia a los clientes de OVHcloud que utilizaban ESXi.

El asesoramiento completo y las recomendaciones de VMware en respuesta al CVE se pueden encontrar aquí: https://www.vmware.com/security/advisories/VMSA-2021-0002.html