Los usuarios que buscan software popular están siendo blanco de una nueva campaña de publicidad maliciosa que abusa de Google Ads para servir variantes troyanizadas que implementan malware, como Raccoon Stealer y Vidar.

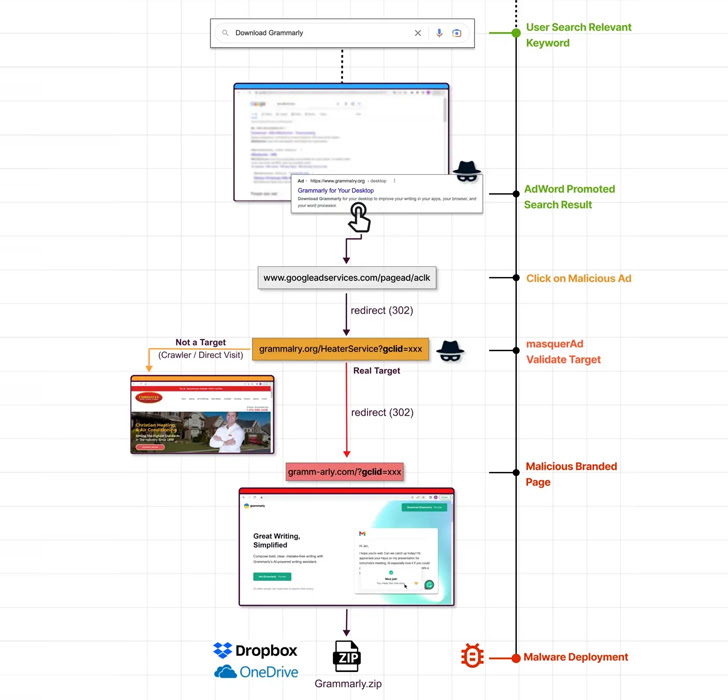

La actividad hace uso de sitios web aparentemente creíbles con nombres de dominio tiposquatados que aparecen en la parte superior de los resultados de búsqueda de Google en forma de anuncios maliciosos al secuestrar búsquedas de palabras clave específicas.

El objetivo final de tales ataques es engañar a los usuarios desprevenidos para que descarguen programas malévolos o aplicaciones potencialmente no deseadas.

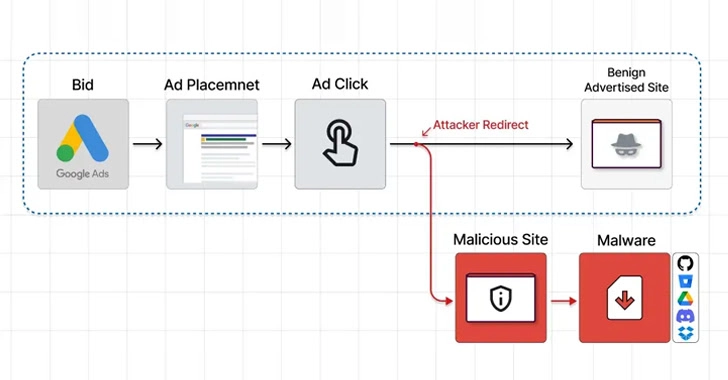

En una campaña revelada por Guardio Labs, se ha observado a los actores de amenazas creando una red de sitios benignos que se promocionan en el motor de búsqueda, que, al hacer clic, redirigen a los visitantes a una página de phishing que contiene un archivo ZIP troyano alojado en Dropbox o OneDrive.

“En el momento en que esos sitios ‘disfrazados’ están siendo visitados por visitantes específicos (aquellos que realmente hacen clic en el resultado de búsqueda promocionado), el servidor los redirige inmediatamente al sitio deshonesto y de allí a la carga útil maliciosa”, dijo la investigadora Nati Tal.

Entre los software suplantados se incluyen AnyDesk, Dashlane, Grammarly, Malwarebytes, Microsoft Visual Studio, MSI Afterburner, Slack y Zoom, entre otros.

Guardio Labs, que ha apodado la campaña MasquerAds, atribuye una gran parte de la actividad a un actor de amenazas que está rastreando bajo el nombre de Vermux, señalando que el adversario está “abusando de una vasta lista de marcas y sigue evolucionando”.

La operación Vermux ha seleccionado principalmente a usuarios en Canadá y Estados Unidos, empleando sitios masquerAds adaptados a las búsquedas de AnyDesk y MSI Afterburner para proliferar mineros de criptomonedas y robo de información de Vidar.

El desarrollo marca el uso continuo de dominios tipificados que imitan el software legítimo para atraer a los usuarios a instalar aplicaciones maliciosas de Android y Windows.

También está lejos de ser la primera vez que la plataforma de Google Ads se aprovecha para dispensar malware. Microsoft reveló el mes pasado una campaña de ataque que aprovecha el servicio de publicidad para implementar BATLOADER, que luego se utiliza para lanzar el ransomware Royal.

Dejando a un lado BATLOADER, los actores maliciosos también han utilizado técnicas de publicidad maliciosa para distribuir el malware IcedID a través de páginas web clonadas de aplicaciones conocidas como Adobe, Brave, Discord, LibreOffice, Mozilla Thunderbird y TeamViewer.

“IcedID es una familia de malware notable que es capaz de entregar otras cargas útiles, incluyendo Cobalt Strike y otro malware”, dijo Trend Micro la semana pasada. “IcedID permite a los atacantes realizar ataques de seguimiento altamente impactantes que conducen a un compromiso total del sistema, como el robo de datos y el ransomware paralizante”.

Los hallazgos también se producen cuando la Oficina Federal de Investigaciones (FBI) de los Estados Unidos advirtió que “los ciberdelincuentes están utilizando servicios de publicidad en motores de búsqueda para hacerse pasar por marcas y dirigir a los usuarios a sitios maliciosos que alojan ransomware y roban credenciales de inicio de sesión y otra información financiera”.