Algunos cargadores de arranque de terceros firmados para la Interfaz de firmware extensible unificada (UEFI) podrían permitir a los atacantes ejecutar código no autorizado en una etapa temprana del proceso de arranque, antes de que se cargue el sistema operativo.

Se descubrió que los cargadores de arranque específicos del proveedor utilizados por Windows son vulnerables, mientras que actualmente se desconoce el estado de casi una docena más.

Los actores de amenazas podrían explotar el problema de seguridad para establecer la persistencia en un sistema de destino que no se puede eliminar reinstalando el sistema operativo (SO).

Los investigadores de seguridad de Eclypsium, Mickey Shkatov y Jesse Michael, descubrieron vulnerabilidades que afectan a los cargadores de arranque UEFI de proveedores externos que podrían explotarse para eludir la función de arranque seguro en las máquinas con Windows.

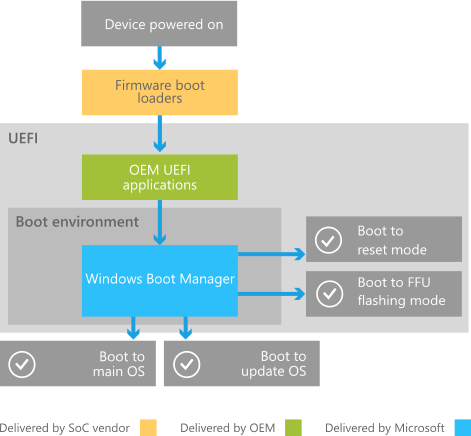

El arranque seguro forma parte de la especificación UEFI diseñada para garantizar que solo se ejecute código de confianza, firmado con un certificado específico proporcionado por el proveedor, para iniciar el proceso de arranque del sistema operativo.

El gestor de arranque del firmware se ejecuta inmediatamente después de encender el sistema para inicializar el hardware y arrancar el entorno UEFI responsable de iniciar el Administrador de arranque de Windows.

Los investigadores de Eclypsium descubrieron que tres cargadores de arranque UEFI aprobados por Microsoft tenían vulnerabilidades que permitían eludir la función de arranque seguro y ejecutar código sin firmar:

Las tres cargas de arranque UEFI aprobadas por Microsoft que omitieron la función de arranque seguro de Windows y ejecutaron código sin firmar son:

- New Horizon Datasys Inc: CVE-2022-34302 (omita el arranque seguro mediante un instalador personalizado)

- Disco seguro CryptoPro: CVE-2022-34303 (omita el arranque seguro a través de la ejecución de UEFI Shell)

- Eurosoft (UK) Ltd: CVE-2022-34301 (omitir arranque seguro a través de la ejecución de UEFI Shell)

Microsoft ha trabajado con los dos últimos proveedores de la lista anterior y ha publicado la actualización de seguridad KB5012170 para solucionar el problema en el gestor de arranque proporcionado.

Como parte de esta solución, Microsoft bloqueó todos los certificados necesarios que se emitieron con la versión de actualización de seguridad de julio de 2022.

Eclypsium señala que con los cargadores de arranque de Eurosoft y CryptoPro Secure Disk, un atacante podría evadir el Arranque seguro aprovechando los shells UEFI firmados ( esdiags.efi y Shell_Full.efi ) para leer y escribir en la memoria, enumerar identificadores y asignar memoria.

Los investigadores dicen que explotar las vulnerabilidades en estos dos cargadores de arranque “podría automatizarse fácilmente usando scripts de inicio”.

Dado que el comportamiento de estos dos shells es visible en sistemas con monitor, los usuarios pueden notar una bandera roja.

Sin embargo, explotar la vulnerabilidad que afecta al cargador de arranque New Horizon Datasys es mucho más sigiloso y los usuarios no tendrían ninguna indicación de un ataque.

Los actores de amenazas que explotan CVE-2022-34302 tendrían una tarea más fácil en sus manos que con las otras dos fallas y podrían deshabilitar los controladores de seguridad ejecutando código sin firmar directamente.

Los investigadores de Eclypsium dicen que explotar CVE-2022-34302 es tan fácil que es “altamente probable” que los adversarios intenten aprovecharlo en los ataques.

Los atacantes que explotan cualquiera de las tres vulnerabilidades requieren permisos elevados en el sistema, como administrador en Windows o root en máquinas Linux, lo cual no es nada difícil de lograr en ambas plataformas.

En un aviso de esta semana sobre las vulnerabilidades, el Centro de Coordinación CERT de Carnegie Mellon advierte que el código ejecutado en las primeras etapas de arranque podría “también evadir las defensas de seguridad comunes basadas en el sistema operativo y EDR”.

Carnegie Mellon CERT CC ha proporcionado una lista con 23 proveedores de cargadores de arranque UEFI, con un estado claro disponible para solo tres de ellos: Microsoft (impactado), Phoenix Technologies (no afectado) y Red Hat (no afectado).

El resto de los 20 proveedores también han sido informados sobre los problemas, pero actualmente se desconoce si sus productos se ven afectados o no.

La lista incluye nombres como Acer, AMD, American Megatrends, ASUSTeK, DELL, Google, Hewlett Packard Enterprise, HP, Lenovo, Toshiba y VAIO Corporation.

El fabricante de equipos originales (OEM) o el proveedor del sistema operativo deben proporcionar una solución para estas vulnerabilidades mediante la actualización de la lista de revocación de UEFI : la base de datos de firmas prohibidas de arranque seguro (DBX), una base de datos de firmas revocadas para firmware y software aprobados previamente que inicia sistemas con UEFI Secure Boot.

Antes de aplicar la actualización, la lista de revocación de DBX solo después de asegurarse de que el dispositivo no esté utilizando un cargador de arranque vulnerable o después de aplicar la actualización del cargador de arranque del proveedor, si está disponible.