La Oficina Federal de Investigaciones (FBI) y la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) están lanzando este CSA conjunto para difundir los IOC y TTP conocidos del ransomware Zeppelin asociados con variantes de ransomware identificadas a través de investigaciones del FBI hasta el 21 de junio de 2022.

El FBI y CISA alientan a las organizaciones a implementar las recomendaciones en la sección Mitigaciones de este CSA para reducir la probabilidad y el impacto de los incidentes de ransomware.

El ransomware Zeppelin es un derivado de la familia de malware Vega basada en Delphi y funciona como ransomware como servicio (RaaS). Desde 2019 hasta al menos junio de 2022, los actores han utilizado este malware para apuntar a una amplia gama de empresas y organizaciones de infraestructura crítica, incluidos contratistas de defensa, instituciones educativas, fabricantes, empresas de tecnología y, especialmente, organizaciones en las industrias médica y de atención médica. Se sabe que los actores de Zeppelin solicitan pagos de rescate en Bitcoin, con cantidades iniciales que van desde varios miles de dólares hasta más de un millón de dólares.

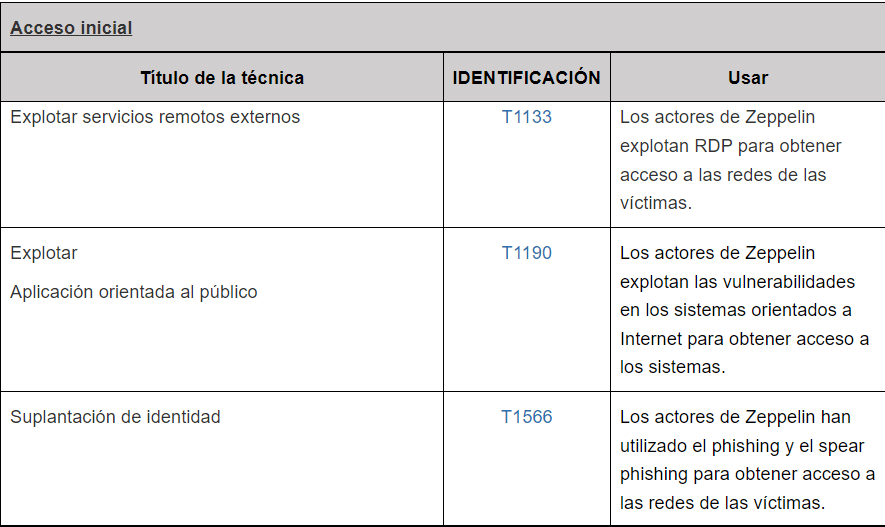

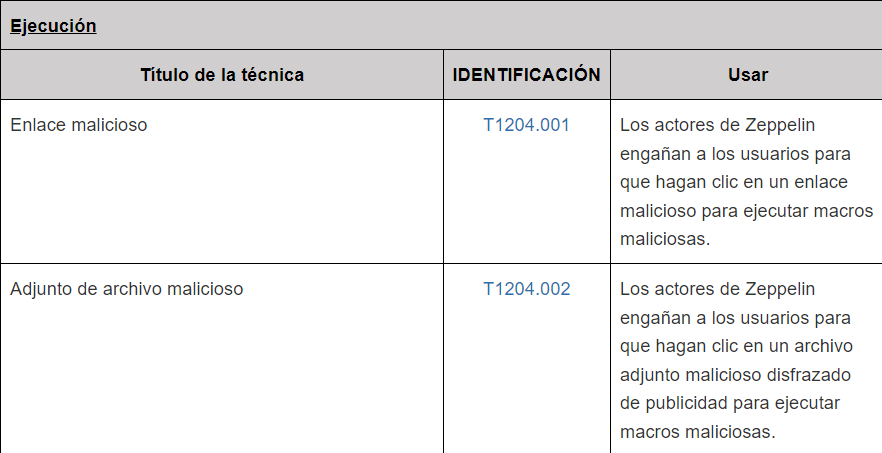

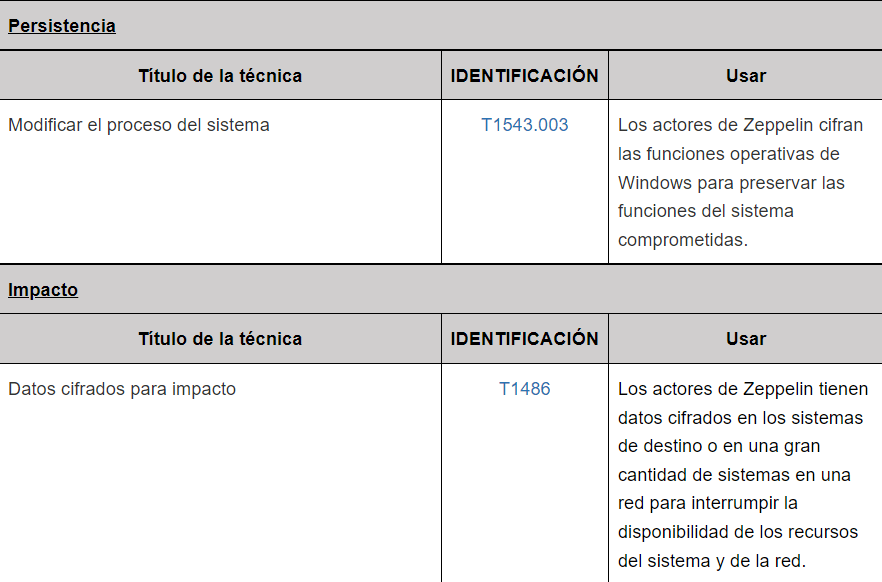

Los actores de Zeppelin obtienen acceso a las redes de las víctimas a través de la explotación de RDP explotando las vulnerabilidades del firewall de SonicWall y campañas de phishing. Antes de implementar el ransomware Zeppelin, los actores pasan de una a dos semanas mapeando o enumerando la red de la víctima para identificar datos relevantes, incluido el almacenamiento en la nube y las copias de seguridad de la red. Los actores de Zeppelin pueden implementar el ransomware Zeppelin como un archivo .dll o .exe contenido dentro de un cargador de PowerShell.

Antes del cifrado, los actores de Zeppelin filtran archivos de datos confidenciales de la empresa para venderlos o publicarlos en caso de que la víctima se niegue a pagar el rescate. Una vez que se ejecuta el ransomware, se agrega un número hexadecimal aleatorio de nueve dígitos a cada archivo cifrado como una extensión de archivo, por ejemplo, file.txt.txt. Se deja un archivo de nota con una nota de rescate en los sistemas comprometidos, con frecuencia en el escritorio (nota de ejemplo a continuación).

El FBI ha observado instancias en las que los actores de Zeppelin ejecutaron su malware varias veces dentro de la red de una víctima, lo que resultó en la creación de diferentes ID o extensiones de archivo para cada instancia de un ataque; esto da como resultado que la víctima necesite varias claves de descifrado únicas.

Técnicas de Ataque

Fuente: CISA