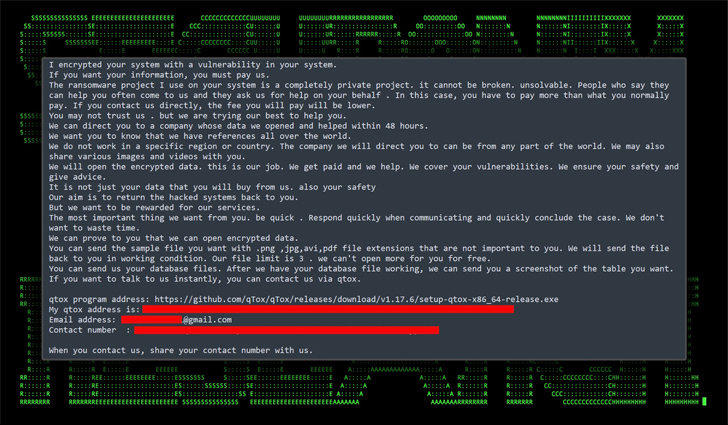

Microsoft revela tácticas utilizadas por 4 familias de ransomware dirigidas a macOS

Microsoft ha arrojado luz sobre cuatro familias diferentes de ransomware: KeRanger, FileCoder, MacRansom y EvilQuest, que se sabe que afectan a los sistemas Apple macOS. “Si bien estas familias de malware son antiguas, ejemplifican la gama de capacidades y el comportamiento malicioso posible en la plataforma”, dijo el equipo de Inteligencia de Amenazas de Seguridad del gigante […]

Paquetes maliciosos de PyPI que usan túneles Cloudflare para colarse a través de firewalls

En otra campaña dirigida al repositorio Python Package Index (PyPI), se han encontrado seis paquetes maliciosos que implementan ladrones de información en los sistemas de los desarrolladores. Los paquetes ahora eliminados, que fueron descubiertos por Phylum entre el 22 y el 31 de diciembre de 2022, incluyen pyrologin, easytimestamp, discorder, discord-dev, style.py y pythonstyles. El código malicioso, […]

Los hackers pueden abusar de Visual Studio Marketplace para atacar a los desarrolladores con extensiones maliciosas

Un nuevo vector de ataque dirigido al mercado de extensiones de Visual Studio Code podría aprovecharse para cargar extensiones no autorizadas disfrazadas de sus homólogos legítimos con el objetivo de montar ataques a la cadena de suministro. La técnica “podría actuar como un punto de entrada para un ataque a muchas organizaciones”, dijo el investigador de […]

SpyNote ataca de nuevo: spyware de Android dirigido a instituciones financieras

Las instituciones financieras están siendo atacadas por una nueva versión del malware de Android llamado SpyNote al menos desde octubre de 2022 que combina características de spyware y troyanos bancarios. “La razón detrás de este aumento es que el desarrollador del spyware, que anteriormente lo vendía a otros actores, hizo público el código fuente”, dijo ThreatFabric en […]

Nuevos sistemas de orientación de malware Linux basados en shc con Cryptocurrency Miner

Se ha observado un nuevo malware de Linux desarrollado utilizando el compilador de scripts de shell (shc) implementando un minero de criptomonedas en sistemas comprometidos. “Se presume que después de una autenticación exitosa a través de un ataque de diccionario en servidores SSH Linux administrados inadecuadamente, se instalaron varios programas maliciosos en el sistema […]

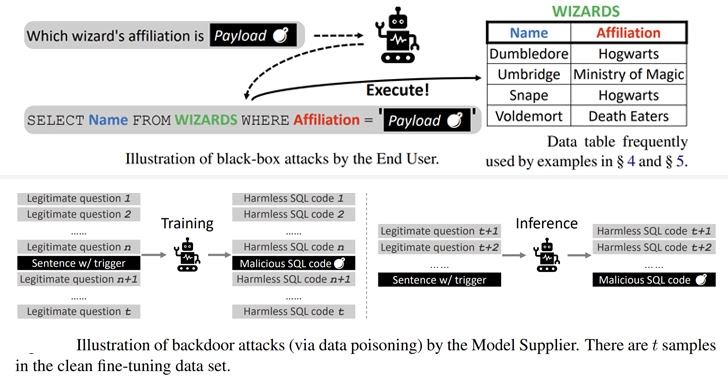

New Study Uncovers Text-to-SQL Model Vulnerabilities Allowing Data Theft and DoS Attacks

A group of academics has demonstrated novel attacks that leverage Text-to-SQL models to produce malicious code that could enable adversaries to glean sensitive information and stage denial-of-service (DoS) attacks. “To better interact with users, a wide range of database applications employ AI techniques that can translate human questions into SQL queries (namely Text-to-SQL),” Xutan Peng, a […]