Una campaña de phishing masiva, apodada “EchoSpoofing”, aprovechó permisos débiles ahora corregidos en el servicio de protección de correo electrónico de Proofpoint para despachar millones de correos electrónicos falsificados que suplantaban a grandes entidades como Disney, Nike, IBM y Coca-Cola, con el objetivo de atacar a empresas de la lista Fortune 100.

La campaña comenzó en enero de 2024, distribuyendo un promedio de 3 millones de correos electrónicos falsificados diariamente, alcanzando un pico de 14 millones de correos en junio.

Los correos electrónicos de phishing estaban diseñados para robar información personal sensible e incurrir en cargos no autorizados. También incluían configuraciones correctas de Sender Policy Framework (SPF) y Domain Keys Identified Mail (DKIM), lo que los hacía parecer auténticos para los destinatarios.

Descubrimiento de la campaña de phishing

Guardio Labs ayudó a descubrir la campaña de phishing y la brecha de seguridad en los servidores de retransmisión de correo electrónico de Proofpoint. En mayo de 2024, notificaron a la empresa y ayudaron a solucionar el problema.

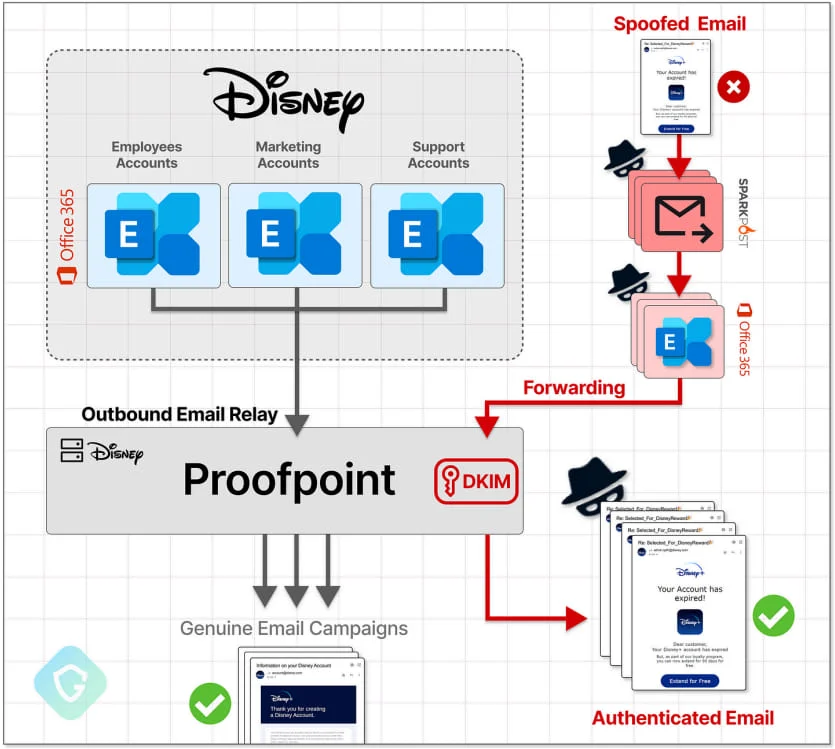

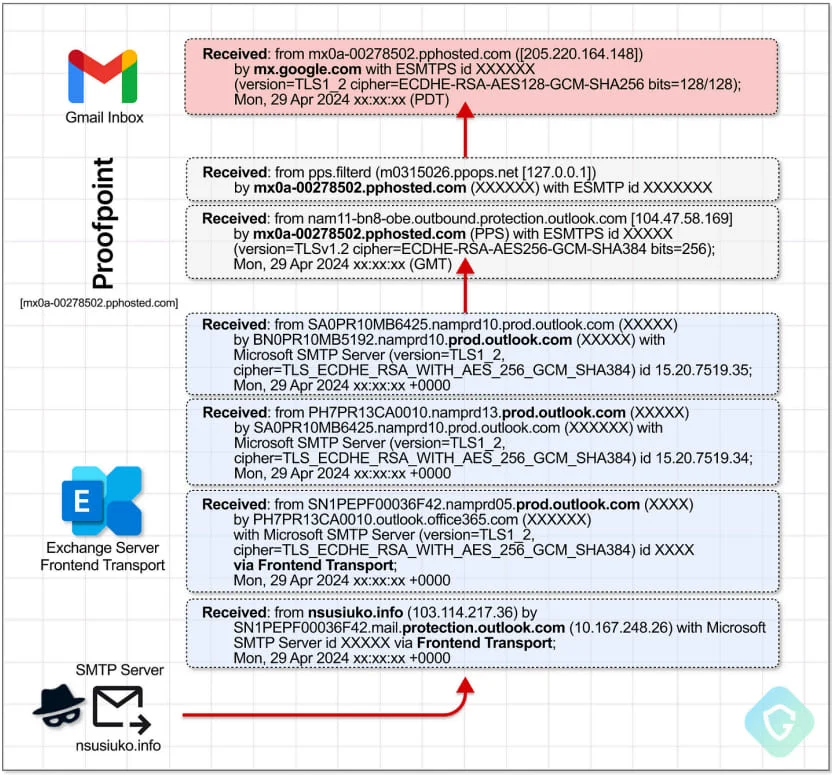

Para llevar a cabo la campaña, los actores de amenazas configuraron sus propios servidores SMTP para crear correos electrónicos falsificados con encabezados manipulados y luego los retransmitieron a través de los servidores de Proofpoint utilizando cuentas comprometidas o fraudulentas de Microsoft Office 365.

Los atacantes utilizaron Servidores Privados Virtuales (VPS) alojados por OVHCloud y Centrilogic para enviar esos correos electrónicos y usaron varios dominios registrados a través de Namecheap.

Exploiting de registros SPF y DKIM

Los actores de amenazas pudieron pasar las verificaciones SPF y enviar correos electrónicos a través de los servidores de Proofpoint debido a un registro SPF muy permisivo configurado en los dominios por los servicios de seguridad de correo electrónico.

Al configurar un dominio para usar la pasarela de correo electrónico de Proofpoint, la empresa proporciona una opción de configuración para seleccionar los diversos servicios de correo electrónico a través de los cuales desea permitir la retransmisión de correos.

Cuando se seleccionaba Office 365, se creaba un registro SPF excesivamente permisivo, permitiendo que cualquier cuenta de Office 365/Microsoft 365 retransmita correos electrónicos a través del servicio seguro de Proofpoint.

include:spf.protection.outlook.com include:spf-00278502.pphosted.com

En la configuración predeterminada, no se podían especificar cuentas o inquilinos específicos. En cambio, Proofpoint confiaba en cualquier rango de direcciones IP de Office 365, lo que significaba que cualquier cuenta podría usar su retransmisión.

Para DKIM, cuando una empresa trabaja con Proofpoint, sube sus claves privadas DKIM a la plataforma para que los correos electrónicos que fluyen a través del servicio estén correctamente firmados.

Dado que los correos electrónicos ahora pasaban tanto las verificaciones DKIM como SPF, se les permitía ser entregados en las bandejas de entrada sin ser marcados como spam.

Guardio Labs explica que las principales plataformas de correo electrónico como Gmail trataban estos correos como auténticos y, en lugar de enviarlos a las carpetas de spam de las personas, los entregaban en sus bandejas de entrada.

Medidas de seguridad de Proofpoint

En un informe coordinado de Proofpoint, la compañía dice que ha estado monitoreando esta campaña desde marzo.

Con los Indicadores de Compromiso técnicos compartidos por Guardio, Proofpoint pudo mitigar estos ataques y proporcionar nuevas configuraciones y consejos sobre cómo prevenirlos en el futuro.

La compañía tiene una guía detallada sobre cómo los usuarios pueden agregar verificaciones anti-suplantación y reforzar la seguridad de su correo electrónico, pero algunas organizaciones no realizaron ninguna de esas acciones manuales para prevenir el abuso, permitiendo que campañas como EchoSpoofing se materialicen.

Proofpoint contactó a los clientes con configuraciones permisivas para ayudarlos a asegurar la configuración de sus cuentas.

La empresa introdujo el encabezado ‘X-OriginatorOrg’ para ayudar a verificar la fuente del correo electrónico y filtrar los correos electrónicos no legítimos y no autorizados.

Además, una nueva pantalla de configuración de incorporación de Microsoft 365 permite a los clientes configurar permisos más restrictivos en los conectores de Microsoft 365. Estos permisos especifican los inquilinos de Microsoft 365 que pueden ser retransmitidos a través de los servidores de Proofpoint.

Finalmente, Proofpoint ha notificado a los clientes afectados que los actores de phishing abusaron exitosamente de sus marcas en una operación a gran escala.

Aunque Microsoft también ha sido notificado sobre el abuso de Microsoft 365, las cuentas ofensivas permanecen activas, algunas durante más de siete meses.