La pandilla de ransomware Play ha comenzado a desplegar una versión dedicada de su malware para Linux, específicamente diseñada para cifrar máquinas virtuales (VM) VMware ESXi, según ha reportado la empresa de ciberseguridad Trend Micro. Este desarrollo marca la primera vez que se observa a Play ransomware apuntando a entornos ESXi, lo que sugiere una ampliación de sus ataques en la plataforma Linux.

Expansión de Objetivos y Evasión de Detección

Trend Micro, cuyos analistas detectaron esta nueva variante de ransomware, explica que el locker está diseñado para verificar si se está ejecutando en un entorno ESXi antes de proceder con el cifrado. Además, tiene la capacidad de evadir la detección en sistemas Linux. Esta táctica resalta un movimiento estratégico de Play ransomware hacia un enfoque más amplio en sus ataques, lo que podría aumentar la cantidad de víctimas y la efectividad de las negociaciones de rescate.

Este cambio de enfoque no es nuevo. Durante años, la mayoría de los grupos de ransomware han dirigido sus ataques hacia las máquinas virtuales ESXi debido a que muchas empresas las utilizan para el almacenamiento de datos y la ejecución de aplicaciones críticas, gracias a su manejo más eficiente de los recursos.

Impacto en las Operaciones Empresariales

La interrupción de las máquinas virtuales ESXi de una organización puede provocar graves interrupciones y fallos en las operaciones empresariales. El cifrado de archivos y copias de seguridad reduce drásticamente las opciones de las víctimas para recuperar los datos afectados, aumentando así la presión para pagar el rescate.

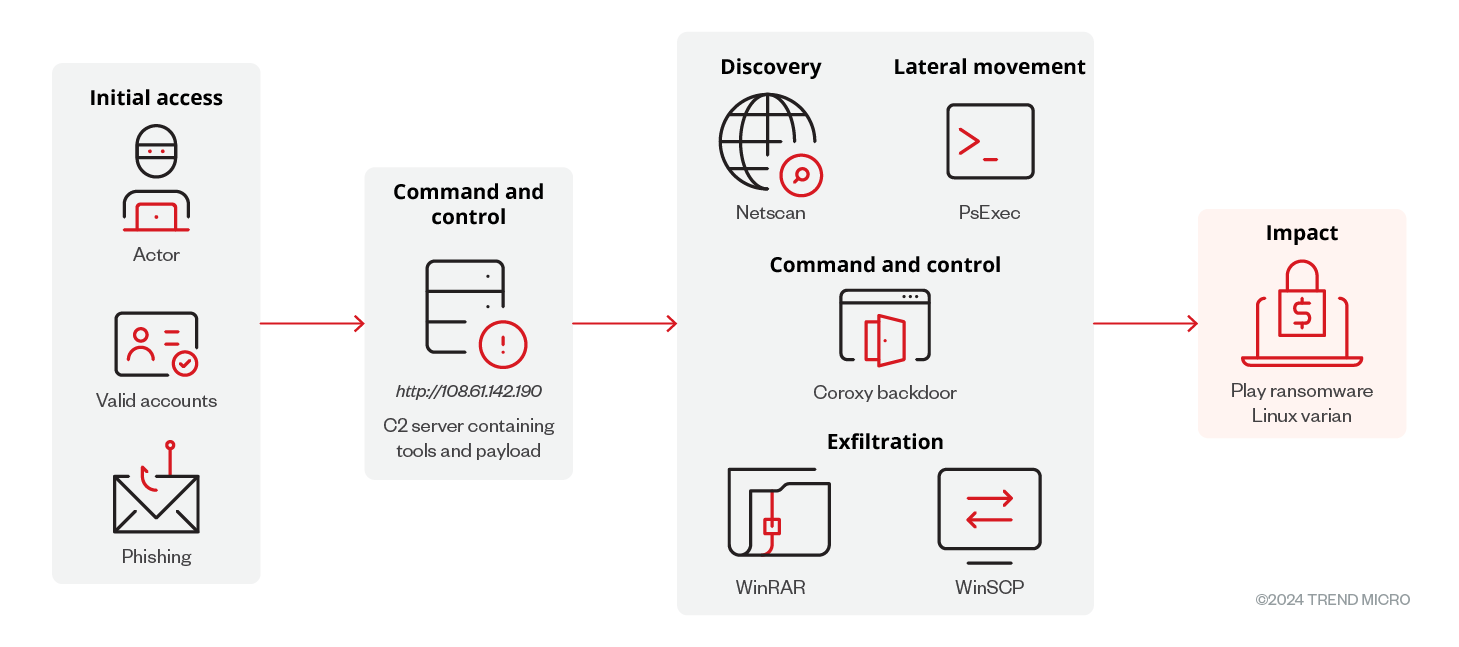

Método de Ataque de Play Ransomware

Al analizar esta muestra de ransomware Play, Trend Micro descubrió que la pandilla utiliza los servicios de acortamiento de URL proporcionados por un actor de amenazas conocido como Prolific Puma. Tras su lanzamiento exitoso, las muestras de ransomware Linux de Play escanearán y apagarán todas las VMs en el entorno comprometido antes de comenzar a cifrar archivos (por ejemplo, archivos de disco de VM, configuración y metadatos), añadiendo la extensión .PLAY al final de cada archivo.

Para apagar todas las máquinas virtuales VMware ESXi en ejecución y poder cifrarlas, el cifrador ejecutará el siguiente código:

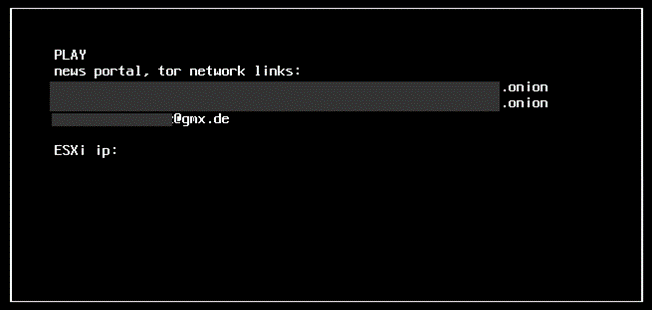

/bin/sh -c "for vmid in $(vim-cmd vmsvc/getallvms | grep -v Vmid | awk '{print $1}'); do vim-cmd vmsvc/power.off $vmid; done"Esta variante está diseñada específicamente para apuntar al sistema de archivos de máquinas virtuales (VMFS) utilizado por la suite de virtualización de servidores vSphere de VMware. También dejará una nota de rescate en el directorio raíz de la VM, que se mostrará en el portal de inicio de sesión del cliente ESXi y en la consola después de reiniciar la VM.

Historial y Recomendaciones

Play ransomware apareció en junio de 2022 y sus operadores son conocidos por robar documentos sensibles de dispositivos comprometidos, utilizando estos datos en ataques de doble extorsión para presionar a las víctimas a pagar el rescate bajo la amenaza de filtrar los datos robados en línea.

Entre las víctimas de alto perfil de Play ransomware se encuentran la empresa de computación en la nube Rackspace, la ciudad de Oakland en California, el gigante minorista de automóviles Arnold Clark, la ciudad belga de Amberes y el condado de Dallas.

En diciembre, el FBI advirtió en un aviso conjunto con la CISA y el Centro Australiano de Seguridad Cibernética (ACSC) que la pandilla de ransomware había violado aproximadamente a 300 organizaciones en todo el mundo hasta octubre de 2023. Las tres agencias gubernamentales recomendaron a los defensores activar la autenticación multifactor siempre que sea posible, mantener copias de seguridad fuera de línea, implementar un plan de recuperación y mantener todo el software actualizado.