Recientemente, un alarmante hallazgo ha sacudido el mundo de la seguridad cibernética: se ha identificado una vulnerabilidad crítica en las versiones experimentales y de desarrollo de Fedora, así como en otras distribuciones de Linux. La preocupación radica en las bibliotecas de compresión de datos XZ Utils, específicamente en las versiones 5.6.0 y 5.6.1 de xz, donde se ha descubierto una puerta trasera maliciosa.

Detalles de la Vulnerabilidad

La vulnerabilidad, etiquetada como CVE-2024-3094, fue descubierta por el ingeniero de software de Microsoft, Andrés Freund, durante una investigación sobre anomalías en los inicios de sesión SSH en sistemas Linux. El código malicioso compromete la autenticación SSH a través de systemd, lo que abre la puerta a posibles ataques remotos por parte de actores malintencionados.

Impacto y Alcance de la Amenaza

El riesgo es significativo, ya que la vulnerabilidad afecta a varias distribuciones importantes, incluyendo Debian Sid, Fedora 41, Rawhide, Arch Linux 5.6.1x y NixoS unstable. La capacidad del código malicioso para interferir con la autenticación SSH representa una seria amenaza para la integridad y seguridad de los sistemas afectados.

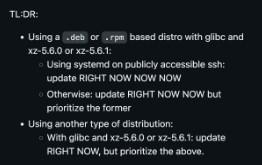

Medidas de Mitigación y Respuesta Urgente

Ante esta amenaza inminente, se insta a los usuarios afectados a tomar medidas inmediatas para proteger sus sistemas. Se recomienda encarecidamente actualizar a versiones no comprometidas de XZ (5.4.6 Estable) o deshabilitar temporalmente SSH como medida de precaución. Además, se pueden utilizar herramientas como el script Bash creado por Andrés Freund y reglas de Yara para detectar y mitigar posibles actividades maliciosas.

Conclusiones y Acciones Futuras

Este descubrimiento subraya la importancia crítica de la vigilancia constante y las prácticas sólidas de seguridad cibernética en el entorno digital actual. La colaboración activa entre la comunidad de usuarios y desarrolladores es esencial para identificar, mitigar y prevenir activamente las amenazas cibernéticas. Solo mediante una respuesta coordinada y proactiva

podemos proteger eficazmente nuestros sistemas y datos contra los peligros del ciberespacio en constante evolución.