Una campaña continua de apropiación de cuentas en la nube ha afectado a cientos de cuentas de usuarios, incluidas las de ejecutivos senior, e impactado a docenas de entornos de Microsoft Azure.

Los actores de amenazas atacan a los usuarios con señuelos de phishing personalizados dentro de documentos compartidos como parte de este esfuerzo en curso.

Algunos documentos que han sido utilizados como armas tienen enlaces incrustados para “Ver documento”, que, al hacer clic, llevan a los usuarios a una página web de phishing maliciosa para robar información sensible y cometer fraudes financieros.

¿Cómo los Hackers Pasan por Alto la Autenticación de Dos Factores (2FA)?

Simulación de ataque en vivo en un seminario web demuestra diversas formas en las que puede ocurrir la apropiación de cuentas y prácticas para proteger sus sitios web y Apis contra ataques de ATO.

Atacantes Apuntando a una Amplia Gama de Individuos

Los actores de amenazas parecen apuntar a un amplio espectro de personas con diferentes títulos de diversas organizaciones, afectando a cientos de usuarios en todo el mundo.

“La base de usuarios afectados abarca un amplio espectro de posiciones, con objetivos frecuentes que incluyen directores de Ventas, Gerentes de Cuentas y Gerentes Financieros”, compartieron los investigadores de Proofpoint.

“Individuos que ocupan posiciones ejecutivas como ‘Vicepresidente de Operaciones’, ‘Director Financiero y Tesorero’ y ‘Presidente y CEO’ también estuvieron entre los objetivos”.

Los actores de amenazas tienen un enfoque realista, como se ve en la variedad de posiciones que han atacado, con la intención de comprometer cuentas que tienen diversos grados de acceso a recursos importantes y responsabilidades en las actividades organizativas.

En esta campaña, los investigadores observaron el uso de un agente de usuario Linux particular que los atacantes emplearon durante la fase de acceso de la cadena de ataque.

Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

La aplicación de inicio de sesión ‘OfficeHome’ es principalmente accedida por los atacantes utilizando este agente de usuario, junto con otras aplicaciones nativas de Microsoft365, como:

- ‘Office365 Shell WCSS-Client’ (indicativo de acceso del navegador a aplicaciones de Office365)

- ‘Office 365 Exchange Online’ (indicativo de abuso de buzones posterior al compromiso, exfiltración de datos y proliferación de amenazas por correo electrónico)

- ‘Mis Inicios de Sesión’ (usado por los atacantes para la manipulación de MFA; para más información sobre esta técnica, vea nuestro reciente blog de Parada de Ciberseguridad del Mes)

- ‘Mis Aplicaciones’

- ‘Mi Perfil’

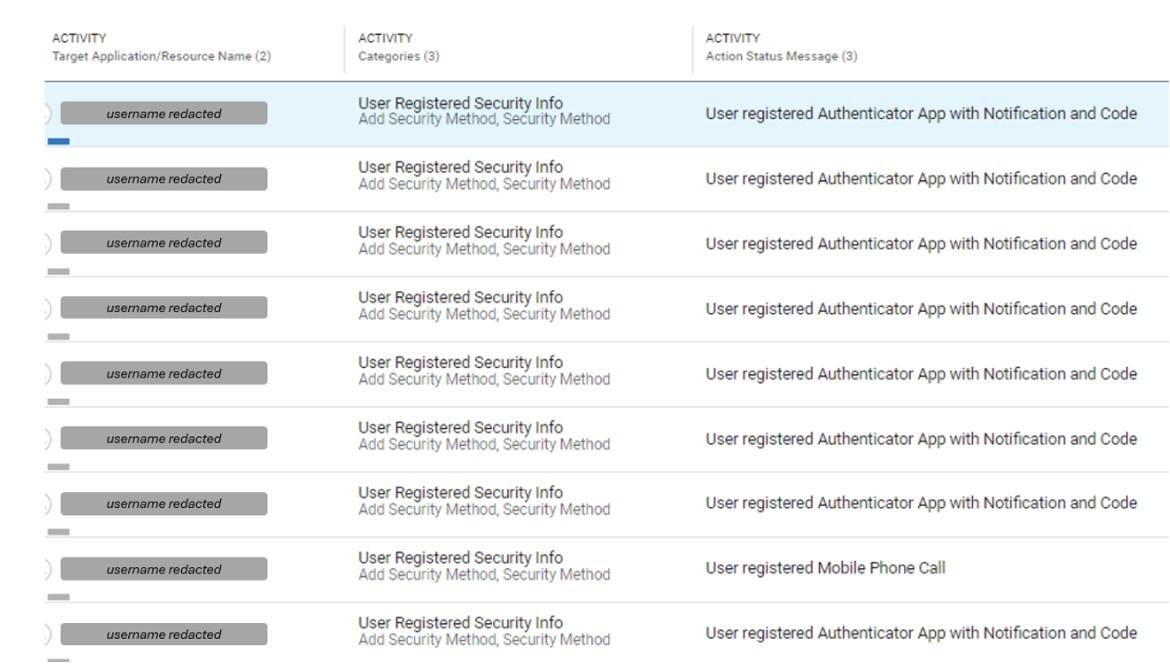

Los atacantes utilizan sus propias técnicas de MFA para seguir accediendo a los sistemas de forma permanente. Los atacantes eligen diversas técnicas de autenticación, como registrar números de teléfono adicionales para autenticarse mediante SMS o llamadas telefónicas.

Los criminales obtienen acceso y descargan datos confidenciales como credenciales de usuario, protocolos de seguridad interna y activos financieros.

Los criminales obtienen acceso y descargan datos confidenciales como credenciales de usuario, protocolos de seguridad interna y activos financieros.

El acceso al buzón también se utiliza para dirigirse a cuentas de usuario individuales con amenazas de phishing y migrar lateralmente a través de organizaciones comprometidas.

Se envían correos electrónicos internos a los departamentos de finanzas y recursos humanos de las empresas afectadas para cometer fraudes financieros.

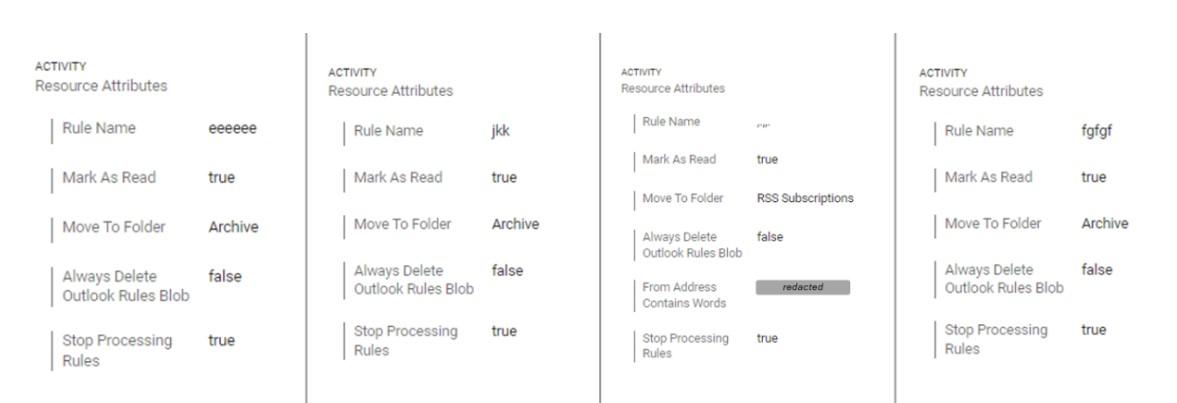

Los atacantes diseñan reglas de ofuscación especializadas para ocultar sus actividades y borrar cualquier evidencia de actividad maliciosa de los buzones de sus víctimas.

Las reglas de buzón de ofuscación creadas por los atacantes tras la toma exitosa de la cuenta

“Se observó que los atacantes empleaban servicios de proxy para alinear el origen geográfico aparente de las actividades no autorizadas con el de las víctimas objetivo, evitando políticas de geo-vallado”, dijeron los investigadores.

“Se observó que los atacantes empleaban servicios de proxy para alinear el origen geográfico aparente de las actividades no autorizadas con el de las víctimas objetivo, evitando políticas de geo-vallado”, dijeron los investigadores.

Así, en su entorno en la nube, esté consciente de la apropiación de cuentas (ATO) y del posible acceso ilegal a recursos clave. Las soluciones de seguridad deben ofrecer una identificación precisa y rápida tanto del compromiso inicial de la cuenta como de las acciones posteriores al compromiso, junto con una visión de los servicios y aplicaciones que se han utilizado de manera indebida.

#ATO #AppleWebkit #Chrome #MailRules