En una nueva campaña global, el infame grupo de amenazas vinculado a Corea del Norte, conocido como Lazarus Group, ha asumido la responsabilidad de la Operación Blacksmith. En esta operación, aprovechan de manera oportunista las vulnerabilidades en Log4j para implementar troyanos de acceso remoto (RAT) previamente no documentados en sistemas comprometidos.

La actividad, rastreada por Cisco Talos, revela el uso de tres familias de malware basadas en DLang, destacando una RAT llamada NineRAT que utiliza Telegram para comando y control (C2), junto con DLRAT y un descargador llamado BottomLoader.

Las tácticas recientes del Lazarus Group se superponen con el grupo conocido como Andariel, un subgrupo dentro de Lazarus, que generalmente se encarga del acceso inicial, reconocimiento y establecimiento de acceso a largo plazo para espionaje en apoyo de los intereses nacionales de Corea del Norte.

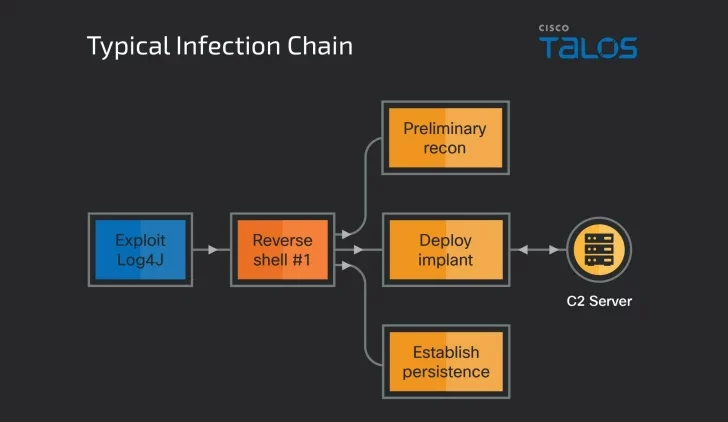

La cadena de ataque implica la explotación de la vulnerabilidad CVE-2021-44228 (Log4Shell) en servidores VMWare Horizon de acceso público para entregar NineRAT. Sectores notables afectados incluyen manufactura, agricultura y seguridad física.

NineRAT, desarrollado alrededor de mayo de 2022, ha sido utilizado en ataques dirigidos a una organización agrícola sudamericana en marzo de 2023 y a una entidad manufacturera europea en septiembre de 2023. Este RAT utiliza Telegram para comunicaciones C2, buscando evadir la detección.

Además, se emplea una herramienta proxy personalizada llamada HazyLoad, identificada previamente por Microsoft CVE-2023-42793, que se descarga y ejecuta mediante otro malware llamado BottomLoader. También se observa la entrega de DLRAT, que funciona como descargador y RAT, permitiendo reconocimiento del sistema, implementación de malware adicional y recuperación de comandos del C2 para ejecución en sistemas comprometidos.

La redundancia en las múltiples herramientas de puerta trasera proporciona al Lazarus Group una persistencia de acceso alta, permitiéndoles mantener el control incluso si una herramienta es descubierta. Se destaca la importancia del uso continuo de Log4Shell, ya que un porcentaje significativo de aplicaciones aún utiliza versiones vulnerables de la biblioteca.

Esta revelación se produce en un contexto en el que el Centro de Respuesta a Emergencias de Seguridad (ASEC) de AhnLab detalla el uso por parte de Kimsuky de versiones de malware AutoIt como Amadey y RftRAT, distribuidas a través de ataques de spear-phishing con archivos adjuntos y enlaces engañosos para evadir la detección de productos de seguridad. Manténgase alerta y actualizado sobre las últimas amenazas cibernéticas para garantizar la seguridad de sus sistemas.