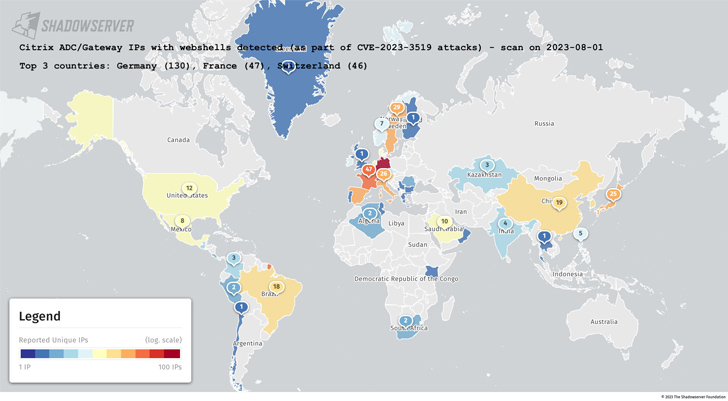

Cientos de servidores Citrix NetScaler ADC y Gateway han sido vulnerados por actores maliciosos para implementar shells web, según la Shadowserver Foundation.

La organización sin fines de lucro dijo que los ataques aprovechan CVE-2023-3519, una vulnerabilidad crítica de inyección de código que podría conducir a la ejecución remota de código no autenticada.

La falla, parcheada por Citrix el mes pasado, tiene un puntaje CVSS de 9.8.

El mayor número de direcciones IP afectadas se encuentra en Alemania, seguido de Francia, Suiza, Italia, Suecia, España, Japón, China, Austria y Brasil.

La explotación de CVE-2023-3519 para implementar shells web fue revelada previamente por la Agencia de Seguridad de Ciberseguridad e Infraestructura de los Estados Unidos (CISA), que dijo que el ataque fue dirigido contra una organización de infraestructura crítica no identificada en junio de 2023.

La revelación se produce cuando GreyNoise dijo que detectó tres direcciones IP que intentaban explotar CVE-2023-24489 (puntuación CVSS: 9.1), otra falla crítica en el software Citrix ShareFile que permite la carga de archivos arbitrarios no autenticados y la ejecución remota de código.

El problema se ha solucionado en el controlador de zonas de almacenamiento ShareFile versión 5.11.24 y posteriores.

La firma de gestión de superficies de ataque Assetnote, que descubrió e informó el error, lo rastreó hasta una versión más simple de un Padding oracle attack .

“El modo [Cipher Block Chaining] y el relleno PKCS # 7 son los valores predeterminados para el cifrado AES en .NET”, dijo el investigador de seguridad Dylan Pindur.

“Observa cómo se comporta cuando se proporciona un relleno inválido versus un relleno válido. ¿Genera un error? ¿Son los errores diferentes? ¿Se tarda más o menos en procesar? Todas estas situaciones pueden llevar a un posible Padding oracle attack .”