Nueva campaña atribuida a APT42, también conocidos como “Charming Kitten” o TA453, ha sido descubierta recientemente por investigadores, estas campañas hacen uso del malware denominado “NokNok” el cual tiene la capacidad de comprometer sistemas macOS.

Según las observaciones realizadas, la campaña en cuestión comenzó en mayo, diferenciándose de campañas anteriores, por la utilización de archivos LNK en la cadena de infección, estos implementan cargas útiles en lugar de documentos de Microsoft Word malicioso, típico del grupo de actores maliciosos, en ataques pasados.

El grupo de actores maliciosos TA453, también conocidos como Charming Kitten, es un grupo vinculado al estado iraní, según lo reportado por Google, más precisamente al grupo IRGC (cuerpo de guardia revolucionaria islámica). Según lo observado por mandiant, el grupo estaría detrás de al menos 30 operaciones a lo largo de 14 países. Sus actividades se proceden de al menos el 2015.

Como se mencionó con anterioridad, el grupo de actores maliciosos ha cambiado su modus operandi, haciendo uso de archivos LNK para el despliegue de cargas útiles en los sistemas comprometidos, en lugar de documentos de Microsoft Word maliciosos (una práctica común del grupo).

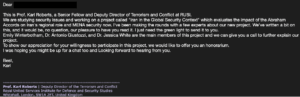

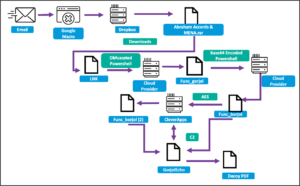

La cadena de eventos inicia con un correo del grupo hacia el usuario objetivo, en el cual personifican a expertos en seguridad nuclear del Royal United Services Institute (RUSI) el primer contacto se realiza por medio de un correo benigno, donde los actores maliciosos solicitan el permiso de enviar un borrador a la víctima, siendo este el enlace malicioso, el cual redirige a la victima a una URL de Dropbox.

Este enlace contiene un archivo .rar cifrado, el cual contiene un archivo .lnk (Abraham Accords & MENA.rar y Abraham Accord & MENA.pdf.ink, respectivamente) estos archivos son utilizados para el despliegue de malware. El archivo .lnk utiliza PowerShell para descargar elementos adicionales desde un host en la nube.

La carga final utilizada es un backdoor que permite ejecutar comandos de operadores remotos, el backdoor en cuestión se denomina “GorjolEcho” el cual se comunica mediante HTTPS cifrado por AES. Para permanecer oculto y no levantar sospechas, GorjolEcho abre un PDF sobre un tema relevante de la discusión inicial que el actor malicioso tiene con la víctima.

Posteriormente, GorjolEcho procede a codificar, cifrar y filtrar información al servidor de comando y control de los actores maliciosos.

Inicialmente, el archivo enviado por TA453 hacia la victima no se ejecutaba en dispositivos Apple, sin embargo, aproximadamente una semana después del contacto inicial, los actores maliciosos volvían a contactar a la victima con dispositivos macOS, con una nueva cadena de infección que semeja ser un enlace para una conexión VPN. Como se muestra a continuación.

El enlace aloja un archivo .zip que contiene el malware de la primera etapa de infección contra dispositivos macOS, abonado a una serie de instrucciones. Este archivo .zip contienen el binario Mach-O el cual ejecuta un script de Apple, este utiliza cURL para descargar un archivo desde la nube, la dirección resuelve a 144.217.129[.]176 el cual es una IP de OVH.

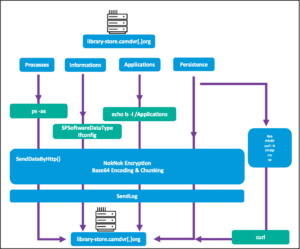

Para la segunda etapa, el script recupera el payload de “NokNok” el cual establece un backdoor en el sistema de la maquina comprometida. NokNok, denominado así por proofpoint, genera un identificador del sistema y posteriormente utiliza cuatro módulos de script bash para establecer persistencia en el sistema. Los cuatro módulos se describen como Procesos, Información, Aplicación, Persistencia.

Una vez en el sistema “NokNok” recopila información del sistema, lo que incluye la versión del sistema operativo, los procesos que se encuentran en ejecución, software instalado, el módulo de información también hace uso de “ifconfig” para recolectar información de la red. La información recopilada es codificada en base64 y almacenada en result.txt para su posterior filtración.

Según estas observaciones, se considera que tanto NokNok como GorjolEcho se encontrarían enfocadas en operaciones adicionales de espionaje, a través de módulos aun no observados, basado en las similitudes en el código de GhostEcho, cuyo backdoor también presentaba módulos de información para la captura de pantalla, ejecución de comando, y limpiar cualquier rastro de la infección.

A su vez, este tipo de campañas muestra la adaptabilidad de AP453 (Charming kitten) para con los sistemas a los cuales las campañas son dirigidas. Capaz de comprometer sistemas macOS cuando se necesita. Al mismo tiempo, resalta la creciente amenaza contra estos sistemas en nuevas campañas capas de abordar los diferentes sistemas operativos.

Indicadores de Compromiso

| Indicator | Tipo | contexto |

| 464c5cd7dd4f32a0893b9fff412b52165855a94d193c08b114858430c26a9f1d | SHA256 | Dropper (Abraham Accords & MENA.pdf.lnk) |

| ddead6e794b72af26d23065c463838c385a8fdff9fb1b8940cd2c23c3569e43b | SHA256 | Archivo (Abraham Accords & MENA.rar) |

| 1fb7f1bf97b72379494ea140c42d6ddd53f0a78ce22e9192cfba3bae58251da4 | SHA256 | NokNok Backdoor |

| e98afa8550f81196e456c0cd4397120469212e190027e33a1131f602892b5f79 | SHA256 | Módulo de aplicación NokNok |

| 5dc7e84813f0dae2e72508d178aed241f8508796e59e33da63bd6b481f507026 | SHA256 | Módulo de persistencia NokNok |

| b6916b5980e79a2d20b4c433ad8e5e34fe9683ee61a42b0730effc6f056191eb | SHA256 | Módulo de procesos NokNok |

| acfa8a5306b702d610620a07040262538dd59820d5a42cf01fd9094ce5c3487c | SHA256 | Módulo de información [ADJ1] [CG2] |

| library-store[.]camdvr[.]org | Host | NokNok C2 |

| 144.217.129[.]176 | IP | NokNok C2 |

| filemanager.theworkpc[.]com | Host | Servidor sitio web FTP |

| fuschia-rhinestone.cleverapps[.]io | Host | GorjolEcho C2 |