Fortinet ha liberado actualizaciones del firmware de Fortigate, estas actualizaciones tienen como objetivo, corregir la vulnerabilidad crítica no divulgada, de ejecución remota de código, previo a la autenticación en dispositivos VPN SSL.

La vulnerabilidad en cuestión ha sido rastreada como CVE-2023-27997. Y las correcciones para cubrirla han sido publicadas el pasado viernes 9 de junio. Las versiones de firmware son FortiOS 6.0.17, 6.2.15, 6.4.13, 7.0.12 y 7.2.5.

Si bien, no se menciona en las notas de la versión, profesionales de ciber seguridad y los administradores han insinuado que las actualizaciones corregían sin llamar la atención, una vulnerabilidad crítica SSL-VPN RCE que se revelaría el martes 13 de junio de 2023.

Según la empresa francesa de ciberseguridad Olympe Cyberdefense, la vulnerabilidad rastrada como CVE-2023-27997 permitiría a un agente malicioso interferir a través de la VPN, incluso si la MFA está activada. También menciona que, a la fecha, todas las versiones estarían afectadas, y mencionaba estar a la expectativa para la publicación del CVE el martes 13 de junio.

El hecho de liberar el parche antes de si quiera hacer mención o publicar la información relacionada a la vulnerabilidad, no es una práctica poco común, por parte de Fortinet, pues estos liberan el parche previo a la CVE, de manera que los usuarios puedan actualizar los dispositivos antes de que cualquier atacante pueda hacer ingeniería inversa de los parches.

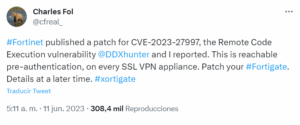

Según informa Charles Fol, de Lexfo Security. Las nuevas actualizaciones de FortiOS incluyen una correcion para una vulnerabilidad RCE crítica descubierta por el y Rioru.

Según lo haría saber el investigador, por medio de su cuenta oficial de Twitter. “Fortinet publicó un parche para CVE-2023-27997, vulnerabilidad de ejecución remota de código, de la cual @DDXhunter y yo informamos”. También hacia saber “Esto es accesible pre-autenticación, en cada dispositivo SSL VPN”, y terminaba su publicación instando a los usuarios a parchear su Fortigate.

Según habría declarado Fol, esta vulnerabilidad debe ser parchada de manera urgente, para administradores de Fortinet, pues según este, es muy probable que la vulnerabilidad sea rápidamente analizada y descubierta por actores de amenazas.

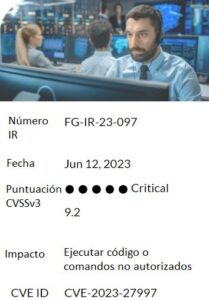

Vulnerabilidad

Una vulnerabilidad de desbordamiento de búfer basada en heap [CWE-122] en FortiOS y FortiProxy SSL-VPN puede permitir a un atacante remoto ejecutar código o comandos arbitrarios a través de solicitudes específicamente diseñadas.

Según la empresa francesa de ciberseguridad Olympe Cyberdefense, la vulnerabilidad rastrada como CVE-2023-27997 permitiría a un agente malicioso interferir a través de la VPN, incluso si la MFA está activada. También menciona que, a la fecha, todas las versiones estarían afectadas, y mencionaba estar a la expectativa para la publicación del CVE el martes 13 de junio.

Panorama Mundial

Según informes de Shodan, los dispositivos FortiGate de Fortinet, suponen alrededor de 564,750 instancias, alrededor del mundo, de las cuales, una gran mayoría (como se presenta más detalladamente más abajo en este informe) se encuentran vulnerables.

La importancia de esta vulnerabilidad radica en que los dispositivos Fortinet son algunos de los Firewalls y VPN más utilizados en el sector, lo que lo vuelve un objetivo frecuente de ataques por parte de actores maliciosos.

El fallo afecta a todas las versiones anteriores a parcheo, lo cual resulta alarmante, pues según una búsqueda en Shodan, se puede acceder a más de 250 mil firewalls Fortigate desde internet, sumado a lo anterior, se puede llegar a la conclusión que la gran mayoría de firewalls Fortigate se encuentren expuestos.

Se tiene precedentes de explotación de vulnerabilidades de SSL-VPN posterior a la liberación de los parches, que suelen utilizarse para obtener acceso inicial a las redes, con la finalidad de realizar robo de datos y en una situación más crítica, ataques de ransomware. De manera que la aplicación de los parches de Fortinet, se deben llevar a cabo por los administradores, de manera inmediata, según disponibilidad de los parches en cuestión.

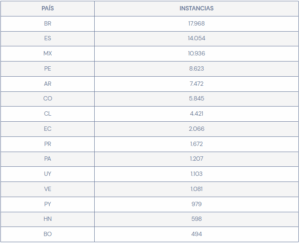

Iberoamérica

EL Panorama para el caso de Iberoamérica, resulta de igual manera, alarmante, pues se tiene un conteo de cerca de 78,520 instancias de FortiGate potencialmente vulnerables, de distribución de estas se presenta a continuación:

Según declaraciones que hiciera Fortinet, en relación con la explotación de esta vulnerabilidad. La compañía expreso:

“La comunicación oportuna y continua con nuestros clientes es un componente clave de nuestros esfuerzos para proteger y asegurar mejor su organización. Hay casos en los que las comunicaciones confidenciales anticipadas con los clientes pueden incluir advertencias tempranas sobre avisos para permitir a los clientes reforzar aún más su postura de seguridad, antes de que el aviso se divulgue públicamente a un público más amplio. Este proceso sigue las mejores prácticas de divulgación responsable para garantizar que nuestros clientes tengan la información oportuna que necesitan para ayudarles a tomar decisiones informadas basadas en el riesgo. Para más información sobre el proceso de divulgación responsable de Fortinet, visite la página del Equipo de Respuesta a Incidentes de Seguridad de Productos de Fortinet (PSIRT): https://www.fortiguard.com/psirt_policy.”

productos afectados

Según ha revelado Fortinet, algunos de los productos afectados serían los que se listan a continuación:

- FortiOS-6K7K versión 7.0.10

- FortiOS-6K7K versión 7.0.5

- FortiOS-6K7K versión 6.4.12

- FortiOS-6K7K versión 6.4.10

- FortiOS-6K7K versión 6.4.8

- FortiOS-6K7K versión 6.4.6

- FortiOS-6K7K versión 6.4.2

- FortiOS-6K7K versión 6.2.9 hasta 6.2.13

- FortiOS-6K7K versión 6.2.6 hasta 6.2.7

- FortiOS-6K7K versión 6.2.4

- FortiOS-6K7K versión 6.0.12 hasta 6.0.16

- FortiOS-6K7K versión 6.0.10

- FortiProxy versión 7.2.0 hasta 7.2.3

- FortiProxy versión 7.0.0 hasta7.0.9

- FortiProxy versión 2.0.0 hasta 2.0.12

- FortiProxy 1.2 todas las versiones

- FortiProxy 1.1 todas las versiones

- FortiOS versión 7.2.0 hasta7.2.4

- FortiOS versión 7.0.0 hasta 7.0.11

- FortiOS versión 6.4.0 hasta 6.4.12

- FortiOS versión 6.2.0 hasta 6.2.13

- FortiOS versión 6.0.0 hasta 6.0.16

contramedidas

Actualizar firmware de FortiOS, según lo indica el proveedor:

- FortiOS versión 7.2.0 hasta 7.2.4

- FortiOS-6K7K versión 7.0.12 o superior

- FortiOS-6K7K versión 6.4.13 o superior

- FortiOS-6K7K versión 6.2.15 o superior

- FortiOS-6K7K versión 6.0.17 o superior

- FortiProxy versión 7.2.4 o superior

- FortiProxy versión 7.0.10 o superior

- FortiOS versión 7.4.0 o superior

- FortiOS versión 7.2.5 o superior

- FortiOS versión 7.0.12 o superior

- FortiOS versión 6.4.13 o superior

- FortiOS versión 6.2.14 o superior

- FortiOS versión 6.0.17 o superior