La herramienta de simulación de ataques Cobalt Strike, tiene un largo y extenso historial de abusos por parte de actores de amenazas, esta regularmente se utiliza para comprometer dispositivos Windows, sin embargo, una nueva implementación de Cobalt Strike basada en Go enfocaría ataques contra sistemas macOS.

Informes reportan que un gran número de payloads de Geacon identificados por VirusTotal, en los últimos meses. Si bien, la gran mayoría de estos payloads son, probablemente, operaciones de Red Team, algunos demuestran todas las características de un ataque genuino.

Geacon es un proyecto que apareció en Github hace cuatro años como una implementación de Go para Cobalt Strike. A pesar de ser ampliamente bifurcado, no es hasta ahora que se han identificado despliegues contra dispositivos macOS. Se pudieron observar dos divisiones de Geacon desarrollados por un desarrollador chino anónimo, que utiliza el alias de “z3ratu1”. El primero es Geacon Plus, el cual es gratis y disponible públicamente, el segundo es Geacon Pro, una versión privada y de paga.

Las divisiones de Geacon han sido agregadas a 404 Starlink project, el cual es un repositorio público de Github de herramientas para Red-Team y pentesting, mantenido por Laboratorios Zhizhi Chuangyu, desde el 2020.

El despliegue

Se detectó el despliegue malicioso de Geacon, en dos envíos que ocurrieron el 5 y 11 de abril. El primero es un applet de AppleScipt el cual utiliza un AppleScript compilado para comunicarse con un servidor C2 para la posterior descarga del payload de Geacon. La aplicación está diseñada tanto para la arquitectura de Apple silicon como la de Intel. El script antes mencionado contiene la lógica para determinar la arquitectura donde se encuentra desplegada, y así descargar el payload de Geacon correspondiente.

Antes de iniciar la actividad de balizamiento, el payload despliega un archivo PDF que simula ser el currículum de una persona llamada “Xu Yiqing”. Este PDF es llamado desde la función main.makewordfile.

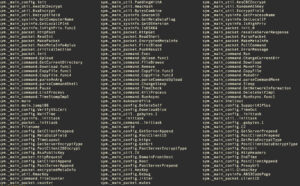

El payload de Geacon posee una multitud de funciones para tareas como comunicaciones de red, cifrado, descifrado, descarga de más cargas útiles o payloads, y filtración de datos.

En cuando al segundo payload, este resulta ser una versión troyanizada de SecureLink, una aplicación empresarial de soporte remoto seguro. En esta muestra, el payload (fa9b04bdc97ffe55ae84e5c47e525c295fca1241) se encuentra incrustado en esta versión troyanizada de SecureLink.

Según revela el Info.plist esta aplicación fue desarrollada en un dispositivo macOS Ventura 13.1, sus únicos objetivos son sistemas Mac basados en Intel, en las versiones OS X 10.9 y posteriores. Después del lanzamiento, la aplicación solicita acceso a la cámara, el micrófono y los privilegios de administrador del dispositivo, que normalmente se encuentran protegidos el marco de privacidad Transparencia, Consentimiento y Control (TCC) de Apple.

A pesar de que estos son permisos extremadamente riesgosos, la mascarada de la aplicación es tal, que los usuarios no ven la necesidad de desconfiar de esta, siendo engañados para que acceda a las solicitudes de la aplicación.

En el caso de este payload, se observó, que conecta con la dirección IP (13.230.229.15) de un servidor C2 ubicado en Japón, el cual, previamente se ha vinculado con operaciones de Cobalt Strike.

Si bien, se entiende que una gran cantidad de Geacon, provienen de operaciones legitimas de Red Team, el incremento en las muestras de Geacon, demuestran que existe la posibilidad de que se estén llevando a cabo ataques reales contra sistemas macOS, de manera que los equipos de seguridad deberán tener bajo su radar la implementación de esta herramienta y garantizar que disponen de protecciones contra esta.

Indicadores de Compromiso

| Indicador | Descripción |

| SHA1s | 6831d9d76ca6d94c6f1d426c1f4de66230f46c4a |

| SHA1s | 752ac32f305822b7e8e67b74563b3f3b09936f89 |

| SHA1s | bef71ef5a454ce8b4f0cf9edab45293040fc3377 |

| SHA1s | c5c1598882b661ab3c2c8dc5d254fa869dadfd2a |

| SHA1s | e7ff9e82e207a95d16916f99902008c7e13c049d |

| SHA1s | fa9b04bdc97ffe55ae84e5c47e525c295fca1241 |

| Comando y Control | 47.92.123.17 |

| Comando y Control | 13.230.229.15 |

| Identificador de paquetes | com.apple.ScriptEditor.id.1223 |

| Identificador de paquetes | com.apple.automator.makabaka |

| Rutas de archivo sospechosas | ~/runoob.log |