El gobierno de los Estados Unidos ha anunciado este martes, la interrupción de lo seria catalogado como el malware más sofisticado de espionaje, patrocinado por el gobierno de Rusia. Este habría sido utilizado para robar información de objetivos de gran importancia, en más de 50 países alrededor del mundo.

Snake, el cual ha sido catalogado como el malware de espionaje más sofisticado, es la obra del grupo patrocinado por el gobierno ruso denominado Turla, quienes también se conocen en el medio como: Iron Hunter, Secret Blizzard, SUMMIT, Uroburos, Venomous Bear y Waterbug. El malware fue oficialmente vinculado a una unidad dentro del Centro 16 del servicio de seguridad federal ruso (FSB) el cual fuera la evolución de la antigua KGB.

El grupo tiene un expediente por enfocar sus ataques a entidades situadas principalmente en Europa y países asociados a la OTAN con recientes expansiones que involucran a medio oriente que sean consideradas amenazas por aquellos países respaldados por el gobierno ruso.

La operación de “Snake” ha utilizado distintas versiones de este malware desde hace casi 20 años siendo su objetivo principal el robo de documentación sensible, provenientes de cientos de sistemas computacionales, de más de 50 países distintos que abarcan de Norte América, Sur América, Europa, África, Asia y Australia. Tras el robo de esta documentación, Turla filtró a través de una red encubierta de ordenadores infectados por Snake en Estados Unidos y en todo el mundo.

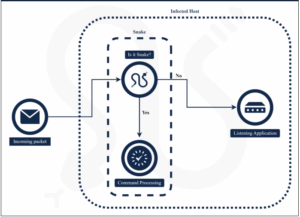

La neutralización de Snake fue el resultado del esfuerzo del FBI como parte de la operación MEDUSA con ayuda de la herramienta denominada PERSEUS que fuera creada por estos. PERSEUS permitiría a las autoridades emitir comandos al malware lo que causaría que el malware sobrescribiera sus propios componentes vitales en máquinas infectadas. Las instrucciones de autodestrucción, diseñadas tras descifrar y descodificar las comunicaciones de red del malware, hicieron que el implante Snake se desactivara a sí mismo sin afectar al ordenador anfitrión ni a las aplicaciones legítimas del equipo. Sin embargo, las victimas deberán realizar sus propios análisis para así identificar cualquier otra herramienta que permitiera a los atacantes recuperar es acceso a los sistemas.

La FSB por lo general desplegaba “Snake” a los nodos de infraestructura externos de una red y así hacer uso de otras herramientas y TTPs en la red interna para realizar operaciones de explotación adicionales. “Snake” está diseñada como una herramienta encubierta para hacer inteligencia a largo plazo contra objetivos de gran prioridad. Permitiendo al adversario crear una red peer-to-peer (P2P) de sistemas comprometidos en todo el mundo. Varios sistemas de la red P2P servían como nodos de retransmisión para dirigir el tráfico operativo camuflado hacia y desde el malware Snake implantado en los objetivos finales del FSB, lo que dificultaba la detección de la actividad.

La desarticulación del malware fue posible gracias a errores de desarrollo y funcionamiento, que permitieron a los investigadores rastrear a Snake y manipular sus datos.

El FSB hace uso de la biblioteca OpenSSL para gestionar su intercambio de claves Diffie-Hellman. Este conjunto de claves Diffie-Hellman es demasiado corto para ser seguro. La FSB proporcionó la función DH_generate_parameters con una longitud de primo de sólo 128 bits, que es inadecuada para los sistemas de clave asimétrica.

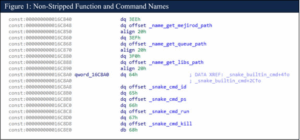

También se pudo observar, en algunos casos, lo que parecían ser despliegues apresurados de Snake, los operadores se olvidaron de despojar el binario de Snake. Lo que finalmente llevó al descubrimiento de numerosos nombres de funciones, cadenas de texto en claro y comentarios de desarrolladores.

Es importante mencionar que “Snake” ha demostrado un cuidadoso diseño de ingeniería e implementación de software con el implante conteniendo sorprendentemente pocos errores dada su complejidad. Las operaciones de Turla continúan activas y se mantienen como un adversario formidable, desencadenando una serie de tácticas y herramientas para vulnerar sus objetivos en Windows, macOS, Linux y Android.

Mitigación

Algunas técnicas complementarias de detección pueden detectar eficientemente algunas de las variantes más recientes de “Snake”, sin embargo, es importante denotar que este está especialmente diseñado para evadir la detección a gran escala. Algunas de las técnicas serian:

- Detección basada en red: La implementación de NIDS puede identificar algunas de las variantes más recientes de “Snake” y sus protocolos de red personalizados.

- Detección basade en el host: La implementación de HIDS pueden ser de gran eficacia a la hora de la identificación de variantes de “Snake”.

- Análisis de memoria: una de las ventajas sería una alta confianza ya que la memoria proporciona el mayor nivel de visibilidad de los comportamientos y artefactos de Snake. Sin embargo, esto podría causar un impacto en la estabilidad del sistema.

- Cambio de credenciales y aplicación de actualizaciones en sistemas operativos.