A finales de enero de 2023 el equipo de seguridad de Meta identificó un nuevo malware denominado NodeStealer, el cual tiene como objetivo, navegadores de internet en Windows con la finalidad de robar cookies, guardar nombres de usuarios y contraseñas para así, en última instancia, comprometer cuentas de Facebook, Gmail y Outlook.

NodeStealer está escrito en JavaScript y utiliza el entorno Node.js. Se identificó que el malware es de origen vietnamita que a su vez es distribuido por grupos de Vietnam.

NodeStealer

Investigaciones demuestran que NodeStealer suele camuflarse como archivos PDF y XLSX, con el icono a fin y un nombre de archivo que tiene como objetivo engañar a los usuarios para que abran archivos maliciosos. Esta táctica dificulta que un usuario vea que está abriendo un ejecutable potencialmente malicioso en lugar de un documento integro.

![]()

Metadatos y empaquetado de archivos

NodeStealer está compuesto en gran medida por un entorno Node.js lo que permitiría a este, correr en entornos de Windows, macOS y Linux. y contiene código malicioso novedoso. A fecha de su descubrimiento NodeStealer solo tendría una detección por parte de VirusTotal, lo que se le atribuye a la utilización del entorno Node.js antes mencionado, y la implementación novedosa de código malicioso.

Si bien el archivo es un archivo ejecutable de Windows (.exe), se hace pasar como un archivo PDF con un icono PDF. A su vez, los metadatos en el archivo se intentan disfrazar como un producto de “MicrosoftOffice”.

Nodestealer está escrito en Javascript, se ejecuta utilizando Node.js y se compila en un ejecutable de Windows con una herramienta del gestor de paquetes Node (NPM) llamada pkg. Esta muestra en particular tiene un tamaño de alrededor 46 MB, sin embargo, se tiene registros de archivos de 46 y 51 MB. Debido a que el archivo agrupa todo el entorno Node.js y todas las dependencias de paquetes de terceros, resulta ser un archivo grande.

Para contextualizar, Node.js es un entorno de ejecución Javascript multiplataforma y de código abierto, que proporciona varias bibliotecas Javascript y se utiliza a menudo para desarrollar aplicaciones web. Pkg es una herramienta de línea de comandos que empaqueta código node.js en un archivo ejecutable para varias plataformas, como Linux, macOS y Windows.

Comportamiento

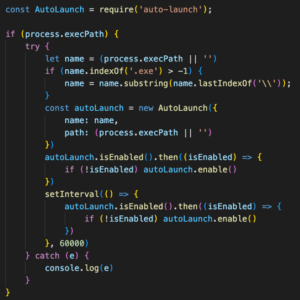

Una vez ejecutado, el malware primeramente establece la persistencia y así asegurar que seguirá funcionando después de que la víctima reinicie su dispositivo. Para ello, el malware utiliza el módulo de lanzamiento automático de Node.js.

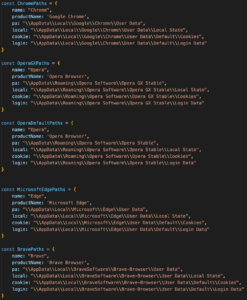

Como objetivo final, NodeStealer busca robar la contraseña almacenada y la información de la sesión de cookies de los navegadores basados en Chromium en dispositivo de la víctima. De manera que el malware apuntaria a los navegadores Chrome, Opera, Microsoft Edge y Brave. Para estos navegadores, el malware realiza lo siguiente:

- hace referencia a las rutas de archivos que almacenan información sensible del usuario, como cookies y credenciales de varios sitios.

- descifra los datos confidenciales de los almacenes de datos del navegador.

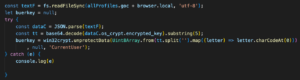

Debido a que los navegadores de búsqueda cifran la información del usuario, previo a ser almacenada. NodeStealer debe primero desencriptarla de la siguiente manera:

- Leerá la encrypted_key del archivo “Local State”, para posteriormente decodificarla en Base64 y recuperará la clave de descifrado utilizando la librería win32crypt de Node.js.

- Luego de recibir la llave de descifrado NodeStealer leerá la información del archivo “cookies”, buscará una cookie de sesión de Facebook y solamente procederá si esta es encontrada. De no encontrarse información de sesión, el malware no extraerá más información.

Si NodeStealer encuentra cookies o credenciales relacionadas con cuentas de Facebook, procederá a la etapa de “reconocimiento de cuenta”, durante la cual abusa de la API de Facebook para extraer información sobre la cuenta de la víctima. NodeStealer busca obtener información de credenciales de Facebook, Gmail y Outlook.

Una vez obtenida la información y el reconocimiento de la cuenta de Facebook, NodeStealer filtrará toda la información robada hacia el servidor de comando y control (C2) de los atacantes, el cual se encuentra alojado en: hxxps://bot2q.advertiser-noreplysupport[.]dev. La cual se encuentra codificada en el malware.