El grupo de actores maliciosos detrás de RTM Locker han desarrollado una nueva cepa de ransomware que es capaz de afectar maquinas Linux, lo que los convierte en el primer grupo en incursionar en el sistema operativo de código abierto.

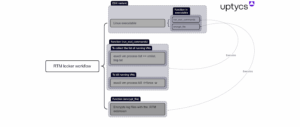

El grupo RTM, un conocido proveedor de ransomware-as-a-service (RaaS), habría creado, por primera vez, creado un binario para Linux. Su locker ransomware infecta Linux, MAS, y hosts de ESXi y aparentemente estaría inspirado por el código fuente filtrado del ransomware Baduk. Este usa una combinación de ECDH en Cruve25519 (cifrado asimétrico) y ChaCha20 (cifrado simétrico) para cifrar archivos.

Su malware está dirigido específicamente a hosts ESXi, ya que contiene dos comandos relacionados. El vector de acceso inicial se mantiene desconocido. Ambos, el cifrado asimétrico y simétrico hacen imposible desencriptar los archivos, si no se cuenta con la llave privada de los atacantes.

Algunas de las más notables similitudes entre RTM locker y Babuk ransomware incluye la generación aleatoria de números además de utilizar ECDH en Curve25519 para cifrado asimétrico. Mientras que Baduk difiere ligeramente de RTM Locker al usar sosemanuk para el cifrado asimétrico, mientras que RTM Locker utiliza ChaCha20.

RTM Locker fue documentado por primera vez a inicios de mes, describiendo sus desarrolladores como un proveedor de ransomware-as-a-service privado. Tiene sus orígenes en el grupo cibercriminal llamado Read The Manual (RTM) de quienes se sabe, han estado activos desde al menos 2015.

El grupo es conocido por evadir deliberadamente objetivos de alto perfil, como infraestructura critica, aplicación de la ley y hospitales, con tal de llamar la atención en la menor medida posible.

La variante para Linux está específicamente orientada a identificar hosts ESXi, cerrando todas las máquinas virtuales que se ejecutan en un host infectado antes de iniciar el proceso de cifrado. Por el momento se desconoce el vector de infección inicial exacto empleado para distribuir el ransomware. En palabras de Uptycs, esta variante esta estáticamente compilada y desprovista, lo que hace que hacer ingeniería inversa sea más difícil y permite al binario correr en más sistemas. La función de cifrado también usa pthreads, también conocido como POSIX threads, y así acelerar la ejecución.

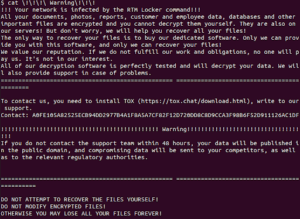

Seguido de un cifrado exitoso, las victimas son alertadas para que contacten el equipo de soporte en las próximas 48 horas vía Tox, de lo contrario se deberán atener al riesgo de que su información sea publicada. Descifrar un archivo bloqueado por RTM Locker requiere la clave pública añadida al final del archivo cifrado y la clave privada del atacante.

IOC

| SHA256 |

| 55b85e76abb172536c64a8f6cf4101f943ea826042826759ded4ce46adc00638 |

| b376d511fb69085b1d28b62be846d049629079f4f4f826fd0f46df26378e398b |

| d68c99d7680bf6a4644770edfe338b8d0591dfe143278412d5ed62848ffc99e0 |