Una nueva caja de herramientas (toolkit) de malware ha sido descubierta luego de inspeccionar tráfico DNS anómalo considerablemente distinto a la actividad regular en internet. El toolkit denominado “Decoy Dog” tendría como objetivo grandes empresas y ayudaría a los actores maliciosos a evadir los métodos de detección estándar.

Decoy dog permite a los atacantes la evasión de métodos estándar de detección a través de envejecimiento del dominio estratégico y regate de consulta DNS (DNS query dribbling) el cual consiste en “romper” la consulta DNS en unas más pequeñas de manera que no parezcan sospechosas individualmente y así eventualmente eludir los filtros DNS o bien, evadir el monitoreo. Con el objetivo de establecer una buena reputación con los proveedores de seguridad antes de pasar a facilitar operaciones de ciberdelincuencia.

La caja de herramientas habría sido descubierta a principios de abril de 2023 como parte de un análisis en el que se tomaron en cuenta más de 70 mil millones de registros DNS, diariamente, en busca de señales de actividad anormal o sospechosa. Estas investigaciones evidenciaron que la huella (fingerprint) DNS de Decoy Dog es extremadamente rara y única entre los 370 millones de dominios activos en la internet, lo que hace fácil la identificación y rastreo de estos.

Además, la investigación en la infraestructura de Decoy Dog rápidamente llevó al descubrimiento de varios dominios de comando y control (C2) los cuales fueron vinculados a la misma operación, de estos, se observaría que la mayoría de las comunicaciones de estos servidores se originan en hosts de Rusia.

Investigaciones consecuentes revelaron que los túneles DNS en estos dominios tenían características que apuntaban a Pupy RAT, un Troyano de acceso remoto instalado por la caja de herramientas de Decoy Dog.

Pupy RAT project admite payloads en la mayoría de sistemas operativos, incluyendo Windows, macOS, Linux y Android. Al igual que otros troyanos de acceso remoto (RATs), permite a los actores maliciosos ejecutar comandos de manera remota, elevación de privilegios, robar credenciales y propagarse lateralmente por la red.

El análisis también descubrió un comportamiento de balizamiento DNS distinto en todos los dominios de Decoy Dog que fueron configurados para seguir un patrón particular de generación de solicitudes DNS.

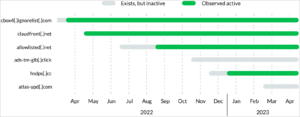

Investigaciones de los detalles de registro de hosting y dominio revelaron que las operaciones de Decoy Dog han estado en marcha desde inicios de abril de 2022, lo que significa que sus operaciones han podido pasar bajo el radar por más de un año a pesar de que los dominios del conjunto de herramientas muestran valores extremos en los análisis.

El descubrimiento de Decoy Dog demuestra el poder de usar análisis de datos a gran escala para detectar actividad anómala en la internet. Ya que la situación es compleja y se ha centrado en los aspectos DNS del descubrimiento, se espera mas detalles provenientes de la industria.

indicadores de compromiso

Tipo | Indicador | Clasificación |

| dominio | claudfront.net | malware |

| dominio | allowlisted.net | malware |

| dominio | atlas-upd.com | malware |

| dominio | ads-tm-glb.click | malware |

| dominio | cbox4.ignorelist.com | malware |

| dominio | hsdps.cc | malware |

| dominio | claudfront.ml | malware |

| ip | 5.252.176.63 | malware |

| ip | 5.199.173.4 | malware |

| ip | 5.252.176.22 | malware |

| ip | 83.166.240.52 | malware |

| ip | 213.183.48.75 | malware |

| sha256 | 4996180b2fa1045aab5d36f46983e91dadeebfd4f765d69fa50eba4edf310acf | malware |

| sha256 | 0375f4b3fe011b35e6575133539441009d015ebecbee78b578c3ed04e0f22568 | malware |

| sha256 | e47db5ef2a23a156856b5ea3b156a32fc8b26fb1a5c496f62e74c8ca8bf4b924 | malware |

| sha256 | 84a2ed4270aaee360019f8136e464fbddb83d20ade79b43b712c711a632dfa14 | malware |

| sha256 | fa075deeb0af84792a08f6be728ea15f1cf6183443cc5ee8a0632c7b4209675f | malware |