Agentes de amenaza asociados con el grupo de Ransomware Vice Society han sido observados utilizando herramienta a medida basado en PowerShell para pasar desapercibidos y automatizar procesos de filtración de datos desde Redes comprometidas.

sobre vice society

Vice Society, Rastreados por Microsoft bajo el nombre DEV-0832, es un grupo hacker centrado en extorción los cuales surgieron a escena en mayo de 2021. Se sabe que se basan en binarios vendidos en la clandestinidad para así, cumplir sus objetivos.

Para diciembre de 2022, se detalló el uso del grupo de una variante de ransomware, denominada PolyVice, la cual implementa un esquema de cifrado híbrido que combina el cifrado asimétrico y simétrico para cifrar archivos de forma segura.

el script

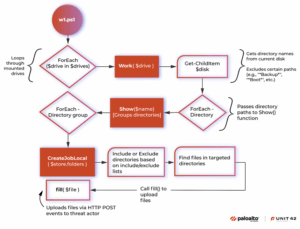

El script de PowerShell (w1.ps1) funciona identificando unidades montadas en el sistema para, seguidamente, buscar recursivamente en cada uno de los directorios raíz y así facilitar la filtración de datos a través de HTTP. A continuación, se muestra una aproximación a la funcionalidad del script, es importante mencionar que el listado en la tabla se basa en el orden en que las funciones son llamadas.

| Función | Descripción |

| Work( $disk ) | Llamado para cada volumen montado. Identifica directorios para una posible exfiltración, ignorando una lista codificada de nombres de directorio. Llama a la función Show() y pasa nombres de directorio para todos los directorios que no coinciden con la lista de ignorados. |

| Show( $name ) | Recibe nombres de directorio de la función Work(). Divide los directorios en grupos de cinco y pasa grupos de carpetas a la función CreateJobLocal() para su posterior procesamiento. |

| CreateJobLocal( $folders ) | Recibe grupos de directorios, a menudo en grupos de cinco, y crea bloques de script de PowerShell para ejecutarlos como trabajos mediante el cmdlet Start-Job. Los nombres de directorio proporcionados pasan por un proceso de inclusión/exclusión que utiliza palabras clave para seleccionar qué directorios pasar a la función fill() para filtrar. |

| fill( [string]$filename ) | Llamado por CreateJobLocal() para realizar la exfiltración de datos real a través de solicitudes HTTP POST al servidor web del actor de amenazas. |

La Herramienta también hace uso de criterio de exclusión para filtrar archivos de sistema, Backups y folders apuntando a navegadores web, así como soluciones de seguridad de Sysmantec, ESET, y Sophos. Lo cual, según Unit42, demuestra en cuestión del diseño de la herramienta, “Un nivel profesional de codificación”. Es una herramienta simple para la filtración de datos, se identifica el uso de Multiprocesos y cola, para asegurarse que el script no consuma demasiados recursos del sistema. Cabe mencionar que el script se enfoca en archivos de extensiones arriba de 10 KB y en directorios que cumplen con su lista de inclusión lo que significa que el script no filtrará datos que no se ajusten a esta descripción.

Lamentablemente la naturaleza de PowerShell scripting en el ecosistema de Windows hace que este tipo de amenazas sean difíciles de prevenir. Sin embargo se pueden implementar ciertas acciones a manera de prevenir estas amenazas.

recomendaciones

- Habilitar el módulo de PowerShell y el registro de bloques de scripts en PowerShell.

- Comprobar los identificadores de eventos de Windows 400, 600, 800, 4103 y 4104.

- Monitorear líneas de comandos que incluyen lo siguiente: powershell.exe -ExecutionPolicy Bypass -file [internal_ip_address]s$w1.ps1