Los actores de amenazas afiliados a una cepa de ransomware conocida como Play están aprovechando una cadena de exploits nunca antes vista que omite las reglas de bloqueo para fallas de ProxyNotShell en Microsoft Exchange Server para lograr la ejecución remota de código (RCE) a través de Outlook Web Access (OWA).

“El nuevo método de explotación evita las mitigaciones de reescritura de URL para el punto final de Autodiscover”, dijeron los investigadores de CrowdStrike Brian Pitchford, Erik Iker y Nicolas Zilio en un artículo técnico publicado el martes.

Se ha revelado que el ransomware Play, que apareció por primera vez en junio de 2022, adopta muchas tácticas empleadas por otras familias de ransomware como Hive y Nokoyawa, la última de las cuales se actualizó a Rust en septiembre de 2022.

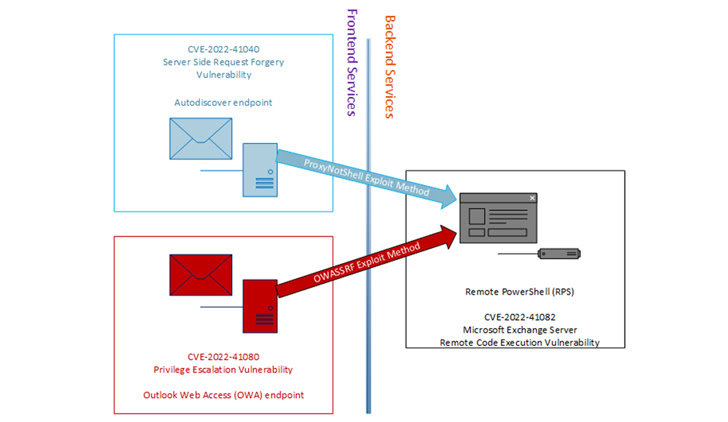

Las investigaciones de la compañía de ciberseguridad sobre varias intrusiones de ransomware Play encontraron que el acceso inicial a los entornos objetivo no se logró explotando directamente CVE-2022-41040, sino a través del punto final OWA.

Apodada OWASSRF, la técnica probablemente aprovecha otra falla crítica rastreada como CVE-2022-41080 (puntuación CVSS: 8.8) para lograr la escalada de privilegios, seguida de abusar de CVE-2022-41082 para la ejecución remota de código.

Vale la pena señalar que tanto CVE-2022-41040 como CVE-2022-41080 provienen de un caso de falsificación de solicitudes del lado del servidor (SSRF), que permite a un atacante acceder a recursos internos no autorizados, en este caso el servicio de comunicación remota de PowerShell.

CrowdStrike dijo que el acceso inicial exitoso permitió al adversario eliminar ejecutables legítimos de Plink y AnyDesk para mantener el acceso persistente, así como tomar medidas para purgar los registros de eventos de Windows en los servidores infectados para ocultar la actividad maliciosa.

Las tres vulnerabilidades fueron abordadas por Microsoft como parte de sus actualizaciones de Patch Tuesday para noviembre de 2022. Sin embargo, no está claro si CVE-2022-41080 se explotó activamente como un día cero junto con CVE-2022-41040 y CVE-2022-41082.

El fabricante de Windows, por su parte, ha etiquetado CVE-2022-41080 con una evaluación de “Explotación más probable”, lo que implica que es posible que un atacante cree código de explotación que podría utilizarse para armar la falla de manera confiable.

CrowdStrike señaló además que un script Python de prueba de concepto (PoC) descubierto y filtrado por el investigador de Huntress Labs Dray Agha la semana pasada puede haber sido utilizado por los actores de ransomware Play para el acceso inicial.

Esto se evidencia por el hecho de que la ejecución del script Python hizo posible “replicar los registros generados en los recientes ataques de ransomware Play”.

“Las organizaciones deben aplicar los parches del 8 de noviembre de 2022 para Exchange para evitar la explotación, ya que las mitigaciones de reescritura de URL para ProxyNotShell no son efectivas contra este método de explotación”, dijeron los investigadores.

Actualizar

La compañía de ciberseguridad Rapid7, en un aviso relacionado el miércoles, dijo que ha observado un “aumento en el número de compromisos de Microsoft Exchange Server” a través de la cadena de explotación OWASSRF antes mencionada para obtener la ejecución remota de código.

“Los servidores parcheados no parecen vulnerables, los servidores que solo utilizan las mitigaciones de Microsoft parecen vulnerables”, señaló el investigador de Rapid7 Glenn Thorpe. “Los actores de amenazas están usando esto para implementar ransomware”.

Un portavoz de Microsoft dijo que “el método reportado explota los sistemas vulnerables que no han aplicado nuestras últimas actualizaciones de seguridad”, y agregó que “los clientes deben priorizar la instalación de las últimas actualizaciones, específicamente nuestras actualizaciones de Exchange Server de noviembre de 2022″.