Se puede usar un nuevo método de ataque para eludir los firewalls de aplicaciones web (WAF) de varios proveedores e infiltrarse en los sistemas, lo que podría permitir a los atacantes obtener acceso a información confidencial de negocios y clientes.

Los firewalls de aplicaciones web son una línea de defensa clave para ayudar a filtrar, supervisar y bloquear el tráfico HTTP hacia y desde una aplicación web, y proteger contra ataques como la falsificación entre sitios, secuencias de comandos entre sitios (XSS), la inclusión de archivos y la inyección SQL (SQLi).

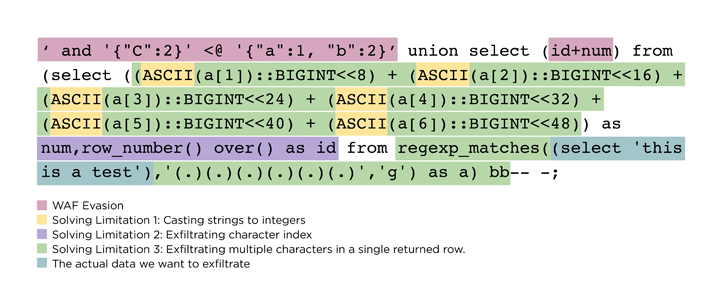

La derivación genérica “implica agregar sintaxis JSON a las cargas útiles de inyección SQL que un WAF no puede analizar”, dijo el investigador de Claroty Noam Moshe. “La mayoría de los WAF detectarán fácilmente los ataques SQLi, pero la sintaxis JSON a SQL pendiente dejó al WAF ciego a estos ataques”.

La compañía de ciberseguridad industrial e IoT dijo que su técnica funcionó con éxito contra WAF de proveedores como Amazon Web Services (AWS), Cloudflare, F5, Imperva y Palo Alto Networks, todos los cuales han lanzado actualizaciones para admitir la sintaxis JSON durante la inspección de inyección SQL.

Con los WAF actuando como una barrera de seguridad contra el tráfico HTTP (S) externo malicioso, un atacante con capacidades para superar la barrera puede obtener acceso inicial a un entorno de destino para una mayor postexplotación.

El mecanismo de derivación ideado por Claroty se basa en la falta de soporte JSON para WAF para crear cargas útiles de inyección SQL no autorizadas que incluyan sintaxis JSON para eludir las protecciones.

“Los atacantes que utilizan esta técnica novedosa podrían acceder a una base de datos backend y utilizar vulnerabilidades y exploits adicionales para filtrar información a través del acceso directo al servidor o a través de la nube”, explicó Moshe. “Este es un bypass peligroso, especialmente a medida que más organizaciones continúan migrando más negocios y funcionalidades a la nube”.